Могут ли хакеры подключиться к веб камере?

Как определить, была ли взломана web камера ноутбука или компьютера?

Мысль о том, что кто-то взломал камеру вашего ноутбука и шпионит за вами, чтобы затем шантажировать вас, угрожая опубликовать видеозапись в интернете или отправить кому либо конкретно, может звучать как сюжет из голливудского фильма. Но это не так уж трудно сделать, как можно подумать. Camfecting — это незаконный доступ к веб-камере владельца путем взлома. Это один из самых распространенных способов, которыми пользуются хакеры. Они получают полный контроль над камерой — внедряют программные «жучки», снимают и записывают компрометирующие моменты из жизни жертвы

Как определить, взломана ли ваша веб-камера?

Все, что нужно сделать хакерам для взлома вашей камеры, это установить вредоносное ПО с удаленным управлением в ваш ноутбук (это также дает им доступ к вашим личным файлам, сообщениям и истории просмотра). Тем не менее, легко обнаружить предупреждающие знаки и положить этому конец. Как это сделать?

- Проверить индикатор веб-камеры

Если индикатор камеры горит или у нее мигает светодиод, когда вы ее не включали, это означает, что ею пользуется кто-то другой. Это может быть хакерская программа или просто расширение браузера, запущенное в фоновом режиме, которое использует вашу веб-камеру. - Проверить расширения браузера

Перезагрузите компьютер и запустите браузер на котором вы обычно работаете. Если индикатор загорается при открытии браузера, значит проблема в расширении браузера. Но какое именно? Отключайте их по одному, чтобы найти виновника. - Проверка приложений

Еще одной возможной причиной мигания индикатора могут быть приложения. Чтобы проверить их, выполните следующее: запустите приложение и посмотрите, загорится ли индикатор веб-камеры, если да, то продолжайте открывать приложения по одному, пока не обнаружите, кто еще втайне его использует.

Но может быть и по-другому, если индикатор загорится спустя несколько секунд после перезагрузки компьютера, без запуска каких-либо приложений — однозначно, вы были взломаны. - Проверить, запущен ли процесс работы веб-камеры

Перейдите в Диспетчер задач и найдите все запущенные в этот момент программы на вкладке Processes (Процессы). Проверьте наличие утилиты веб-камеры. Протестируйте ее, перезагрузив компьютер, если утилита запустилась автоматически — вы взломаны. - Запустить веб-камеру

Закройте все программы и приложения и попробуйте сами включить камеру. Если появляется сообщение об ошибке, указывающее на то, что камера уже используется, это означает, что камера ноутбука взломана. Тогда стоит обратиться к инструкции в пункте 1. - Поиск аудио- и видеозаписей

Если хакер тайно шпионит за вами, то вам нужно поискать аудио и/или видеозаписи, которые вы не сохраняли. Перейдите в папку, в которой веб-камера хранит такие файлы. Несколько раз проверьте ее настройки и выясните не была ли изменена эта папка без вашего ведома. Но не стоит особо полагаться на этот метод, так как многие хакеры могут транслировать все, что они записывают через вашу камеру на свое устройство. - Запустить проверку на вредоносное ПО

Если выяснится, что камерой пользуется неизвестное программное обеспечение, немедленно просканируйте свою компьютерную систему на наличие вредоносного ПО. Если сканер что-нибудь найдет, переместите файл в карантин. Если это не решит проблему или вредоносное ПО не удаляется, то стоит обратиться к техническому специалисту.

На видео: Как узнать следят ли за тобой через web камеру

Как избежать компьютерного шпионажа через веб-камеру?

- Включить брандмауэр

Брандмауэр защищает вашу систему, отслеживая сетевой трафик и блокирует подозрительные соединения. Убедитесь, что встроенный брандмауэр вашего компьютера включен и работает. - Надежный антивирус

Выберите тот, который обладает расширенной защитой от вредоносных программ, шпионских программ и вирусов. Антивирусная программа обнаружит и заблокирует угроз до того, как они нанесут вред. - Фишинговая ловушка

Хакеры могут маскироваться под агентов службы поддержки и связываться с вами, говоря, что у вас возникла проблема с вашей системой/компьютером/программой, и что они могут помочь. Не верьте таким сообщениям. Это распространенная фишинговая технология, используемая киберпреступниками для установки шпионского программного обеспечения удаленного доступа в ваше устройство. Такое ПО позволит им получить доступ к вашей камере и управлять правами доступа к ней.

Другой способ заманить жертв для загрузки программного обеспечения — RAT (Троян удаленного доступа), это фишинговые письма, которые скрывают поддельные URL-адреса и вредоносные файлы. Относитесь к письмам от неизвестных отправителей с осторожностью и не нажимайте на подозрительные ссылки и не загружайте подозрительные вложения.

- Безопасности в общественном Wi-Fi

Общедоступные сети Wi-Fi крайне уязвимы для хакерских атак. Киберпреступники часто нападают на людей в свободных «горячих точках» и пытаются проникнуть на их устройства с помощью вредоносных программ. Всегда используйте VPN для защиты своего Wi-Fi соединения и защищайте себя от нежелательных программ-шпионов. - Заклеить веб-камеру

Заклейте камеру лентой. Даже Марк Цукерберг делает это. Это самый простой и 100% надежный способ не допустить, чтобы кто-то наблюдал за вами через камеру вашего компьютера. Если вы считаете, что лента портит внешний вид, то купите специальную заглушку, которая крепится к веб-камере. - Что есть у хакеров на вас?

Если вы получаете угрожающие сообщения о том, что кто-то взломал вашу камеру, не воспринимайте это как правду сразу же. Это может быть атака СИ (социальная инженерия). Пусть они сначала докажут. Такие мошенники не обладают техническими знаниями, чтобы взломать вас, но они знают, как играть с вашими эмоциями.

Как проверить веб-камеру на предмет взломов: чек-лист из 7 пунктов

Если злоумышленник получит доступ к веб-камере и начнет шпионить за вами, у вас может возникнуть много неприятностей.

Автор: Neeraj Chand

Веб-камера – одно из самых распространенных и важных устройств, которое может использоваться для различных задач. С другой стороны, этот девайс представляет собой наиболее серьезную угрозу вашей личной жизни. Если злоумышленник получит доступ к веб-камере и начнет шпионить за вами, у вас может возникнуть много неприятностей.

Однако хорошая новость в том, что управлять камерой удаленно очень сложно так, чтобы никто не догадался. Ниже приведено семь способов, позволяющих проверить ваше устройство на предмет взлома и внешнего управления.

1. Обратите внимание на индикатор

Небольшой красный/зеленый/голубой индикатор рядом с объективом сигнализирует о том, происходит ли сейчас запись видео. Когда камера не работает, индикатор должен быть выключен. Если лампочка мигает, и вы не используете камеру, значит, у кого-то еще есть доступ к вашему устройству.

Если мерцание происходит постоянно, значит, камера записывает видео. В обоих случаях, устройство, скорее всего, находится под внешним управлением.

Иногда индикатор перестает работать, и владелец не особо заботится о починке. Однако отсутствие рабочего индикатора повышает риск того, что кто-то будет использовать устройство без вашего ведома, а вы не сможете заметить ничего подозрительного.

2. Проверьте созданные файлы

Если кто-то использует вашу камеру для записи видео, непременно должны появиться видео или аудио файлы, которые вы не создавали. Если в папке с записями присутствуют файлы, о которых вам ничего не известно, скорее всего, эти файлы созданы злоумышленником во время несанкционированного использования камеры.

3. Проверьте используемые приложения

Иногда веб-камера может находиться под управлением неизвестного приложения. Подобные ситуации возникают в случае, если вы загрузили вредоносную программу, которая перехватила контроль над устройством. Чтобы разобраться, попробуйте включить камеру.

Если появилось сообщение, что девайс уже используется, значит, устройство находится под контролем приложения. В общем, нужно проверить все приложения, у которых есть доступ к камере.

4. Воспользуйтесь сканером вредоносов

Теперь пришло время разобраться более конкретно с теми приложениями, которые используют веб-камеру, при помощи сканера вредоносов. Нужно сделать следующее:

Загрузить компьютер в безопасном режиме, когда остаются работать только самые необходимые драйвера и программы. В Windows 10 попасть в безопасный режим можно попасть, если напечатать в поиске команду msconfig и нажать Enter.

Откроется панель с системной конфигурацией, где вы можете зайти в опции загрузки и выбрать безопасный режим. Система окажется в безопасном режиме после перезагрузки.

Как только компьютер оказался в безопасном режиме вначале удалите все временные и другие ненужные файлы, чтобы ускорить сканирование.

Запустите любой антивирус, которым вы пользуйтесь, чтобы проверить систему на предмет присутствия вредоносов.

Иногда антивирусная программа не обнаружит ничего. В этом случае можно попробовать сканер, встроенный в браузер Google Chrome, у которого часто базы новее.

5. Проверьте камеру на предмет аномального поведения

С каждым днем веб-камеры становятся все более функциональнее. Например, могут двигаться из стороны в сторону, для увеличения угла обзора, или иметь встроенный микрофон и колонки и, по сути, выступают в качестве телефона.

Кроме того, камеры могут подстраивать линзы, чтобы улучшить разрешение. Если вы заметили, что девайс делает что-то из вышеперечисленного, когда вы не работаете с устройством, вполне вероятно, есть удаленное управление.

Обращайте внимание на любые мелочи. Если устройство повернулось или издает подозрительный шум, скорее всего, имеет место быть взлом.

6. Проверьте настройки безопасности веб-камеры

Вы можете использовать веб-камеру для наблюдения за домом при условии, что настройки не были скомпрометированы. Если в настройках безопасности вы обнаружили нечто похожее на то, что показано ниже, есть повод призадуматься:

Пароль стал стандартным.

Вы не можете менять настройки.

Фаервол, защищающий веб-камеру, отключен.

Имя пользователя административной учетной записи изменено.

Совсем нелишним будет проверить и другие настройки на предмет изменений.

7. Проверьте интенсивность трафика

Потоки данных в сети могут многое рассказать о том, насколько интенсивно используется интернет. Неожиданные всплески сетевого трафика могут являться сигналом о том, что данные передаются без вашего ведома.

Подобную проверку можно сделать в Диспетчере задач.

Например, в Windows 10 воспользуйтесь вкладкой Журнал приложений в Диспетчере задач, чтобы посмотреть, какие приложения используют сеть. Здесь можно отследить, отсылает ли данные веб-камера (или любое неизвестное) приложение. В случае обнаружения подозрительного приложения воспользуйтесь утилитой для отслеживания и удаления вредоносов.

Следите за вашей веб-камерой

Веб-камера предназначена для отслеживания окружающего пространства, но и сама также нуждается в присмотре. В случае любой подозрительной активности сразу же нужно проверить, не взломано ли ваше устройство.

Теперь вы знаете, на что обращать внимание, чтобы вовремя обнаружить и разобраться с этой проблемой. В крайнем случае, если вы до конца не уверены, что устройство не находится под внешним управлением и не заражено вирусами, можно рассмотреть вариант с покупкой новой низкобюджетной веб-камеры.

5 способов защиты веб-камеры от взлома и шпионажа: стоит ли заклеивать вебку и микрофон?

Вряд ли вы рассчитываете на то, что кадры из вашей личной жизни станут народным достоянием. Многие не задумываются, что прямо сейчас читают статью на постоянно подглядывающем девайсе. Поднимите глаза чуть выше и увидите веб-камеру – устройство, способное вмиг превратить жизнь в ад.

Кто взламывает веб-камеры?

Большое заблуждение – за пользователями следят спецслужбы. Такой вариант возможен, если вы ну очень известная личность. Кстати, не так давно был случай, когда за оппозиционными активистами в Сирии следили через вебкамеры. Возник большой скандал, заставивший разработчика одной программы свернуть развитие продукта. В остальном, подглядывание – забава для школьников или мошенников.

В сети полно тематических форумов и групп в социальных сетях, где детально рассказывают о взломе вебки. Преимущественно там оседают дети, ради забавы взламывающие незащищённые ПК и выкладывающие снятое видео на публику. Дивидендов это не приносит, но эго тешит. Есть и те, кто пытается продать запись или данные для входа. В сети полно веб-порталов с подобными предложениями.

Сложно ли получить доступ к вебке?

Практически все взломы проходят по вине владельцев, которые добровольно открывают вход к устройству. Управлять вебкой нельзя без установленной на конечном ПК программы для удалённого доступа, который может быть как точечный – только к веб-камере, так и полноценный – ко всей системе.

Если вы скачиваете сомнительное ПО и открываете странные ссылки, которые, на первый взгляд, ничего не делают, то риск подхватить троян для подключения к вебке велик. Отлично работают принципы социальной инженерии, при которых пользователь добровольно разрешает постороннему человеку установить на его ПК вредоносный софт либо открыть доступ к камере.

Задача хакера – установить на ваш компьютер специальную утилиту:

- TeamViewer;

- RMS;

- Radmin;

- LuminosityLink;

- DarkComet;

- RemCam;

- и другие.

Это можно сделать открыто, а можно скрытно. При открытом варианте придётся как-то убедить жертву добровольно установить ПО и открыть доступ. При скрытном варианте придётся покопаться в коде, чтобы на экране не высвечивались окна установки и подтверждения.

Как избежать взлома веб-камеры

- Установите антивирус. Любой хороший софт сразу же заметит, что к веб-камере удалённо пытаются подключиться, и выведет предупреждение на монитор. Практически невозможно обойти подобную защиту;

- Включите брандмауэр. Даже стандартный фаэрвол Windows не позволяет по сети получить контроль над вашим ПК. Весь подозрительный трафик приостанавливается до тех пор, пока Администратор не даст добро. Рекомендуем посмотреть тематическое видео:

- Не устанавливайте непроверенное ПО. Чаще всего злоумышленники распространяют вредоносный код через обычные, на первый взгляд безобидные программы. Если утилита скачана не из официального источника, вероятность заразиться очень высока;

- Не переходите по подозрительным ссылкам. В мессенджерах и социальных сетях регулярно орудуют мошенники, распространяющие ссылки на вирусы. Даже если друг скидывает ссылку с просьбой посмотреть/скачать, убедитесь, что это сделал действительно друг;

- Заклейте веб-камеру. Малярный скотч или изолента избавят вуайеристов от картинки, а это значит, что следить за вами не будет смысла. Сейчас производители выпускают специальные шторки и даже целые ноутбуки с задвижками, которые закрывают линзу. Старайтесь не закрыть индикатор – если к вам подключатся, он загорится.

- Отключите вебку. Зайдите в диспетчер устройств и отключите веб-камеру, если редко ей пользуетесь. Заодно отключите микрофон, ведь вас могут подслушивать. Также можно использовать на ноутбуке специальное сочетание клавиш (чаще всего — это Fn + F12 ).

Ни один из методов не гарантирует 100% защиту. При тщательном подходе хакер сможет обойти любую защиту, кроме изоленты. Но, опять же, останется вопрос со звуком. Вредоносный код способен внедрять свои настройки в систему и включать отключенные устройства, поэтому даже полное отключение не обезопасит владельца.

Полезный контент:

Как обстоят дела с камерами смартфонов?

С камерами телефонов дела обстоят лучше, но не идеально. Большинство юзеров закачивают приложения с официальных магазинов, где они сперва проверяются, хоть и не тщательно. Для смартфонов есть специальные программы, позволяющие «смотреть» через камеру – и фронтальную, и заднюю. Единого способа решения проблемы нет.

Марк Цукерберг и экс-директор ФБР Джеймс Коми ещё в 2017 году советовали заклеить и деактивировать веб-камеры. По статистике 17% пользователей прислушались к совету. А вы?

Взлом веб-камер: мифы и реальность

В XXI веке приходится опасаться не только воров и хулиганов, но и хакеров, которые могут похищать персональные данные, а также наблюдать за вами, получив доступ к вашей веб-камере. В то же время, некоторые специалисты в области интернет-безопасности считают, что масштабы проблемы преувеличены, поэтому не стоит паниковать – вероятность, что вашу камеру взломают, крайне невелика. Кому же верить?

Какие камеры взламывают чаще?

Начнем с главного: да, получить доступ ко многим камерам довольно легко, поэтому вероятность взлома существует. Однако хакеры чаще атакуют не встроенные веб-камеры ноутбуков, а внешние IP-камеры, устанавливаемые, например, в частных домах и торговых залах (эти устройства видеонаблюдения управляются через специальный веб-интерфейс). Такие камеры, как правило, защищены паролями, но многие владельцы камер оставляют пароли, выставленные производителями оборудования по умолчанию. При этом многие уязвимые устройства можно найти с помощью Google (для этого формируются запросы с использованием инструкций inurl и intitle) или через сайт Shodan. Халатность владельцев камер приводит к тому, что хакеры получают доступ к видеопотоку без каких-либо усилий.

При управлении IP-камерой устанавливайте сложный пароль доступа (если транслируемый поток изначально не предназначен для всех желающих). Не забывайте периодически обновлять прошивку камеры: производители оборудования стараются исправить известные уязвимости, которыми пользуются хакеры для взлома устройств.

Спецслужбы или школьники?

В Интернете давно распространилось мнение, что взломом веб-камер занимаются в основном спецслужбы. Это, конечно, миф: если вы понадобитесь спецслужбам, они и без кибершпионажа все о вас узнают. На тематических форумах, а также в группах, посвященных несанкционированному доступу к веб-камерам, значительную часть посетителей составляют школьники и студенты, желающие развлечься. Показательна история, случившаяся в 2016 году. Посетитель популярной имиджборды несколько дней развлекался, выкладывая в YouTube трансляции с веб-камер случайных пользователей. Взлом он осуществил достаточно профессионально: хакер опубликовал в сети сборку программы MediaGet, зараженную трояном. С помощью программы управления трояном хакер смог получить доступы к камерам всех пользователей, скачавших программу. Интересно, что остановить хакера было достаточно просто: включенный антивирус быстро обнаруживал троян в системе. Проблема в том, что у многих пользователей на компьютере антивируса попросту не было (либо он был отключен).

Если вы не хотите, чтобы за вами следили, не скачивайте подозрительные сборки программ с непроверенных сайтов и не отключайте антивирус.

Отметим, что получить доступ к веб-камере иногда можно и без использования вредоносных программ. Достаточно каким-либо образом (например, с помощью методов социальной инженерии) заставить пользователя установить программу для удаленного управления ПК наподобие TeamViewer, и вы сможете включать его веб-камеру дистанционно. Поэтому не стоит предоставлять удаленный доступ к компьютеру незнакомым людям. Подчеркнем: во многих случаях взлом веб-камер и IP-камер становится возможен только из-за беспечности самих владельцев устройств. Отключение антивируса, установка нелицензионных и подозрительных программ, слишком простые пароли доступа к управлению камерами – все это позволит злоумышленнику наблюдать за вами. Если получить доступ к IP-камере зачастую несложно, то взлом веб-камеры – это практически всегда признак серьезных проблем. Скорее всего, злоумышленник заразил операционную систему трояном, а возможно, и получил доступ к персональным данным. Ну а взлом веб-камеры здесь – уже своеобразная «вишенка на торте».

Меры безопасности

Если вы внимательно относитесь к компьютерной безопасности, но хотите дополнительно подстраховаться, можете проделать следующее:

Взлом камер: векторы атак, инструменты поиска уязвимостей и защита от слежки

Камеры видеонаблюдения стали частью Интернета вещей и, как другие устройства с беспрепятственным доступом к сети, попали в фокус интереса хакеров. Миллионы IP-камер разных производителей открыты для злоумышленников.

Производители камер могут экономить на работе программистов и железе – покупатели получают дешевые устройства с ограниченными вычислительными ресурсами и огромными дырами в механизмах безопасности.

Прошивки массово-потребительских noname устройств не выдерживают никакой критики. Часто они никем не обновляются и не становятся защищеннее после смены дефолтного пароля. Более того, сам производитель может заложить бэкдор.

Далее рассмотрим основные направления атак на системы видеонаблюдения.

Бесплатный сыр

«5MP пинхол объектив камера модуль для видеонаблюдения камера pinhole модуль от фабрики»

С точки зрения потребителя рынок сложен нелогично. При «копеечной» стоимости самих модулей IP-камер, на выходе получаем стоимость простейших устройств близкую к 100 долларам.

Основная стоимость формируется на уровне выше железа. Главное – вычислительные ресурсы, прошивка и возможность поддерживать все «фишки» прошивки сколь угодно долго. Камера должна проработать годы на одинаково высоком уровне защиты.

Соль в том, что производитель embedded-оборудования, который стремится на всём экономить, с высокой вероятностью оставляет такие уязвимости в прошивке и железе, что даже доступ по «голому» протоколу ONVIF со сложным паролем не защищает от злоумышленника.

Отсутствие автоматического обновления – приговор всей системе безопасности. Обычный пользователь не следит за новостями в IT-сфере и не пойдет вручную скачивать новую прошивку для своей камеры, купленной на Aliexpress по распродаже.

Один из самых впечатляющих примеров эксплуатации особенностей дешевых камер связан с эксплойтом Heartbleed OpenSSL – это неприятное сочетание уязвимости Heartbleed со спецификой встраиваемых устройств, которые могут не обновляться вообще никогда.

В результате камеры используются для шпионажа и, что случается гораздо чаще, становятся частью ботнетов. Так взлом камер Xiongmai привёл к мощнейшей DDOS-атаке не сайты Netflix, Google, Spotify и Twitter.

Пароли

Женщина на видео приобрела камеру в магазине уцененных товаров. Она хотела использовать устройство, чтобы следить за своим щенком. Через некоторое время камера начала разговаривать с хозяйкой и самостоятельно вращаться. А случилось то, что часто случается с дешевыми китайскими камерами, у которых прямой открытый доступ к видеопотоку предоставлен даже на сайте производителя.

На первый взгляд, пароли к камерам могут показаться слишком очевидной мерой безопасности для обсуждения, однако десятки тысяч камер и видеорегистраторов регулярно компрометируют из-за использования заданных по умолчанию паролей.

Хакерская группировка Lizard Squad взломала тысячи камер видеонаблюдения, воспользовавшись простой заводской учетной записью, одинаковой для всех камер. Устройства взламывали банальным брутфорсом (хотя, возможно, подглядели логин и пароль у самого производителя).

В идеале производители должны назначать уникальный, длинный и не очевидный пароль для каждой камеры. Такой дотошный процесс требует времени для настройки и сложен в администрировании. Поэтому многие интеграторы используют один пароль для всех камер.

Текучка кадров или смена ролей пользователей помогает создавать неожиданные дыры в безопасности предприятий. Если в системе отсутствует продуманный механизм разграничения прав доступа для различных сотрудников, групп камер и объектов, мы получаем потенциальную уязвимость вроде «чеховского ружья» – обязательно выстрелит.

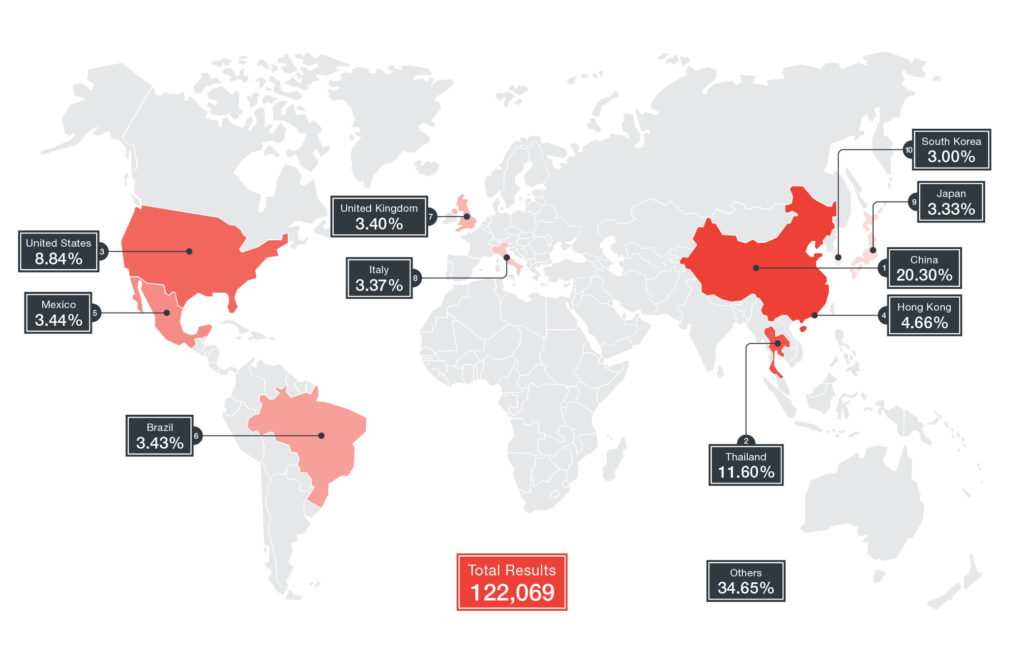

Переадресация портов

Количество камер, зараженных через 81 TCP-порт (данные Shodan)

Термин «переадресация портов» иногда заменяют на аналогичные: «проброс портов», «перенаправление портов» или «трансляция портов». Открывают порт на роутере, чтобы, к примеру, подключиться из Интернета к домашней камере.

Большинство традиционных систем наблюдения, включая DVR, NVR и VMS, сегодня подключены к Интернету для удаленного доступа или функционируют в локалке, которая, в свою очередь, подключена к глобальной сети.

Проброс портов позволяет получить настраиваемый доступ к камере в вашей локальной сети, но также открывает окно возможностей для взлома. Если применить запрос определенного типа, поисковик Shodan покажет около 50 000 уязвимых устройств, свободно «болтающихся» в сети.

Открытая для Интернета система требует, как минимум, IDS / IPS для дополнительной защиты. В идеале, поместите систему видеонаблюдения в физически отдельную сеть или используйте VLAN.

Шифрование

Аргентинский исследователь по безопасности Эсекьель Фернандес опубликовал уязвимость, которая позволяет легко извлекать нешифрованное видео из локальных дисков различных DVR.

Фернандес обнаружил, что можно получить доступ к панели управления определенных видеорегистраторов с помощью короткого эксплойта:

$> curl «http: //

Мы встречали удивительно много камер, DVR, NVR, VMS, которые не шифровали канал даже по SSL. Использование таких устройств грозит проблемами похуже, чем полный отказ от https. В Ivideon используем TLS-шифрование не только для видео в облаке, но и для потоков с камер.

Помимо небезопасных соединений, те же риски конфиденциальности грозят при хранении нешифрованного видео на диске или в облаке. Для действительно безопасной системы видео должно быть зашифровано как при хранении на диске, так и при передаче в облако или локальное хранилище.

Процедура взлома

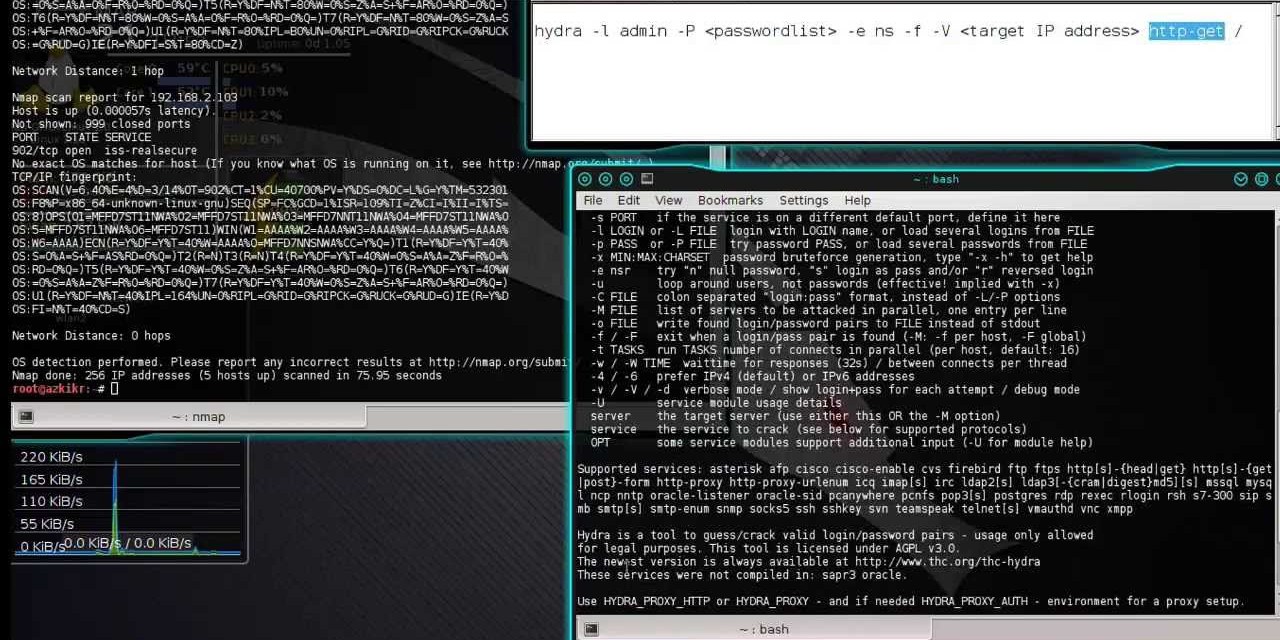

Перебор для самых маленьких

Программное обеспечение для управления видеопотоком часто взаимодействует с различными потенциально уязвимыми компонентами операционной системы. Например, многие VMS используют Microsoft Access. Таким образом к нешифрованному видео можно подобраться через «дыры» в ОС.

Поскольку камеры уязвимы со всех сторон, выбор целей для атаки необычайно широк, большая часть противоправных действий не требует специальных знаний или особых навыков.

Почти любой, кто хочет нелегально посмотреть трансляцию с камеры, может легко сделать это. Поэтому неудивительно, что подключением к незащищенным камерам часто занимаются неквалифицированные хакеры просто ради развлечения.

Для брутфорса можно использовать программы BIG HIT SPAYASICAM и SquardCam, вместе с инструментами тестирования на проникновение masscan и RouterScan. Иногда даже не нужно пользоваться сканерами безопасности – сайты Insecam и IP-Scan облегчают задачу, помогая находить камеры в Интернете.

Значительно упрощает взлом доступ к RTSP-ссылке камеры. А желаемые ссылки можно получить тут или тут. Для удалённого просмотра и управления видеорегистраторами и камерами широко используются официальные приложения от производителей оборудования – SmartPSS и IVMS-4200.

Неочевидные последствия

Информация об открытых камерах или камерах с известными паролями широко распространена на имиджбордах и в соцсетях. Ролики со взломанных камер на YouTube набирают сотни тысяч просмотров.

У скомпрометированных камер существует несколько неочевидных способов использования. Среди них – криптовалютный майнинг. Сотрудники подразделения IBM X-Force обнаружили вариант трояна ELF Linux/Mirai, который оснащён модулем для майнинга биткоинов. Зловред ищет и заражает уязвимые устройства на Linux, включая DVR и камеры видеонаблюдения.

Более серьезные последствия могут возникнуть из-за использования уязвимых устройств в качестве промежуточных точек для атак на сторонние инфраструктуры, которые могут быть запущены для сокрытия следов судебной экспертизы, фальсификации данных или выполнения постоянного отказа в обслуживании (denial of service).

И последнее, о чем нужно знать при использовании камер – сам производитель может оставить для себя бэкдор с неизвестной целью. Так, специалисты по безопасности из компании Risk Based Security обнаружили уязвимость в камерах видеонаблюдения китайского производителя Zhuhai RaySharp Technology.

Прошивка изделий, производимых в RaySharp, представляет собой Linux-систему с CGI-скриптами, формирующими веб-интерфейс. Оказалось, что пароль 519070 открывает доступ к просмотру изображений и системным настройкам всех камер. Впрочем, подобные прошивки с небезопасным подключения к бэкэнду, встречаются часто.

Защита камер от взлома

Внутри одного из дата-центров Google

Облачные сервисы видеонаблюдения не подвержены уязвимостям систем предыдущего поколения. Для облачного решения без переадресации портов настройка межсетевого экрана обычно не требуется. Для подключения к облаку Ivideon подходит любое интернет-соединение и не требуется статический IP-адрес.

Для всех устройств c сервисом Ivideon пароль генерируется случайным образом при подключении камер в личном кабинете. Для некоторых моделей камер, например, Nobelic, можно создать собственный пароль в личном кабинете пользователя Ivideon.

Мы не храним пароли пользователей, так что получить к ним доступ нельзя. Мы не храним централизованно видеоархивы. Они распределены между многими машинами в разных дата-центрах.

Доступ к мобильному приложению защищен пин-кодом, а в будущем появится биометрическая защита.

Также облачный сервис автоматически отправляет исправления и обновления безопасности через Интернет на любое локальное устройство пользователя. От конечного пользователя не требуется никаких дополнительных действий для мониторинга безопасности.

В Ivideon многие функции (за исключением облачного архива и модулей видеоаналитки) и все обновления безопасности для всех клиентов предоставляются бесплатно.

Надеемся, что эти простые правила будут использоваться во всех облачных сервисах видеонаблюдения.

Насколько легко взломать веб-камеру?

Неужели действительно существует вероятность того, что ваша веб-камера может быть взломана? Да! И мы собрали несколько способов, как можно сделать это, а также меры предосторожности, которых стоит придерживаться, дабы максимально обезопасить себя!

Если вы когда-либо заглядывали в объектив своей веб-камеры и задавались вопросом, может ли кто-то следить за вами в тот или иной момент, то это на самом деле более вероятно, чем может показаться на первый взгляд! Киберпреступники не дремлют и имеют в своем арсенале несколько инструментов, которые можно использовать для взлома веб-камеры любого пользователя.

Мы собрали три простых способа взлома камеры без ведома пользователя, а также методы, которые стоит использовать дабы защитить себя от хакерских атак.

Насколько просто взломать веб-камеру?

Итак, насколько же просто взломать веб-камеру? Честно говоря, это не самая легкая задача. Хакер не может просто найти вашу веб-камеру и получить к ней доступ без какой-либо помощи. Однако, если злоумышленнику удастся закрепиться на ПК или ноутбуке определенного человека, то ему будет несложно увидеть его и через веб-камеру.

Но как именно взламываются веб-камеры? Хакер использует шпионское программное обеспечение, функцию подключения к Интернету, либо же троянский вирус, который помогает проникнуть в систему.

Взлом с помощью шпионского ПО

Программы удаленного администрирования (RAT) используются для удаленного управления рабочими станциями или другими компьютерными устройствами. Это одна из разновидностей потенциально опасного программного обеспечения. В 2010 году две средние школы США подали иски за использование функций удаленного мониторинга приложения LANrev без ведома учащихся.

Ноутбуки принадлежали школе и использовались учениками для домашнего обучения. Однако программное обеспечение безопасности, установленное на машинах, содержало Theft Track, инструмент, позволяющий администраторам удаленно просматривать веб-камеры.

Были утверждения, что функция использовалась только в случаях заявлений о краже ноутбука. Тем не менее, многие студенты сообщали, что время от времени видели мерцание индикатора веб-камеры, в результате чего некоторые из них заклеили её, что является довольно-таки распространенной практикой среди пользователей по всему миру.

Позже в округе признали, что в общем было сделано 56 000 фотографий студентов. С тех пор была выпущена более новая версия программного обеспечения, в которой данная функция была удалена. Поэтому если вы беспокоитесь, что при использовании школьного или рабочего ноутбука/ПК за вами кто-то шпионит, заклейте камеру пластырем. Таким образом, даже если кто-то и получит доступ к системе, то не сможет увидеть что-либо.

Стоит отметить, что не всегда при включении камеры она начинает мигать. Как сообщают некоторые источники, отключить подсветку не составляет особого труда.

Использование возможности подключения веб-камеры к Интернету

Некоторые веб-камеры способны подключаться к другому устройству через Интернет. Это довольно-таки удобный способ проверить, что происходит дома в ваше отсутствие. Многие наборы безопасности для умного дома предлагают камеры наблюдения, к которым можно получить доступ из любого места, чтобы, например, обнаружить грабителей. Также с помощью специального программного обеспечения веб-камеру можно превратить в самый настоящий инструмент домашнего наблюдения.

Однако устройства, подключенные к Интернету, — это палка о двух концах, поскольку они могут лишь упростить хакерам задачу, предоставив путь в ваш дом. Поэтому покупать веб-камеры, которые предлагают удаленный доступ через Wi-Fi, все же не стоит.

И не поддавайтесь соблазну установить стороннее программное обеспечение, которое позволяет удаленно шпионить через веб-камеру, иначе это может иметь неприятные последствия.

Троянские программы

Если хакер не может использовать существующую точку входа в веб-камеру, он может создать ее. Это самый простой способ для взломщиков, так как им не нужно искать жертв, поскольку жертвы приходят сами.

Для этого киберпреступник обманом заставляет пользователя установить троян, который маскируется под «полезное программное обеспечение», но на самом деле открывает лазейку для вредоносной активности. Программу такого типа можно занести в компьютер через вложения в электронных письмах или подставные веб-страницы, а также другими способами.

После установки злоумышленником троянской программы на ваш компьютер, он может использовать его для установки программного обеспечения удаленного доступа. Сразу же после этого хакер получает возможность использовать устройство без вашего ведома, в том числе просматривать веб-камеру.

Как защититься от взлома веб-камеры

Несмотря на все вышеупомянутые способы взломать вашу веб-камеру, есть также несколько мер предосторожности, которых стоит придерживаться, чтобы защитить свое устройство от хакерских атак.

Пользуйтесь обычной камерой

Да, вы можете приобрести веб-камеру или целую систему видеонаблюдения, которая будет следить за домом в ваше отсутствие. Проблема, однако, заключается в том, что злоумышленник также может использовать сторонние программы, чтобы заглянуть в ваш дом.

Лучший способ защитить свое оборудование от хакеров – не переусердствовать, то есть приобрести обычную, но качественную веб-камеру. Не покупайте модель, которая предлагает возможность войти в систему из любой точки мира и получить доступ к отснятому материалу внутри вашего дома.

Сохраняйте свой компьютер в безопасности

Даже если вы не можете подключиться к веб-камере через Интернет, взломщики все еще способны использовать компьютер в качестве некого плацдарма для вредоносных программ.

Вот почему так важно загрузить надежный антивирус, постоянно обновлять его и время от времени проверять компьютер на наличие вирусов. Хороший антивирус обнаружит вторжения и защитит девайс от хакерской атаки.

Подключайте или включайте веб-камеру только тогда, когда используете её

Если у вас USB веб-камера, то обязательно отключайте устройство, когда не используете его. Независимо от того, насколько хорош хакер, он не сможет просматривать вашу веб-камеру, если она не подключена физически.

Но что делать владельцам ноутбуков? Обычно в ноутбуках веб-камера расположена прямо над экраном, и отключить её физически невозможно. Однако вы можете изменить настройки компьютеры, чтобы никакие программы не использовали камеру.

Тем не менее стоит отметить, что если хакер уже получил доступ к ноутбуку, то он может без проблем указать ему включить веб-камеру.

Закрывайте веб-камеру ноутбука, если не пользуетесь ею

Некоторые хакеры невероятно умны, и могут взломать защиту и включить вашу веб-камеру, но если что-то закрывает объектив, все эти усилия будут напрасными. В конце концов, даже лучшие хакеры не могут видеть сквозь скотч (если только у них нет рентгеновского зрения).

Если вы не собираетесь использовать веб-камеру в ближайшее время, то можете наклеить на нее скотч или ленту, чтобы заблокировать обзор. В случае чего, их можно достаточно легко удалить.

Если вы постоянно пользуетесь веб-камерой (например, для семейных звонков и удаленной работы), то можете приобрести специальную защитную шторку, которая закрывает камеру вашего ноутбука, что очень удобно.

Заключение

Легко ли взломать веб-камеру? Да, если вы предоставите хакеру необходимые для этого возможности. Тем не менее есть множество шагов, которые стоит предпринять, чтобы этого не случилось. Если же ничего не помогает, просто закройте свою веб-камеру!

Если вы наконец избавились от этой фобии слежки, то теперь стоит обратить внимание на другой вопрос: какие веб-камеры являются лучшими на рынке? Чтобы узнать, предлагаем взглянуть на нашу подборку лучших моделей, доступных прямо сейчас.