Какие угрозы безопасности информации являются непреднамеренными?

Непреднамеренные угрозы информационной безопасности

Защита данных

на базе системы

И нформационная безопасность (ИБ) – ключевой фактор, обеспечивающий качество бизнес-процессов организации. Реализованные угрозы ИБ способны остановить деятельность и причинить существенный ущерб. Непреднамеренные угрозы информационной безопасности, возникшие при отсутствии выраженной воли на причинение вреда, иногда оказываются наиболее опасными.

Типология угроз

Под угрозой информационной безопасности понимается преднамеренное или непреднамеренное действие, которое негативно влияет на информационную систему или хранящиеся в ней данные и от которого требуется профессионально организованная защита. Основным критерием, позволяющим отнести угрозу к категории случайных, не основанных на корыстных целях, становится случайность ее возникновения. За таким действием нет умысла причинить вред охраняемой информации, организовать ее утечку или уничтожение.

Выделяют следующие группы угроз информации, от которых требуется обеспечивать защиту:

- стихийные бедствия;

- аварии;

- сбои и отказы технических средств;

- программные ошибки;

- ошибки обслуживающего персонала.

Каждая группа угроз информации и ее отдельным свойствам имеет свою степень вероятности реализации и размер ущерба. Оценка этих параметров позволяет выработать оптимальный механизм защиты информации.

Стихийные бедствия и аварии – угрозы природного происхождения

Наводнения, землетрясения, пожары способны полностью уничтожить оборудование и носители информации. Хранение данных на удаленном сервере и их резервное копирование позволяют частично минимизировать угрозы и обеспечить защиту данных.

При выстраивании системы защиты от этого типа угроз информационной безопасности стоит учитывать, что ущерб от стихийных бедствий не всегда покрывается страховыми компаниями. Известен случай, когда компании было отказано в возмещении стоимости оборудования и информации, уничтоженных ливневыми дождями, которые были признаны не стихийным бедствием, а чрезвычайным природным событием.

Аварии и аналогичные техногенные угрозы ИБ могут привести к гибели оборудования и информации с тем же успехом, что и стихийные бедствия, защита от них становится задачей служб безопасности инженерных служб. Пожары от загоревшейся проводки и подтопление оборудования из-за аварии водопровода становятся частыми причинами утраты информации. При размещении информации на сторонних облачных серверах и невозможности личного контроля за состоянием помещения, в котором расположены серверы, хранящие информацию, необходимо требовать от провайдера гарантии защищенности оборудования от техногенных угроз.

Сбои и отказы технических средств

Эта группа угроз информационной безопасности может причинить существенный ущерб, но редко становится причиной полной гибели информации. Чаще страдает такое ее свойство, как доступность. Защита от угроз требует высокой компетентности технических служб.

Сбои и отказы могут происходить:

- на серверах и рабочих станциях;

- в системах электропитания;

- в периферийных устройствах;

- на линиях связи.

Своевременная профилактика состояния оборудования, программный мониторинг работоспособности элементов системы помогут избежать реализации этого риска утраты информации.

Программные ошибки

Ошибки при написании программного кода или при разработке средств автоматизации могут привести к тому, что информация окажется утраченной или какое-то время будет недоступной. Эти ошибки относятся к уязвимостям, под ними понимается неудачные характеристики программы или информационной системы, существование которых делает возможным возникновение угрозы утраты информации.

Хакеры, реализуя внешние угрозы ИБ, нередко используют уязвимости для проникновения в информационную систему, не обладающую должной степенью защиты информации.

Программные ошибки делятся на группы:

- системные, возникшие из-за неправильного составления или выполнения ТЗ на разработку ПО;

- алгоритмические, когда разработчики неверно истолковали и реализовали алгоритмы, на которых основано ПО;

- программные, возникающие при написании кода программного обеспечения;

- технологические, возникающие в процессе подготовки программной документации или ее перевода, если программное обеспечение имеет зарубежное происхождение.

Возникновение таких ошибок, приводящих к утрате информации, часто связано с использованием нового программного обеспечения, не прошедшего апробацию на практике и не сертифицированного ФСТЭК РФ.

Ошибки пользователей и системных администраторов – угрозы субъективного характера

Это наиболее распространенный тип угроз информационной безопасности. Такие ошибки возникают более чем в 50% случаев.

Причины появления угроз сохранности информации:

- психофизические. Из-за усталости, болезни, нервного возбуждения, снижения работоспособности пользователи могут неверно использовать ПО;

- объективные. Их вызывают несовершенные модели представления данных, отсутствие регламентов, нормативной базы, инструкций, низкая квалификация персонала, устаревание или низкое качество аппаратно-программных средств, неудобство их эксплуатации;

- субъективные. Ошибки, вызванные невнимательностью, ленью, безответственностью сотрудников;

- системные. К этой категории относится выбор неверной архитектуры информационной системы, установка ненужных, конфликтующих между собой программ, которые затрудняют работу ИС.

Примеры субъективных ошибок, чаще всего генерируемых пользователями:

- случайная порча оборудования;

- случайное удаление файлов или папок, содержащих рабочую информацию или системных;

- случайное изменение режима работы программ или приложений;

- случайная порча носителей информации;

- случайное форматирование дисков;

- отказ от выключения рабочей станции из сети, приведший к ее выходу из строя;

- заражение компьютера или системы вирусами;

- случайное отключение антивируса;

- ввод ошибочных данных;

- использование зараженных вирусом носителей информации для сохранения сведений из системы;

- использование личных мобильных устройств для рабочих целей;

- отправка конфиденциальной информации по ошибочному адресу;

- установка и использование программ, не предусмотренных регламентами работы;

- утрата или необдуманная передача средств обеспечения дифференцированного доступа (паролей, электронных устройств – токенов);

- игнорирование требований рабочих регламентов.

Работа с такими ошибками должна сопровождаться обязательным резервным хранением информации, так как они могут привести к ее модификации, искажению, полному уничтожению.

Среди мер реагирования:

- установка программных продуктов, обеспечивающих «защиту от дурака»;

- установка систем мониторинга инцидентов информационной безопасности (SIEM- и DLP-системы);

- реализация модели дифференцированного доступа;

- максимальное ограничение привилегий;

- обучение пользователей и повышение квалификации персонала;

- создание нормативно-правовой базы, регламентирующей действия пользователей;

- использование только лицензионного ПО и своевременное его обновление;

- ведение журналов учета действий пользователей.

Выполнение этих условий обеспечит защиту от угроз утраты данных, сохранность информации и улучшит общее состояние защищенности информационной системы.

Случайность нарушения не позволит привлечь виновного сотрудника к материальной или уголовной ответственности за разглашение коммерческой тайны, но неосторожность или халатность станет основанием для дисциплинарного взыскания. Настройка системы контроля за действиями персонала со стороны службы безопасности и кадрового подразделения снизит риски реализации непреднамеренных угроз информационной безопасности.

ФСТЭК – утверждена новая методика оценки угроз

Методический документ, определяющий методику оценки угроз безопасности информации, был подписан ФСТЭК России 5 февраля 2021г. Это событие открыло новые двери для специалистов в области ИБ, которые занимаются анализом потенциальных угроз для важных объектов информационной инфраструктуры.

Раньше для определения потенциальных угроз безопасности информации использовали одну из следующих методик:

методика определения актуальных угроз безопасности персональных данных при их обработке в информационных системах персональных данных (2008 года);

методика определения актуальных угроз безопасности информации в ключевых системах информационной инфраструктуры (2007 года).

Данные документы узкоспециализированные и ограничивают область работы с различными типами объектов, а также к 2021 году по ряду аспектов утратили свою актуальность.

Новая методика более универсальна и работает со следующими типами объектов:

- информационные системы (ИС);

- автоматизированные системы управления;

- информационно-телекоммуникационные сети;

- информационно-телекоммуникационные инфраструктуры центров обработки данных;

- облачные инфраструктуры.

Также методика применима для следующих областей:

- информационные системы персональных данных;

- информационные системы управления производством, используемые организациями оборонно-промышленного комплекса;

- муниципальные и государственные ИС;

- значимые объекты критической информационной инфраструктуры РФ;

- критически важные, потенциально опасные объекты с автоматизированными системами управления производственными и технологическими процессами.

Утвержденная методика оценки потенциальных угроз начала активно использоваться специалистами в области ИБ. Прежние методики перестали применять при подготовке документации, однако модели угроз, разработанные с их применением, не теряют своей актуальности и продолжают действовать. Они должны быть скорректированы только в случае изменения соответствующей инфраструктуры.

Этапы оценки угроз безопасности информации по обновленной методики:

определение негативных последствий, которые могут наступить от реализации (возникновения) угроз безопасности информации;

определение возможных объектов воздействия угроз безопасности информации;

оценка возможности реализации (возникновения) угроз безопасности информации и определение их актуальности.

Этап оценки возможности реализации (возникновения) и актуальности угроз состоит из трех подэтапов, которые описаны далее.

1. Выявление источников угроз безопасности информации.

Новая методика ориентирована на оценку угроз безопасности, которые обусловлены действиями нарушителей, и поэтому не включает в себя ряд факторов, не зависящих от человека:

угрозы безопасности, связанных с природными явлениями и стихийными бедствиями;

угрозы безопасности криптографических средств защиты;

угрозы безопасности, связанных с техническими каналами утечки данных.

Также стоит отметить, что право включения техногенных угроз в модель угроз ИБ остается за оператором систем и сетей или владельцем информации

В результате определения источников угроз ИБ выявляются:

а) виды потенциальных нарушителей и возможные цели реализации ими угроз безопасности информации, а также их возможности

б) категории потенциальных нарушителей, которые могут реализовывать угрозы безопасности информации, в том числе непреднамеренные угрозы

2. Оценка способов реализации угроз безопасности информации.

На данном этапе определяются:

а) виды и категории нарушителей, способных применить актуальные способы;

б) актуальные способы осуществления угроз ИБ и типы интерфейсов объектов воздействия, за счет которых они могут быть реализованы.

3. Оценка актуальности угроз безопасности информации.

Угроза считается допустимой, если на этапах оценки были обнаружены следующие признаки:

- присутствует объект воздействия угроз;

- присутствует непосредственно нарушитель или другой источник угрозы;

- обнаружены пути осуществления угрозы ИБ;

- осуществление угрозы может привести к негативным последствиям.

Если обнаружены сценарии реализации угрозы ИБ, то угроза считается актуальной. Сценарии должны быть определены для всех способов осуществления угроз, относительно объектов и видов воздействия. Сценарий определяется путем установления возможных тактик, потенциально применимых нарушителем для создания угрозы, с определением уровня возможностей для реализации угроз безопасности информации. При обнаружении минимум одного сценария угроза считается актуальной и включается в формируемую модель угроз.

Результаты, полученные в ходе оценки угроз, заносятся в модель угроз, для которой существует рекомендуемая структура, определенная новой методикой. Данный документ должен поддерживаться в актуальном состоянии и при необходимости обновляться.

Отметим, что оценка угроз может осуществляться как владельцем информации самостоятельно, так и с привлечением сторонних организаций. Стоит отметить, что сторонние организации не должны иметь лицензию на техническую защиту конфиденциальной информации в обязательном порядке. Несмотря на то, что на этапе проектирование методики планировалось ввести обязательное лицензирование организаций, требование решили отменить. Это связано с тем, что моделирование угроз не является лицензируемым видом деятельности, поэтому нововведение вызвало шквал недоумения.

Главные достоинства новой методики:

- универсальна и применима для широкого круга областей;

- наглядные примеры для выполнения каждого из подэтапов оценки потенциальных угроз;

- рекомендации о применении экспертного метода;

- нацеленность на оценку негативных последствий угроз.

Положительные стороны новой методики обусловлены продуманным и трудоемким процессом оценки потенциальных угроз, требующим специальных знаний в информационной безопасности.

Для правильной оценки угроз безопасности информации обращайтесь к специалистам своего дела. ООО «СофтМолл» поможет выявить актуальные угрозы и провести их оценку.

Последние новости:

Михаил Мишустин поручил доработать сервис «Поступление в вуз онлайн»

Председатель правительства Михаил Мишустин поручил Минобрнауки и Минцифры до 1 апреля 2022 года доработать сервис «Поступление в вуз онлайн», действующий на пор .

На госуслугах вводят идентификацию через банковские приложения

Стало известно о предстоящем запуске идентификации на портале госуслуг через банковские приложения. Эксперимент пройдет с 1 сентября 2021-го по 31 декабря 2022- .

Угрозы информационной безопасности

Угрозы информационной (компьютерной) безопасности — это различные действия, которые могут привести к нарушениям состояния защиты информации. Другими словами, это — потенциально возможные события, процессы или действия, которые могут нанести ущерб информационным и компьютерным системам.

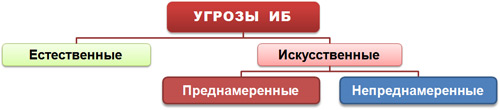

Угрозы ИБ можно разделить на два типа: естественные и искусственные. К естественным относятся природные явления, которые не зависят от человека, например ураганы, наводнения, пожары и т.д. Искусственные угрозы зависят непосредственно от человека и могут быть преднамеренными и непреднамеренными. Непреднамеренные угрозы возникают из-за неосторожности, невнимательности и незнания. Примером таких угроз может быть установка программ, не входящих в число необходимых для работы и в дальнейшем нарушающих работу системы, что и приводит к потере информации. Преднамеренные угрозы, в отличие от предыдущих, создаются специально. К ним можно отнести атаки злоумышленников как извне, так и изнутри компании. Результат реализации этого вида угроз — потери денежных средств и интеллектуальной собственности организации.

Классификация угроз информационной безопасности

В зависимости от различных способов классификации все возможные угрозы информационной безопасности можно разделить на следующие основные подгруппы.

Нежелательный контент — это не только вредоносный код, потенциально опасные программы и спам (т.е. то, что непосредственно создано для уничтожения или кражи информации), но и сайты, запрещенные законодательством, а также нежелательные ресурсы с информацией, не соответствующей возрасту потребителя.

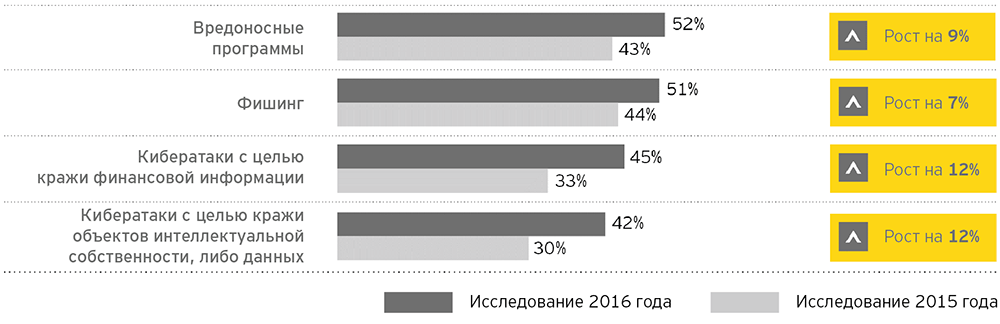

Источник: международное исследование EY в области информационной безопасности «Путь к киберустойчивости: прогноз, сопротивление, ответная реакция», 2016 год

Несанкционированный доступ — просмотр информации сотрудником, который не имеет разрешения пользоваться ею, путем превышения должностных полномочий. Несанкционированный доступ приводит к утечке информации. В зависимости от того, каковы данные и где они хранятся, утечки могут организовываться разными способами, а именно через атаки на сайты, взлом программ, перехват данных по сети, использование несанкционированных программ.

Утечки информации можно разделять на умышленные и случайные. Случайные утечки происходят из-за ошибок оборудования, программного обеспечения и персонала. Умышленные, в свою очередь, организовываются преднамеренно с целью получить доступ к данным, нанести ущерб.

Потерю данных можно считать одной из основных угроз информационной безопасности. Нарушение целостности информации может быть вызвано неисправностью оборудования или умышленными действиями людей, будь то сотрудники или злоумышленники.

Не менее опасной угрозой является мошенничество с использованием информационных технологий («фрод»). К мошенничеству можно отнести не только манипуляции с кредитными картами («кардинг » ) и взлом онлайн-банка, но и внутренний фрод. Целями этих экономических преступлений являются обход законодательства, политики безопасности или нормативных актов, присвоение имущества.

Ежегодно по всему миру возрастает террористическая угроза, постепенно перемещаясь при этом в виртуальное пространство. На сегодняшний день никого не удивляет возможность атак на автоматизированные системы управления технологическими процессами (АСУ ТП) различных предприятий. Но подобные атаки не проводятся без предварительной разведки, для чего применяется кибершпионаж, помогающий собрать необходимые данные. Существует также такое понятие, как «информационная война » ; она отличается от обычной войны тем, что в качестве оружия выступает тщательно подготовленная информация.

Источник угроз информационной безопасности

Нарушение режима информационной безопасности может быть вызвано как спланированными операциями злоумышленников, так и неопытностью сотрудников. Пользователь должен иметь хоть какое-то понятие об ИБ, вредоносном программном обеспечении, чтобы своими действиями не нанести ущерб компании и самому себе. Такие инциденты, как потеря или утечка информации, могут также быть обусловлены целенаправленными действиями сотрудников компании, которые заинтересованы в получении прибыли в обмен на ценные данные организации, в которой работают или работали.

Основными источниками угроз являются отдельные злоумышленники («хакеры»), киберпреступные группы и государственные спецслужбы (киберподразделения), которые применяют весь арсенал доступных киберсредств, перечисленных и описанных выше. Чтобы пробиться через защиту и получить доступ к нужной информации, они используют слабые места и ошибки в работе программного обеспечения и веб-приложений, изъяны в конфигурациях сетевых экранов и настройках прав доступа, прибегают к прослушиванию каналов связи и использованию клавиатурных шпионов.

То, чем будет производиться атака, зависит от типа информации, ее расположения, способов доступа к ней и уровня защиты. Если атака будет рассчитана на неопытность жертвы, то возможно, например, использование спам-рассылок.

Оценивать угрозы информационной безопасности необходимо комплексно, при этом методы оценки будут различаться в каждом конкретном случае. Так, чтобы исключить потерю данных из-за неисправности оборудования, нужно использовать качественные комплектующие, проводить регулярное техническое обслуживание, устанавливать стабилизаторы напряжения. Далее следует устанавливать и регулярно обновлять программное обеспечение (ПО). Отдельное внимание нужно уделить защитному ПО, базы которого должны обновляться ежедневно.

Обучение сотрудников компании основным понятиям информационной безопасности и принципам работы различных вредоносных программ поможет избежать случайных утечек данных, исключить случайную установку потенциально опасного программного обеспечения на компьютер. Также в качестве меры предосторожности от потери информации следует делать резервные копии. Для того чтобы следить за деятельностью сотрудников на рабочих местах и иметь возможность обнаружить злоумышленника, следует использовать DLP-системы.

Организовать информационную безопасность помогут специализированные программы, разработанные на основе современных технологий:

- защита от нежелательного контента (антивирус, антиспам, веб-фильтры, анти-шпионы);

- сетевые экраны и системы обнаружения вторжений (IPS);

- управление учетными данными (IDM);

- контроль привилегированных пользователей (PUM);

- защита от DDoS;

- защита веб-приложений (WAF);

- анализ исходного кода;

- антифрод;

- защита от таргетированных атак;

- управление событиями безопасности (SIEM);

- системы обнаружения аномального поведения пользователей (UEBA);

- защита АСУ ТП;

- защита от утечек данных (DLP);

- шифрование;

- защита мобильных устройств;

- резервное копирование;

- системы отказоустойчивости.

Виды угроз безопасности

Основными видами угроз безопасности информационных систем являются:

• преднамеренные действия нарушителей и злоумышленников (обиженных лиц из числа персонала, преступников, шпионов, диверсантов и т. п.).

Угрозы безопасности можно классифицировать по различным признакам:

1. По результатам акции:

1) угроза утечки;

2) угроза модификации;

3) угроза утраты.

2. По мотивам:

Случайные (непреднамеренные) угрозы могут возникнуть в следствии:

• стихийных бедствий и аварий (наводнение, ураган, землетрясение, пожар и т.п.);

• сбоя и отказа оборудования (технических средств) АИТУ;

• последствий ошибок проектирования и разработки компонентов АИС (аппаратных средств, технологии обработки информации, программ, структур данных и т. п.);

• ошибок эксплуатации (пользователей, операторов и другого персонала).

Основные причины непреднамеренных, искусственных угроз АИС:

· нарушение регламента и игнорирования ограничений, установленных в системе;

1) неумышленные действия, приводящий к частичному или полному отказу системы или разрушению аппаратных, программных, информационных ресурсов системы (неумышленная порча оборудования, удаление, искажение файлов с важной информацией или программ, в том числе системных и т. п.);

2) неправомерное включение оборудования или изменение режимов работы устройств и программ;

3) неумышленная порча носителей информации;

4) нелегальное внедрение и использование неучтенных программ (игровых, обучающих, технологических и др., не являющихся необходимыми для выполнения нарушителем своих служебных обязанностей) с последующим необоснованным расходованием ресурсов (загрузка процессора, захват оперативной памяти и памяти на внешних носителях);

6) заражение компьютера вирусами;

7) неосторожные действия, приводящие к разглашению конфиденциальной информации или делающие ее общедоступной;

8) разглашение, передача или утрата атрибутов разграничения доступа (паролей, ключей шифрования, идентификационных карточек, пропусков и т. п.);

9) игнорирование организационных ограничений (установленных правил) при ранге в системе;

10) вход в систему в обход средств защиты (загрузка посторонней операционной системы со сменных магнитных носителей и т. п.);

11) некомпетентное использование, настройка или неправомерное отключение средств защиты персоналом службы безопасности;

12) пересылка данных по ошибочному адресу абонента (устройства);

13) ввод ошибочных данных;

14) неумышленное повреждение каналов связи.

умышленные угрозы — это угрозы АИС, вызванные деятельностью человека, связанные с корыстными устремлениями людей (злоумышленников).

Источники угроз по отношению к информационной системе могут быть внешними или внутренними.

К сожалению результатом реализации и тех и других угроз являются одни и те же последствия: потеря информации, нарушение ее конфиденциальности, ее модификация.

Основные преднамеренные умышленные угрозы как правило направлены на:

· умышленную дезорганизацию работы системы и вывод ее из строя,

· с целью проникновения в систему и несанкционированного доступа к информации и использования ее в корыстных целях.

Умышленные угрозы в свою очередь могут подразделяться на:

1. Активные и пассивные.

Пассивные угрозы— направлены в основном на несанкционированное использование информационных ресурсов, не влекущее порчу и уничтожение информации.

Для этого используются разнообразные способы реализации:

а) применение подслушивающих устройств, дистанционная фото- и видеосъемка, хищение носителей и т. п.;

б) хищение носителей информации (магнитных дисков, лент, микросхем памяти, запоминающих устройств и персональных ЭВМ);

в) перехват данных, передаваемых по каналам связи, и их анализ с целью выяснения протоколов обмена, правил вхождения в связь и авторизации пользователя и последующих попыток их имитации для проникновения в систему;

г) чтение остатков информации из оперативной памяти и с внешних запоминающих устройств (буфер памяти принтера);

д) чтение информации из областей оперативной памяти, используемых операционной системой (в том числе подсистемой защиты) ;

е) незаконное получение паролей и других реквизитов разграничения доступа (агентурным путем, используя халатность пользователей, путем подбора, имитации интерфейса системы и т. п. с последующей маскировкой под зарегистрированного пользователя («маскарад»);

Активные угрозы — нарушение нормального функционирования системы путем целенаправленного воздействия на ее компоненты.

Способы реализации:

А) вывод из строя ПК или операционной системы;

Б) нарушение работы каналов связи;

В) взлом системы защиты;

Г) использование программных вирусов и др.

2. Внутренние и внешние угрозы.

Внутренними нарушителями могут быть лицаиз следующих категорий персонала:

§ вспомогательный и обслуживающий персонал (операторы, электрики, техники) системы;

§ сотрудники отделов разработки и сопровождения программного обеспечения (прикладные и системные программисты);

§ сотрудники службы безопасности АИТУ;

§ руководители различного уровня должностной иерархии.

По данным исследований , проводимых в БИС более 80% нарушений совершается служащими банка

Посторонние лица, которые могут быть внешними нарушителями.

§ клиенты (представители организаций, граждане);

§ посетители (приглашенные по какому-либо поводу);

§ представители организаций, взаимодействующих по вопросам обеспечения жизнедеятельности организации (энерго-, водо-, теплоснабжение и т. п.);

представители конкурирующих организаций (иностранных спецслужб) или лица, действующие по их заданию;

2.Методы и средства защиты

Система защиты — это совокупность (комплекс) специальных мер правового (законодательного) (административного характера, организационных мероприятий, физических и технических (программно-аппаратных) средств защиты, а также специального персонала, предназначенных для обеспечения безопасности информации, информационных технологий и автоматизированной системы в целом.

В международной и Российской практике используются стандарты, позволяющие дать оценку уровня безопасности компьютерных систем. В США документ, содержащий эти стандарты называется Оранжевой книгой. (1985 г.). В ней приводятся следующие уровни безопасности систем:

· Промежуточный класс –В;

· Низкий уровень – С;

· Класс систем, не прошедших испытания –Д.

В российской практике Государственной технической комиссией при президенте РФ разработан руководящий документ, предусматривающий установление 7 классов защищенности СВТ от несанкционированного доступа. При этом защитные мероприятия охватывают подсистемы:

· Регистрации и учета;

Методы и средства обеспечения безопасности информации показаны на рис.2. Рассмотрим основное содержание представленных методов защиты информации, которые составляют основу механизмов защиты.

Угрозы безопасности информации

Для того чтобы определить угрозы, от которых необходимо обезопасить информацию, нужно определить объекты защиты. Ведь информация — это некоторые данные, носителями которых могут быть как материальные, так и нематериальные объекты. К примеру, носителями конфиденциальной информации могут быть документы, технические средства обработки и хранения информации и даже люди.

Документационными носителями информации могут быть проекты, бизнес-планы, техническая документация, контракты и договора, а также картотеки отдела кадров (персональные данные) и отдела по работе с клиентами. Отличительной их особенностью является зафиксированность данных на материальном объекте — бумаге.

Техническими средствами обработки и хранения информации являются персональные компьютеры, ноутбуки, серверы, сканеры, принтеры, а также съемные носители (переносные жесткие диски, флеш-карты, CD-диски, дискеты) и т.п. Информация в технических средствах хранится и обрабатывается в цифровом виде. Зачастую конфиденциальные данные отправляются через Интернет, например, по электронной почте. В сети они могут быть перехвачены злоумышленниками. Кроме того при работе компьютеров из-за их технических особенностей обрабатываемые данные преобразуются в электромагнитные излучения, распространяющиеся далеко за пределы помещения, которые также могут быть перехвачены и использованы в недобросовестных целях.

Люди также могут быть «носителями» информации. Например, сотрудники компании, которые имеют или могут иметь доступ к конфиденциальной информации. Таких людей называют инсайдерами. Инсайдер необязательно является злоумышленником, но в любой момент может им стать. Кроме того несанкционированный доступ к конфиденциальной информации могут получить посетители, клиенты или партнеры, а также обслуживающий персонал.

Теперь, когда мы понимаем, что нужно защищать, можно перейти непосредственно к рассмотрению угроз. Они могут заключаться как в нарушении конфиденциальности, так и в нарушении достоверности, целостности и доступности информации. Нарушением конфиденциальности является утечка данных, несанкционированный доступ или разглашение информации. Нарушение достоверности информации — это фальсификация данных или подделка документов. Искажение, ошибки при передаче информации, потери части данных являются нарушением целостности информации. А блокирование доступа к информации, выведение из строя средств связи, технических средств являются нарушением доступности.

По методам воздействия на информацию угрозы подразделяются на естественные и искусственные. В свою очередь искусственные угрозы состоят из преднамеренных и непреднамеренных.

Естественные угрозы:

- стихийные бедствия;

- пожары;

- наводнения;

- техногенные аварии;

- и другие явления, не зависящие от человека.

Искусственные преднамеренные угрозы:

- кража (копирование) документов;

- подслушивание переговоров;

- несанкционированный доступ к информации;

- перехват информации;

- внедрение (вербовка) инсайдеров;

- фальсификация, подделка документов;

- диверсии;

- хакерские атаки и т.п.

Искусственные непреднамеренные угрозы:

- ошибки пользователей;

- неосторожность;

- невнимательность;

- любопытство и т.п.

Естественно, наибольшую угрозу представляют преднамеренные действия злоумышленников, но и непреднамеренные и естественные угрозы нельзя сбрасывать со счетов, так как они в определенной степени также несут в себе серьезную опасность.