Ключ wpa psk что это?

Защита беспроводных сетей, WPA: теория и практика (часть первая)

Тема безопасности беспроводных сетей по-прежнему остается актуальной, хотя уже достаточно давно существуют надежные (на сегодняшний момент, конечно же) методы защиты этих сетей. Разумеется, речь идет о технологии WPA (Wi-Fi Protected Access).

Большинство существующего на данный момент Wi-Fi оборудования имеет поддержку данной технологии, но, к сожалению, до сих пор в нашей лаборатории попадаются экземпляры, не знающие о WPA. Это более чем странно — заканчивается 2005 год, а некоторые производители до сих пор считают, что технология WEP спасет пользователей беспроводной сети от утечки информации. WEP уже давно устарела. На смену этой технологии пришел WPA, а также на горизонте виднеется новый стандарт 802.11i (некоторые производители преподносят его, как WPA2).

Технология WPA, призванная временно (в ожидании перехода к 802.11i) закрыть бреши WEP, состоит из нескольких компонентов:

- протокол 802.1x — универсальный протокол для аутентификации, авторизации и учета (AAA)

- протокол EAP — расширяемый протокол аутентификации (Extensible Authentication Protocol)

- протокол TKIP — протокол временнОй целостности ключей, другой вариант перевода — протокол целостности ключей во времени (Temporal Key Integrity Protocol)

- MIC — криптографическая проверка целостности пакетов (Message Integrity Code)

- протокол RADIUS

За шифрование данных в WPA отвечает протокол TKIP, который, хотя и использует тот же алгоритм шифрования — RC4 — что и в WEP, но в отличие от последнего, использует динамические ключи (то есть ключи часто меняются). Он применяет более длинный вектор инициализации и использует криптографическую контрольную сумму (MIC) для подтверждения целостности пакетов (последняя является функцией от адреса источника и назначения, а также поля данных).

RADIUS-протокол предназначен для работы в связке с сервером аутентификации, в качестве которого обычно выступает RADIUS-сервер. В этом случае беспроводные точки доступа работают в enterprise-режиме.

Если в сети отсутствует RADIUS-сервер, то роль сервера аутентификации выполняет сама точка доступа — так называемый режим WPA-PSK (pre-shared key, общий ключ). В этом режиме в настройках всех точек доступа заранее прописывается общий ключ. Он же прописывается и на клиентских беспроводных устройствах. Такой метод защиты тоже довольно секьюрен (относительно WEP), очень не удобен с точки зрения управления. PSK-ключ требуется прописывать на всех беспроводных устройствах, пользователи беспроводных устройств его могут видеть. Если потребуется заблокировать доступ какому-то клиенту в сеть, придется заново прописывать новый PSK на всех устройствах сети и так далее. Другими словами, режим WPA-PSK подходит для домашней сети и, возможно, небольшого офиса, но не более того.

В этой серии статей будет рассмотрена работа WPA совместно с внешним RADIUS-сервером. Но прежде чем перейти к ней, немного подробнее остановимся на механизмах работы WPA. А перед этим рассмотрим технологию WPA2.

Технология WPA являлась временной мерой до ввода в эксплуатацию стандарта 802.11i. Часть производителей до официального принятия этого стандарта ввели в обращение технологию WPA2, в которой в той или иной степени используются технологии из 802.11i. Такие как использование протокола CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol), взамен TKIP, в качестве алгоритма шифрования там применяется усовершенствованный стандарт шифрования AES (Advanced Encryption Standard). А для управления и распределения ключей по-прежнему применяется протокол 802.1x.

Как уже было сказано выше, протокол 802.1x может выполнять несколько функций. В данном случае нас интересуют функции аутентификации пользователя и распределение ключей шифрования. Необходимо отметить, что аутентификация происходит «на уровне порта» — то есть пока пользователь не будет аутентифицирован, ему разрешено посылать/принимать пакеты, касающиеся только процесса его аутентификации (учетных данных) и не более того. И только после успешной аутентификации порт устройства (будь то точка доступа или умный коммутатор) будет открыт и пользователь получит доступ к ресурсам сети.

Функции аутентификации возлагаются на протокол EAP, который сам по себе является лишь каркасом для методов аутентификации. Вся прелесть протокола в том, что его очень просто реализовать на аутентификаторе (точке доступа), так как ей не требуется знать никаких специфичных особенностей различных методов аутентификации. Аутентификатор служит лишь передаточным звеном между клиентом и сервером аутентификации. Методов же аутентификации, которых существует довольно много:

- EAP-SIM, EAP-AKA — используются в сетях GSM мобильной связи

- LEAP — пропреоретарный метод от Cisco systems

- EAP-MD5 — простейший метод, аналогичный CHAP (не стойкий)

- EAP-MSCHAP V2 — метод аутентификации на основе логина/пароля пользователя в MS-сетях

- EAP-TLS — аутентификация на основе цифровых сертификатов

- EAP-SecureID — метод на основе однократных паролей

Кроме вышеперечисленных, следует отметить следующие два метода, EAP-TTLS и EAP-PEAP. В отличие от предыдущих, эти два метода перед непосредственной аутентификацией пользователя сначала образуют TLS-туннель между клиентом и сервером аутентификации. А уже внутри этого туннеля осуществляется сама аутентификация, с использованием как стандартного EAP (MD5, TLS), или старых не-EAP методов (PAP, CHAP, MS-CHAP, MS-CHAP v2), последние работают только с EAP-TTLS (PEAP используется только совместно с EAP методами). Предварительное туннелирование повышает безопасность аутентификации, защищая от атак типа «man-in-middle», «session hihacking» или атаки по словарю.

На рис.1 показана структура EAP кадра. Протокол PPP засветился там потому, что изначально EAP планировался к использованию поверх PPP туннелей. Но так как использование этого протокола только для аутентификации по локальной сети — излишняя избыточность, EAP-сообщения упаковываются в «EAP over LAN» (EAPOL) пакеты, которые и используются для обмена информацией между клиентом и аутентификатором (точкой доступа).

Схема аутентификации состоит из трех компонентов:

- Supplicant — софт, запущенный на клиентской машине, пытающейся подключиться к сети

- Authenticator — узел доступа, аутентификатор (беспроводная точка доступа или проводной коммутатор с поддержкой протокола 802.1x)

- Authentication Server — сервер аутентификации (обычно это RADIUS-сервер)

Теперь рассмотрим сам процесс аутентификации. Он состоит из следующих стадий:

- Клиент может послать запрос на аутентификацию (EAP-start message) в сторону точки доступа

- Точка доступа (Аутентификатор) в ответ посылает клиенту запрос на идентификацию клиента (EAP-request/identity message). Аутентификатор может послать EAP-request самостоятельно, если увидит, что какой-либо из его портов перешел в активное состояние.

- Клиент в ответ высылает EAP-response packet с нужными данными, который точка доступа (аутентификатор) перенаправляет в сторону Radius-сервера (сервера аутентификации).

- Сервер аутентификации посылает аутентификатору (точке доступа) challenge-пакет (запрос информации о подлинности клиента). Аутентификатор пересылает его клиенту.

- Далее происходит процесс взаимной идентификации сервера и клиента. Количество стадий пересылки пакетов туда-сюда варьируется в зависимости от метода EAP, но для беспроводных сетей приемлема лишь «strong» аутентификация с взаимной аутентификацией клиента и сервера (EAP-TLS, EAP-TTLS, EAP-PEAP) и предварительным шифрованием канала связи.

- На следующий стадии, сервер аутентификации, получив от клиента необходимую информацию, разрешает (accept) или запрещает (reject) тому доступ, с пересылкой данного сообщения аутентификатору. Аутентификатор (точка доступа) открывает порт для Supplicant-а, если со стороны RADIUS-сервера пришел положительный ответ (Accept).

- Порт открывается, аутентификатор пересылает клиенту сообщение об успешном завершении процесса, и клиент получает доступ в сеть.

- После отключения клиента, порт на точке доступа опять переходит в состояние «закрыт».

Описанный процесс проиллюстрирован на рис.3 (там показан один из простейших методов EAP):

Как видно из рисунка, для коммуникации между клиентом (supplicant) и точкой доступа (authenticator) используются пакеты EAPOL. Протокол RADIUS используется для обмена информацией между аутентификатором (точкой доступа) и RADIUS-сервером (сервером аутентификации). При транзитной пересылке информации между клиентом и сервером аутентификации пакеты EAP переупаковываются из одного формата в другой на аутентификаторе.

Детальное рассмотрение алгоритмов шифрования, а также методы генерации сессионных ключей шифрования, пожалуй, выходят за рамки данного материала, поэтому рассмотрю их лишь вкратце.

Первоначальная аутентификация производится на основе общих данных, о которых знают и клиент, и сервер аутентификации (как то логин/пароль, сертификат и т.д.) — на этом этапе генерируется Master Key. Используя Master Key, сервер аутентификации и клиент генерируют Pairwise Master Key (парный мастер ключ), который передается аутентификатору со стороны сервера аутентификации. А уже на основе Pairwise Master Key и генерируются все остальные динамические ключи, которым и закрывается передаваемый трафик. Необходимо отметить, что сам Pairwise Master Key тоже подлежит динамической смене.

Теперь перейдем от сухой теории к реальности, а именно реализации WPA в Windows XP. Нормальная поддержка WPA (с поддержкой AES) появилась, только начиная с windows service pack 2.

В закладке аутентификация доступны методы

- MD5-Challenge — самый примитивный и слабый, рассматривать не будем;

- PEAP (Protected EAP) позволяет производить аутентификацию на основе сертификатов или логина/пароля. Он нам интересен в первую очередь возможностью аутентификации пользователя, используя логин/пароль. При этом нам не требуется настраивать инфраструктуру открытых ключей (PKI). Достаточно подключить RADIUS-сервер к какой-либо базе (обычный файл, mysql, ldap) с хранящимися пользователями и производить аутентификацию пользователей по ней.

- Smart Card or Other Certificate — обычный EAP-TLS. Требует настроенной PKI, использует сертификаты для аутентификации клиентов. Более гибок (разумеется, после настройки PKI), чем аутентификация по логину/паролю. А также является единственным способом получить работающую связку беспроводных пользователей, работающих в Windows-домене.

Во второй части статьи будет рассмотрена настройка Windows-клиентов (Windows XP SP2), RADIUS-сервера (FreeRadius), и PKI на основе OpenSSL. Последние два компонента работают в операционной системе Gentoo Linux.

Ключ безопасности сети: что это и как его узнать?

Если Wi-Fi сеть защищена, то при подключении к ней устройство попросит нас ввести ключ безопасности сети. Почему-то у многих на этом этапе подключения возникают проблемы и следующие вопросы: что за ключ безопасности сети, где взять этот ключ, как узнать и т. д. На самом деле, все очень просто. У каждой Wi-Fi сети (роутера, точки доступа) есть хозяин. Человек, который установил роутер и настроил его. Так вот, в процессе настройки Wi-Fi сети на роутере устанавливается этот самый ключ безопасности сети, или просто пароль (это одно и то же) , который защищает беспроводную сеть. Чтобы к ней могли подключаться только те, кто знает этот ключ.

Если запрос ключа безопасности появляется при подключении к нашей домашней Wi-Fi сети, то мы должны знать пароль, который установили в настройках роутера. Вводим пароль, и если он совпадает – устройство подключается к Wi-Fi. Да, возможно ключ мы забыли, или потеряли. Если у вас именно этот случай, то дальше я расскажу, как узнать ключ безопасности сети Wi-Fi. Если же сеть чужая, то вряд ли нам удастся подключиться к ней. Разве что спросить ключ у хозяина сети. В случае с общественными Wi-Fi сетями (в кафе, магазинах, торговых центрах) и т. д., пароль можно узнать у администрации заведения. Если сеть защищена, конечно.

О защите Wi-Fi сетей и ключах безопасности

В настройках каждого маршрутизатора можно выбрать алгоритм защиты Wi-Fi сети (WEP, WPA, WPA2) и шифрование (TKIP, AES) . Самый надежный и популярный на данный момент алгоритм WPA2. Рекомендую использовать его. При установке этого алгоритма, необходимо задать ключ безопасности. Он должен состоять минимум из 8-ми символов. Об этом я рассказывал в статье: тип безопасности и шифрования беспроводной сети. Какой выбрать?

Рекомендую устанавливать надежный ключ безопасности, и использовать самый современный тип безопасности и шифрования. Сейчас это WPA2 — Personal с шифрованием AES. Эти настройки в паре с хорошим паролем будут надежно защищать вашу беспроводную сеть от подключения чужих устройств. На эту тему я уже писал отдельную статью: максимальная защита Wi-Fi сети и роутера от других пользователей и взлома.

Как установить ключ безопасности в настройках роутера (на примере роутеров разных производителей) я показывал в статье: как защитить сеть Wi-Fi паролем.

Выводы: ключ безопасности Wi-Fi сети – это пароль, набор символов (например: fw2rLe5tG) , который устанавливается в настройках роутера и служит для защиты Wi-Fi сети. Подключение к защищенной беспроводной сети возможно только после указания ключа безопасности на устройстве. Запрос появляется после выбора необходимой сети из списка доступных.

Как узнать ключ безопасности сети Wi-Fi?

Если мы забыли ключ безопасности сети, то его нужно как-то вспомнить, восстановить, или заменить на другой. Сделать это можно разными способами, о которых я расскажу дальше в статье. Если вы забыли, или потеряли ключ от своего Wi-Fi, то первым делом рекомендую обратится к тому, кто настраивал роутер и устанавливал пароль (если это были не вы, конечно) . Возможно, в процессе настройки роутера ключ был где-то записан. Может даже на самом роутере. Если роутер устанавливал мастер от интернет-провайдера, то возможно он записал ключ в документах, которые оставил вам после завершения работы. Только не путайте пароль от Wi-Fi с паролем для подключения к интернет-провайдеру.

Еще один момент: практически на всех роутерах установлен ключ беспроводной сети по умолчанию, который защищает Wi-Fi сеть, когда роутер на заводских настройках. До той поры, пока он не будет изменен. Так вот, если вы не меняли заводской ключ, или сделали сброс настроек роутера, то для подключения к беспроводной сети нужно использовать заводской ключ безопасности. Он обычно написан на наклейке снизу роутера. Может быть подписан по-разному: Wi-Fi пароль, ключ сети, Wireless Key, Wi-Fi Key, PIN.

Я покажу три способа, которыми можно восстановить ключ безопасности Wi-Fi сети:

- Посмотреть ключ безопасности в свойствах нужной нам Wi-Fi сети в настройках Windows. Когда у нас есть компьютер, который на данный момент подключен, или был подключен к беспроводной сети, ключ от которой мы забыли. Так же узнать ключ от нужной сети можно с помощью программы WirelessKeyView.

- Посмотреть ключ Wi-Fi в настройках маршрутизатора.

Можно так же посмотреть пароль на Android-устройстве (если оно подключалось к этой сети) , но там нужны ROOT права. Вряд ли кто-то будет этим заниматься. Если что, в интернете есть отдельные инструкции.

Смотрим ключ безопасности сети в Windows 10

Стандартная ситуация: к беспроводной сети был подключен ноутбук, несколько других устройств, после чего ключ был успешно забыт. Новое устройство уже никак не подключить.

Если у вас Windows 7, то смотрите инструкцию в этой статье: как узнать свой пароль от Wi-Fi, или что делать, если забыли пароль?

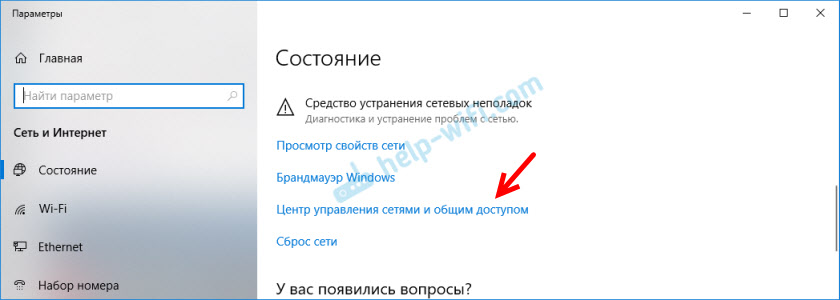

В Windows 10 открываем «Параметры сети и Интернет».

Переходим в «Центр управления сетями и общим доступом».

Нажимаем на сеть, к которой на данный момент подключен наш компьютер.

В открывшемся окне необходимо нажать на кнопку «Свойства беспроводной сети». В новом окне перейти на вкладку «Безопасность» и поставить галочку возле «Отображать вводимые знаки». В поле «Ключ безопасности сети» появится наш ключ (пароль от Wi-Fi) .

Если этот способ не сработал, но вы уверены, что ваш компьютер подключался к этой беспроводной сети (Windows запомнила ключ) , то можно попробовать посмотреть все сохраненные сети и пароли к ним с помощью программы WirelessKeyView. Она работает в Windows 10, Windows 8, Windows 7 и даже в Windows XP.

Нужно скачать программу с официального сайта http://www.nirsoft.net/utils/wireless_key.html (ссылка на загрузку внизу страницы) , открыть архив и запустить файл WirelessKeyView.exe.

После запуска программы находим свою сеть (по имени) и смотрим пароль в полей «Key (Ascii)».

Так как программа скорее всего будет лезть в какие-то системные файлы, то антивирус может на нее ругаться (мой молчал) . Можно отключить антивирус на время, если это необходимо.

Как посмотреть ключ от Wi-Fi в настройках роутера?

Ключ безопасности сети можно посмотреть в настройках роутера. Более того, при необходимости его можно сменить на новый. Это более универсальное решение, так как зайти в настройки роутера можно практически с любого устройства. В том числе подключившись к роутеру по сетевому кабелю. Если по Wi-Fi уже не подключиться, так как забыли ключ безопасности и нам нужно его как-то узнать.

Если у вас есть доступ к настройкам роутера – считайте, что проблема решена.

Самое главное – зайти в настройки роутера. Смотрите эту инструкцию: как зайти в настройки роутера. Если не получается зайти – напишите модель своего роутера в комментариях и опишите проблему (что именно не получается и на каком этапе) . Постараюсь подсказать решение.

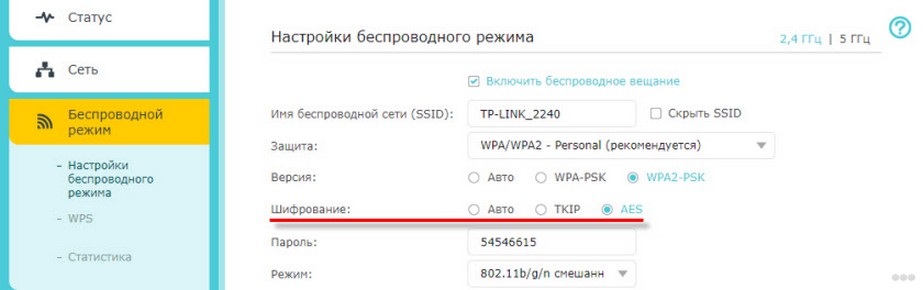

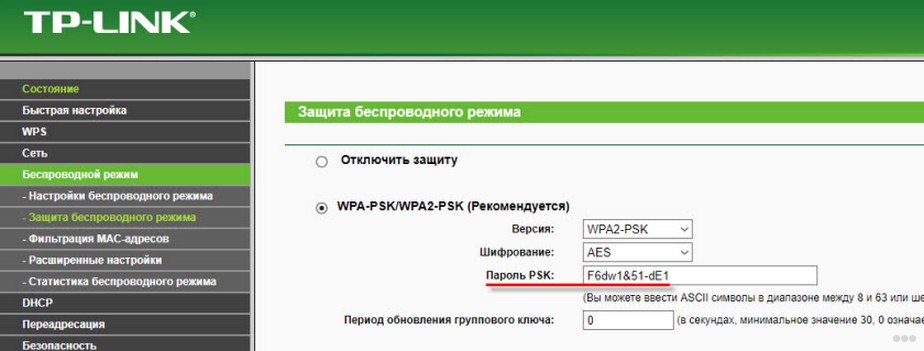

Дальше в веб-интерфейсе роутера нужно найти раздел с настройками безопасности беспроводной Wi-Fi сети. Если рассматривать на примере роутера TP-Link (со старым веб-интерфейсом) , то посмотреть/сменить ключ безопасности сети можно в разделе «Беспроводной режим» – «Защита беспроводного режима». Ключ указан в поле «Пароль беспроводной сети».

Сохраните пароль (запишите куда-то) . А если необходимо – смените его и сохраните настройки. Только после этого нужно будет заново подключить все устройства к беспроводной сети.

Эти статьи помогут вам найти и посмотреть, или сменить ключ Wi-Fi сети на своем роутере (инструкции для разных производителей) :

Если остались какие-то вопросы, то задавайте их в комментариях. Будем вместе вспоминать ключ безопасности от вашей Wi-Fi сети 🙂

PSK — это то же самое, что и пароль?

Ключ WEP или предварительный общий ключ / фраза WPA / WPA2 не совпадают с паролем для точки доступа. Пароль позволяет получить доступ к настройкам точки доступа. Ключ WEP или предварительный ключ / фраза WPA / WPA2 позволяет принтерам и компьютерам подключаться к вашей беспроводной сети.

Что такое пароль PSK?

Pre-Shared Key (PSK) — это метод аутентификации клиента, который использует строку из 64 шестнадцатеричных цифр или парольную фразу из 8–63 печатаемых символов ASCII для генерации уникальных ключей шифрования для каждого беспроводного клиента.

Что такое настройка PSK?

При настройке беспроводного подключения вручную вам необходимо указать SSID и сетевой ключ вашего беспроводного маршрутизатора. … Ключевое слово или пароль, используемые для шифрования данных или аутентификации сети. Некоторые другие термины, используемые для сетевого ключа, включают «ключ шифрования», «ключ WEP», «парольную фразу WPA / WPA2» и «предварительный ключ (PSK)».

PSK безопасен?

WPA2-PSK (AES): это наиболее безопасный вариант. Он использует WPA2, последний стандарт шифрования Wi-Fi и последний протокол шифрования AES. Вам следует использовать эту опцию. На некоторых устройствах вы просто увидите вариант «WPA2» или «WPA2-PSK». Если вы это сделаете, он, вероятно, просто будет использовать AES, поскольку это выбор здравого смысла.

Где мне найти пароль WPA2?

Самый распространенный способ найти настройки безопасности вашего Wi-Fi роутера, включая пароль WPA2, — это войти на страницу настроек вашего роутера в веб-браузере. Если производитель маршрутизатора предлагает мобильное приложение, вы также можете увидеть там настройки WPA2.

Как мне найти свои настройки PSK?

Выберите «Настройки беспроводной сети» в меню «Настройка» на левой панели навигации. В разделе «Параметры безопасности» выберите WPA-PSK (общий ключ защищенного доступа Wi-Fi). В разделе «Шифрование безопасности (WPA-PSK)»> «Парольная фраза» введите парольную фразу.

Где мне найти свой PSK?

Где я могу найти свой WEP-ключ или предварительный ключ / парольную фразу WPA / WPA2?

- Обратитесь к специалисту службы поддержки вашей системы. Человек, настраивающий вашу сеть, обычно хранит ключ WEP или общий ключ / фразу WPA / WPA2. …

- См. Документацию, прилагаемую к вашей точке доступа (беспроводному маршрутизатору). …

- Просмотрите настройки безопасности на точке доступа.

Что такое ключ WPA PSK?

Общий ключ защищенного доступа Wi-Fi или WPA-PSK — это система шифрования, используемая для аутентификации пользователей в беспроводных локальных сетях. Обычно он используется телекоммуникационными компаниями для доступа конечных пользователей в домашних локальных сетях.

Как исправить неверный PSK?

Исправить неверный PSK, предоставленный для ошибки сетевого SSID

- Шаг 1. Перезагрузите модем и маршрутизатор.

- Шаг 2: Обновите сетевой драйвер вашего маршрутизатора.

- Шаг 3: Удалите существующий профиль беспроводной сети.

- Шаг 4: Подключитесь к беспроводной сети вручную.

- Шаг 5. Используйте командную строку с повышенными правами для подключения к существующему сетевому профилю.

- Шаг 6: Обновите Windows.

Как мне изменить мою сеть PSK?

Шаг 1. Щелкните правой кнопкой мыши кнопку «Пуск» и выберите в меню «Диспетчер устройств». Шаг 2. Дважды щелкните Сетевые адаптеры, чтобы развернуть категорию. Шаг 3. Щелкните правой кнопкой мыши сеть, в которой происходит ошибка «неверный PSK для сетевого SSID», и выберите «Обновить драйвер».

Можно ли взломать WPA2-PSK?

Вы можете прочитать об этом в моем руководстве для начинающих по взлому Wi-Fi. В качестве замены большинство точек беспроводного доступа теперь используют Wi-Fi Protected Access II с предварительно выданным ключом для обеспечения безопасности беспроводной сети, известным как WPA2-PSK. WPA2 использует более надежный алгоритм шифрования, AES, который очень трудно взломать, но не невозможно.

Какое шифрование лучше всего подходит для Wi-Fi?

Лучшим современным стандартом шифрования для сетей Wi-Fi является WPA2. Чтобы убедиться, что вы его используете, войдите на страницу управления беспроводным маршрутизатором и в настройках Wi-Fi убедитесь, что вы используете WPA2 (на вашем WiFi-маршрутизаторе он может быть помечен как WPA2-PSK или WPA2-Personal).

Почему Tkip небезопасен?

Возможно, ваш WiFi-маршрутизатор слишком стар, чтобы его можно было (или нельзя было) настроить для более безопасных настроек. … TKIP старый и небезопасный — много лет назад он был объявлен устаревшим; его следует отключить из-за более совершенных протоколов безопасности WiFi (WPA2 и WPA3).

Как мне найти свой пароль WPA2 на моем Iphone?

Если вы хотите найти пароль беспроводной сети, вам нужно найти в KeyChain Access имя беспроводной сети, а затем дважды щелкнуть по этому элементу.

Какова длина пароля WPA2?

Пароль для WPA и WPA2 может содержать от 8 до 63 символов. Чем длиннее, тем лучше, и следует избегать слов в словаре. Как долго — вопрос мнения. Многие предлагают пароль не менее 20 символов.

Как мне найти свой пароль беспроводной сети?

См. Пароль Wi-Fi на Android

Если вам посчастливилось использовать Android 10, он легко доступен: просто зайдите в «Настройки»> «Сеть и Интернет»> «Wi-Fi» и выберите нужную сеть. (Если вы в настоящее время не подключены, вам нужно нажать «Сохраненные сети», чтобы увидеть другие сети, к которым вы подключались в прошлом.)

Тип Шифрования WiFi — Какой Выбрать, WEP или WPA2-PSK Personal-Enterprise Для Защиты Безопасности Сети?

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое тип шифрования WiFi — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при настройке роутера вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK, WPA3-PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной безопасности WiFi сети без потери скорости.

- Для чего нужно шифровать WiFi?

- Шифрование WiFi данных и типы аутентификации

- Что такое WEP защита wifi?

- Что такое ключ WPA или пароль?

- Что такое WPA2-PSK — Personal или Enterprise?

- Что такое WPA3-PSK?

- Типы шифрования WPA — TKIP или AES?

- Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

- Защита беспроводного режима на маршрутизаторе TP-Link

- Метод проверки подлинности на роутере ASUS

- Защита сети через руотер Zyxel Keenetic

- Настройка безопасности роутера D-Link

- Видео по настройке типа шифрования на маршрутизаторе

Для чего нужно шифровать WiFi?

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки. Главная причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

- WEP

- WPA

- WPA2

- WPA3

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

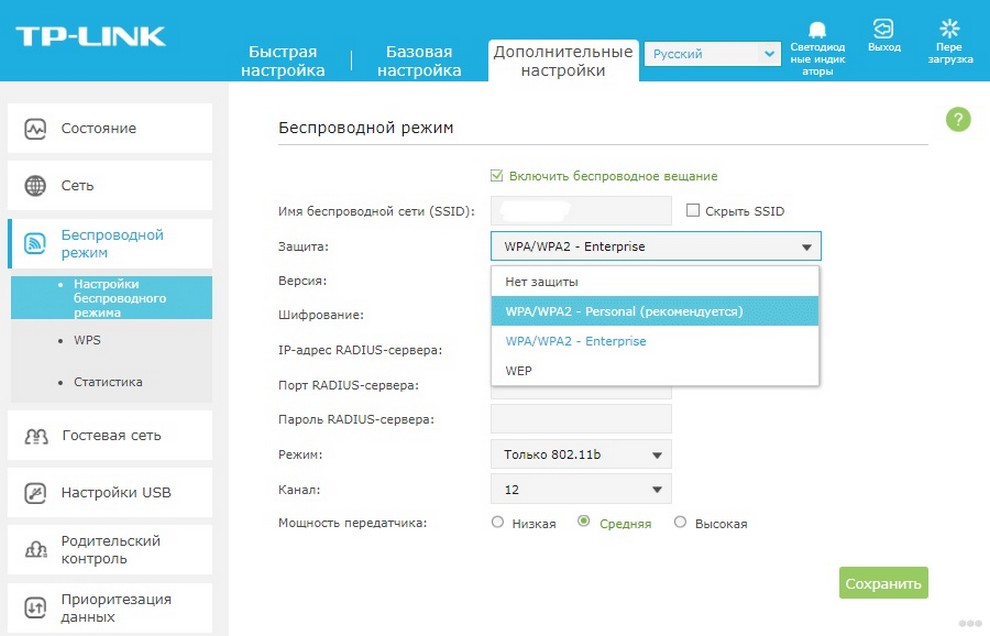

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal, обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу DHCP сервера, то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Что такое WPA3-PSK?

Стандарт шифрования WPA3-PSK появился совсем недавно и пришел на смену WPA2. И хоть последний отличается очень высокой степенью надежности, WPA3 вообще не подвержен взлому. Все современные устройства уже имеют поддержку данного типа — роутеры, точки доступа, wifi адаптеры и другие.

Типы шифрования WPA — TKIP или AES?

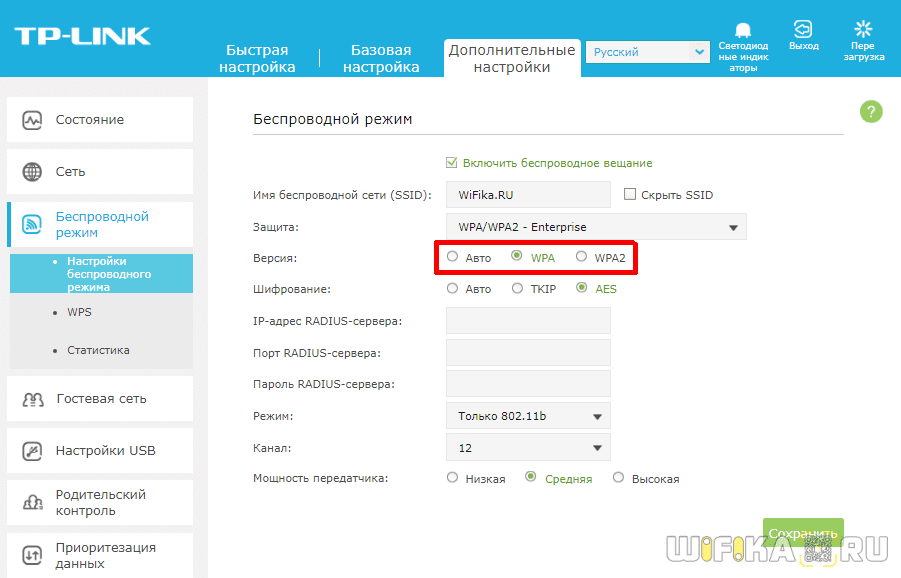

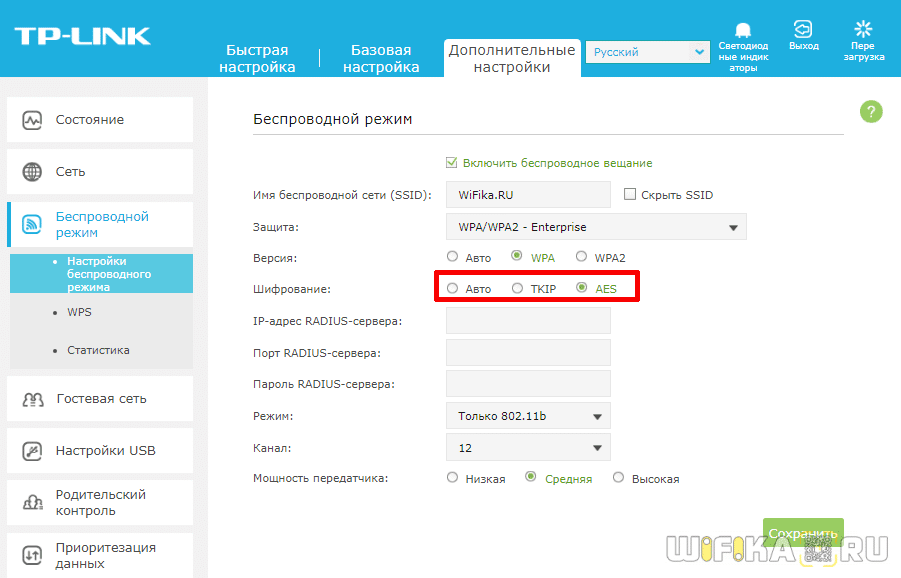

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

Тип безопасности для WI-FI: что такое WPA, WPA2 PSK, шифрование

Сегодня распространение сетей беспроводного доступа стало таким обширным, особенно в мегаполисах, что мы уже не представляем себе погружение в интернет без них. WI-FI есть в каждой доме, офисе и местах общего посещения. Но для того, чтобы входить в сеть и хранить там свои данные безопасно, необходимо использовать защитные технологии. Их можно найти и применить в параметрах подключения. Давайте в данной статье разберемся – какие настройки и для чего нам нужны.

- Варианты защиты

- WPA

- Шифрование беспроводной сети

- WPA2 Enterprise

- Пароль для сети

Варианты защиты

Смотрите также видео с инструкциями по настройке безопасности сети WI-FI:

Чтобы быть уверенным в безопасности нашего WI-FI, нужно придумать логин и пароль и определиться с технологией защиты. Из вариантов нам предлагаются WEP, WPA и WPA2.

Одной из первых безопасных технологий была WEP. Она проверяла ключ на целостность при каждом соединении по Wi-Fi и была стандартом IEEE802.11i. Сейчас эта технология считается устаревшей и недостаточно безопасной.

Защита WPA выполняет проверку ключа доступа при использовании протокола 802.1Х, таким образом, перебирая все варианты. Это более надежный и современный тип защиты. Полное название – Wi-Fi Protected Access – защищенный доступ Wi-Fi.

Делится на пару видов:

- WPA-Personal (Personal Key) или сокращенно WPA PSK.

- WPA-Enterprise.

И наконец, что такое WPA2 PSK? Спросите, какая разница, чем отличается этот вариант от WPA? Она поддерживает шифрование и считается лучшим способом для защиты сетей беспроводного доступа. Еще отличие в том, что это самая современная, свежая версия.

Давайте подробнее остановимся на видах WPA2:

- WPA2 PSK или персональный (Personal) ключ – это вариант аутентификации. Нам просто нужно придумать пароль, который будет ключом, и пользоваться им во время входа в сеть WI-Fi. Этот пароль будет одним для всех подключаемых девайсов и будет храниться в настройках роутера.

- WPA2 Enterprise – усложненный способ аутентификации, подойдет для использования на работе. Он имеет повышенный уровень защиты и использует сервер для выдачи паролей.

Часто по умолчанию в настройках роутера через компьютер можно увидеть общий режим WPA/WPA2. Он используется для избежания проблем с подключением устаревших моделей телефонов и планшетов пользователей.

Шифрование беспроводной сети

Коротко рассмотрим и алгоритмы шифрования. Их два вида – TKIP и AES. Первый алгоритм поддерживают только устаревшие устройства, поэтому при настройке доступа лучше установить режим «Авто». Если мы выбрали режим WPA2 Personal, то по умолчанию будет предложено только шифрование по AES.

WPA2 Enterprise

Пара слов о данном виде WPA Enterprise. Для использования необходимо иметь в нашей сети RADIUS-сервер. Для любого девайса выдается свой ключ шифрования, который уникален и создается прямо во время аутентификации на сервере.

Как же тогда подключается устройство к сети Wi-Fi? Сначала происходит обмен данными. Затем информация доходит до RADIUS-сервера, где выполняется аутентификация устройства: RADIUS-сервер смотрит, есть ли в его базе такое устройство, проверяет вводимые данные login и password, затем дает разрешение на подключение или запрещает соединение. После положительной проверки беспроводная точка открывает доступ в сеть нашему устройству.

Пароль для сети

После того, как мы выбрали режимы безопасности, нам необходимо задуматься о пароле. Каким он должен быть?

Определимся с величиной – 8-32 символа. Используется только латиница, цифры и специальные символы. Обязательным условием является недопустимость пробелов. Пароль реагирует на регистр. Лучше придумать надежный и легко запоминающийся пароль, чтобы его никто не мог взломать.

Теперь вы с уверенностью можете сказать, какой способ проверки подлинности Wi-Fi лучше. Чтобы к вам не мог подключиться любой нежелательный пользователь, нужно защитить свою сеть.

Если статья была полезной, ставьте звездочки! Задавайте вопросы и делитесь опытом по теме! Всем спасибо и до новых встреч на WiFi Гид!