Ключ шифрования psk что это?

PSK — это то же самое, что и пароль?

Ключ WEP или предварительный общий ключ / фраза WPA / WPA2 не совпадают с паролем для точки доступа. Пароль позволяет получить доступ к настройкам точки доступа. Ключ WEP или предварительный ключ / фраза WPA / WPA2 позволяет принтерам и компьютерам подключаться к вашей беспроводной сети.

Что такое пароль PSK?

Pre-Shared Key (PSK) — это метод аутентификации клиента, который использует строку из 64 шестнадцатеричных цифр или парольную фразу из 8–63 печатаемых символов ASCII для генерации уникальных ключей шифрования для каждого беспроводного клиента.

Что такое настройка PSK?

При настройке беспроводного подключения вручную вам необходимо указать SSID и сетевой ключ вашего беспроводного маршрутизатора. … Ключевое слово или пароль, используемые для шифрования данных или аутентификации сети. Некоторые другие термины, используемые для сетевого ключа, включают «ключ шифрования», «ключ WEP», «парольную фразу WPA / WPA2» и «предварительный ключ (PSK)».

PSK безопасен?

WPA2-PSK (AES): это наиболее безопасный вариант. Он использует WPA2, последний стандарт шифрования Wi-Fi и последний протокол шифрования AES. Вам следует использовать эту опцию. На некоторых устройствах вы просто увидите вариант «WPA2» или «WPA2-PSK». Если вы это сделаете, он, вероятно, просто будет использовать AES, поскольку это выбор здравого смысла.

Где мне найти пароль WPA2?

Самый распространенный способ найти настройки безопасности вашего Wi-Fi роутера, включая пароль WPA2, — это войти на страницу настроек вашего роутера в веб-браузере. Если производитель маршрутизатора предлагает мобильное приложение, вы также можете увидеть там настройки WPA2.

Как мне найти свои настройки PSK?

Выберите «Настройки беспроводной сети» в меню «Настройка» на левой панели навигации. В разделе «Параметры безопасности» выберите WPA-PSK (общий ключ защищенного доступа Wi-Fi). В разделе «Шифрование безопасности (WPA-PSK)»> «Парольная фраза» введите парольную фразу.

Где мне найти свой PSK?

Где я могу найти свой WEP-ключ или предварительный ключ / парольную фразу WPA / WPA2?

- Обратитесь к специалисту службы поддержки вашей системы. Человек, настраивающий вашу сеть, обычно хранит ключ WEP или общий ключ / фразу WPA / WPA2. …

- См. Документацию, прилагаемую к вашей точке доступа (беспроводному маршрутизатору). …

- Просмотрите настройки безопасности на точке доступа.

Что такое ключ WPA PSK?

Общий ключ защищенного доступа Wi-Fi или WPA-PSK — это система шифрования, используемая для аутентификации пользователей в беспроводных локальных сетях. Обычно он используется телекоммуникационными компаниями для доступа конечных пользователей в домашних локальных сетях.

Как исправить неверный PSK?

Исправить неверный PSK, предоставленный для ошибки сетевого SSID

- Шаг 1. Перезагрузите модем и маршрутизатор.

- Шаг 2: Обновите сетевой драйвер вашего маршрутизатора.

- Шаг 3: Удалите существующий профиль беспроводной сети.

- Шаг 4: Подключитесь к беспроводной сети вручную.

- Шаг 5. Используйте командную строку с повышенными правами для подключения к существующему сетевому профилю.

- Шаг 6: Обновите Windows.

Как мне изменить мою сеть PSK?

Шаг 1. Щелкните правой кнопкой мыши кнопку «Пуск» и выберите в меню «Диспетчер устройств». Шаг 2. Дважды щелкните Сетевые адаптеры, чтобы развернуть категорию. Шаг 3. Щелкните правой кнопкой мыши сеть, в которой происходит ошибка «неверный PSK для сетевого SSID», и выберите «Обновить драйвер».

Можно ли взломать WPA2-PSK?

Вы можете прочитать об этом в моем руководстве для начинающих по взлому Wi-Fi. В качестве замены большинство точек беспроводного доступа теперь используют Wi-Fi Protected Access II с предварительно выданным ключом для обеспечения безопасности беспроводной сети, известным как WPA2-PSK. WPA2 использует более надежный алгоритм шифрования, AES, который очень трудно взломать, но не невозможно.

Какое шифрование лучше всего подходит для Wi-Fi?

Лучшим современным стандартом шифрования для сетей Wi-Fi является WPA2. Чтобы убедиться, что вы его используете, войдите на страницу управления беспроводным маршрутизатором и в настройках Wi-Fi убедитесь, что вы используете WPA2 (на вашем WiFi-маршрутизаторе он может быть помечен как WPA2-PSK или WPA2-Personal).

Почему Tkip небезопасен?

Возможно, ваш WiFi-маршрутизатор слишком стар, чтобы его можно было (или нельзя было) настроить для более безопасных настроек. … TKIP старый и небезопасный — много лет назад он был объявлен устаревшим; его следует отключить из-за более совершенных протоколов безопасности WiFi (WPA2 и WPA3).

Как мне найти свой пароль WPA2 на моем Iphone?

Если вы хотите найти пароль беспроводной сети, вам нужно найти в KeyChain Access имя беспроводной сети, а затем дважды щелкнуть по этому элементу.

Какова длина пароля WPA2?

Пароль для WPA и WPA2 может содержать от 8 до 63 символов. Чем длиннее, тем лучше, и следует избегать слов в словаре. Как долго — вопрос мнения. Многие предлагают пароль не менее 20 символов.

Как мне найти свой пароль беспроводной сети?

См. Пароль Wi-Fi на Android

Если вам посчастливилось использовать Android 10, он легко доступен: просто зайдите в «Настройки»> «Сеть и Интернет»> «Wi-Fi» и выберите нужную сеть. (Если вы в настоящее время не подключены, вам нужно нажать «Сохраненные сети», чтобы увидеть другие сети, к которым вы подключались в прошлом.)

Тип Шифрования WiFi — Какой Выбрать, WEP или WPA2-PSK Personal-Enterprise Для Защиты Безопасности Сети?

Сегодня мы чуть глубже копнем тему защиты беспроводного соединения. Разберемся, что такое тип шифрования WiFi — его еще называют «аутентификацией» — и какой лучше выбрать. Наверняка при настройке роутера вам попадались на глаза такие аббревиатуры, как WEP, WPA, WPA2, WPA2/PSK, WPA3-PSK. А также их некоторые разновидности — Personal или Enterprice и TKIP или AES. Что ж, давайте более подробно изучим их все и разберемся, какой тип шифрования выбрать для обеспечения максимальной безопасности WiFi сети без потери скорости.

- Для чего нужно шифровать WiFi?

- Шифрование WiFi данных и типы аутентификации

- Что такое WEP защита wifi?

- Что такое ключ WPA или пароль?

- Что такое WPA2-PSK — Personal или Enterprise?

- Что такое WPA3-PSK?

- Типы шифрования WPA — TKIP или AES?

- Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

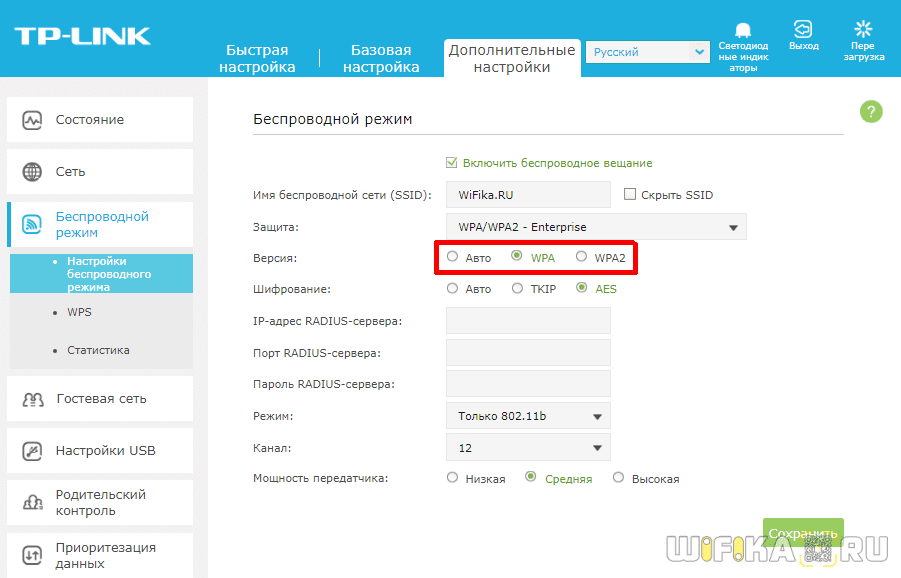

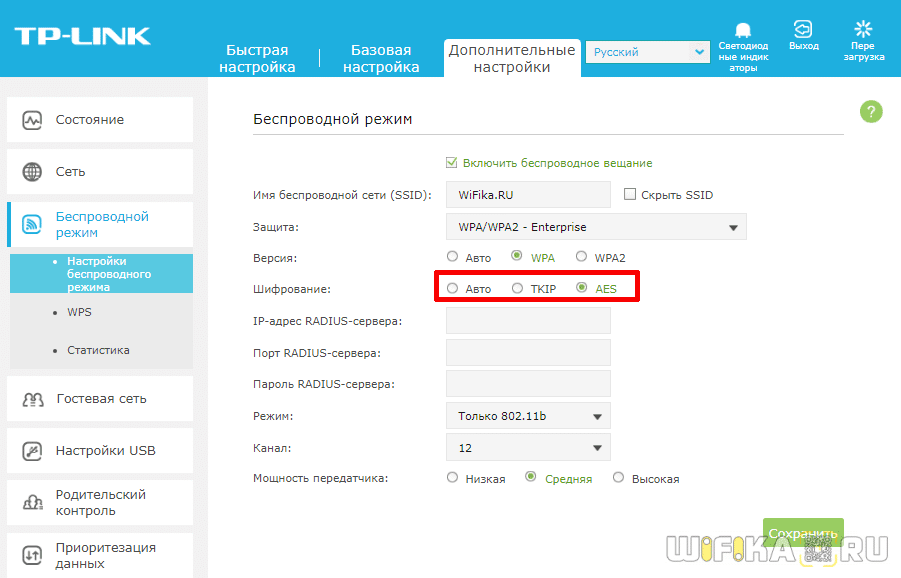

- Защита беспроводного режима на маршрутизаторе TP-Link

- Метод проверки подлинности на роутере ASUS

- Защита сети через руотер Zyxel Keenetic

- Настройка безопасности роутера D-Link

- Видео по настройке типа шифрования на маршрутизаторе

Для чего нужно шифровать WiFi?

Отмечу, что защищать свой WiFi паролем нужно обязательно, не важно, какой тип шифрования вы при этом выберете. Даже самая простая аутентификация позволит избежать в будущем довольно серьезных проблем.

Почему я так говорю? Тут даже дело не в том, что подключение множества левых клиентов будет тормозить вашу сеть — это только цветочки. Главная причина в том, что если ваша сеть незапаролена, то к ней может присосаться злоумышленник, который из-под вашего роутера будет производить противоправные действия, а потом за его действия придется отвечать вам, так что отнеситесь к защите wifi со всей серьезностью.

Шифрование WiFi данных и типы аутентификации

Итак, в необходимости шифрования сети wifi мы убедились, теперь посмотрим, какие бывают типы:

- WEP

- WPA

- WPA2

- WPA3

Что такое WEP защита wifi?

WEP (Wired Equivalent Privacy) — это самый первый появившийся стандарт, который по надежности уже не отвечает современным требованиям. Все программы, настроенные на взлом сети wifi методом перебора символов, направлены в большей степени именно на подбор WEP-ключа шифрования.

Что такое ключ WPA или пароль?

WPA (Wi-Fi Protected Access) — более современный стандарт аутентификации, который позволяет достаточно надежно оградить локальную сеть и интернет от нелегального проникновения.

Что такое WPA2-PSK — Personal или Enterprise?

WPA2 — усовершенствованный вариант предыдущего типа. Взлом WPA2 практически невозможен, он обеспечивает максимальную степень безопасности, поэтому в своих статьях я всегда без объяснений говорю о том, что нужно устанавливать именно его — теперь вы знаете, почему.

У стандартов защиты WiFi WPA2 и WPA есть еще две разновидности:

- Personal, обозначается как WPA/PSK или WPA2/PSK. Этот вид самый широко используемый и оптимальный для применения в большинстве случаев — и дома, и в офисе. В WPA2/PSK мы задаем пароль из не менее, чем 8 символов, который хранится в памяти того устройства, которые мы подключаем к роутеру.

- Enterprise — более сложная конфигурация, которая требует включенной функции RADIUS на роутере. Работает она по принципу DHCP сервера, то есть для каждого отдельного подключаемого гаджета назначается отдельный пароль.

Что такое WPA3-PSK?

Стандарт шифрования WPA3-PSK появился совсем недавно и пришел на смену WPA2. И хоть последний отличается очень высокой степенью надежности, WPA3 вообще не подвержен взлому. Все современные устройства уже имеют поддержку данного типа — роутеры, точки доступа, wifi адаптеры и другие.

Типы шифрования WPA — TKIP или AES?

Итак, мы определились, что оптимальным выбором для обеспечения безопасности сети будет WPA2/PSK (Personal), однако у него есть еще два типа шифрования данных для аутентификации.

- TKIP — сегодня это уже устаревший тип, однако он все еще широко употребляется, поскольку многие девайсы энное количество лет выпуска поддерживают только его. Не работает с технологией WPA2/PSK и не поддерживает WiFi стандарта 802.11n.

- AES — последний на данный момент и самый надежный тип шифрования WiFi.

Какой выбрать тип шифрования и поставить ключ WPA на WiFi роутере?

С теорией разобрались — переходим к практике. Поскольку стандартами WiFi 802.11 «B» и «G», у которых максимальная скорость до 54 мбит/с, уже давно никто не пользуется — сегодня нормой является 802.11 «N» или «AC», которые поддерживают скорость до 300 мбит/с и выше, то рассматривать вариант использования защиты WPA/PSK с типом шифрования TKIP нет смысла. Поэтому когда вы настраиваете беспроводную сеть, то выставляйте по умолчанию

Либо, на крайний случай, в качестве типа шифрования указывайте «Авто», чтобы предусмотреть все-таки подключение устройств с устаревшим WiFi модулем.

При этом ключ WPA, или попросту говоря, пароль для подключения к сети, должен иметь от 8 до 32 символов, включая английские строчные и заглавные буквы, а также различные спецсимволы.

Тип безопасности и шифрования беспроводной сети. Какой выбрать?

Чтобы защитить свою Wi-Fi сеть и установить пароль, необходимо обязательно выбрать тип безопасности беспроводной сети и метод шифрования. И на данном этапе у многих возникает вопрос: а какой выбрать? WEP, WPA, или WPA2? Personal или Enterprise? AES, или TKIP? Какие настройки безопасности лучше всего защитят Wi-Fi сеть? На все эти вопросы я постараюсь ответить в рамках этой статьи. Рассмотрим все возможные методы аутентификации и шифрования. Выясним, какие параметры безопасности Wi-Fi сети лучше установить в настройках маршрутизатора.

Обратите внимание, что тип безопасности, или аутентификации, сетевая аутентификация, защита, метод проверки подлинности – это все одно и то же.

Тип аутентификации и шифрование – это основные настройки защиты беспроводной Wi-Fi сети. Думаю, для начала нужно разобраться, какие они бывают, какие есть версии, их возможности и т. д. После чего уже выясним, какой тип защиты и шифрования выбрать. Покажу на примере нескольких популярных роутеров.

Я настоятельно рекомендую настраивать пароль и защищать свою беспроводную сеть. Устанавливать максимальный уровень защиты. Если вы оставите сеть открытой, без защиты, то к ней смогут подключится все кто угодно. Это в первую очередь небезопасно. А так же лишняя нагрузка на ваш маршрутизатор, падение скорости соединения и всевозможные проблемы с подключением разных устройств.

Защита Wi-Fi сети: WEP, WPA, WPA2

Есть три варианта защиты. Разумеется, не считая «Open» (Нет защиты) .

- WEP (Wired Equivalent Privacy) – устаревший и небезопасный метод проверки подлинности. Это первый и не очень удачный метод защиты. Злоумышленники без проблем получают доступ к беспроводным сетям, которые защищены с помощью WEP. Не нужно устанавливать этот режим в настройках своего роутера, хоть он там и присутствует (не всегда) .

- WPA (Wi-Fi Protected Access) – надежный и современный тип безопасности. Максимальная совместимость со всеми устройствами и операционными системами.

- WPA2 – новая, доработанная и более надежная версия WPA. Есть поддержка шифрования AES CCMP. На данный момент, это лучший способ защиты Wi-Fi сети. Именно его я рекомендую использовать.

WPA/WPA2 может быть двух видов:

- WPA/WPA2 — Personal (PSK) – это обычный способ аутентификации. Когда нужно задать только пароль (ключ) и потом использовать его для подключения к Wi-Fi сети. Используется один пароль для всех устройств. Сам пароль хранится на устройствах. Где его при необходимости можно посмотреть, или сменить. Рекомендуется использовать именно этот вариант.

- WPA/WPA2 — Enterprise – более сложный метод, который используется в основном для защиты беспроводных сетей в офисах и разных заведениях. Позволяет обеспечить более высокий уровень защиты. Используется только в том случае, когда для авторизации устройств установлен RADIUS-сервер (который выдает пароли) .

Думаю, со способом аутентификации мы разобрались. Лучшие всего использовать WPA2 — Personal (PSK). Для лучшей совместимости, чтобы не было проблем с подключением старых устройств, можно установить смешанный режим WPA/WPA2. На многих маршрутизаторах этот способ установлен по умолчанию. Или помечен как «Рекомендуется».

Шифрование беспроводной сети

Есть два способа TKIP и AES.

Рекомендуется использовать AES. Если у вас в сети есть старые устройства, которые не поддерживают шифрование AES (а только TKIP) и будут проблемы с их подключением к беспроводной сети, то установите «Авто». Тип шифрования TKIP не поддерживается в режиме 802.11n.

В любом случае, если вы устанавливаете строго WPA2 — Personal (рекомендуется) , то будет доступно только шифрование по AES.

Какую защиту ставить на Wi-Fi роутере?

Используйте WPA2 — Personal с шифрованием AES. На сегодняшний день, это лучший и самый безопасный способ. Вот так настройки защиты беспроводной сети выглядит на маршрутизаторах ASUS:

А вот так эти настройки безопасности выглядят на роутерах от TP-Link (со старой прошивкой) .

Более подробную инструкцию для TP-Link можете посмотреть здесь.

Инструкции для других маршрутизаторов:

Если вы не знаете где найти все эти настройки на своем маршрутизаторе, то напишите в комментариях, постараюсь подсказать. Только не забудьте указать модель.

Не редко замечаю, что после смены пароля, или других параметров защиты, устройства не хотят подключаться к сети. На компьютерах может быть ошибка «Параметры сети, сохраненные на этом компьютере, не соответствуют требованиям этой сети». Попробуйте удалить (забыть) сеть на устройстве и подключится заново. Как это сделать на Windows 7, я писал здесь. А в Windows 10 нужно забыть сеть.

Пароль (ключ) WPA PSK

Какой бы тип безопасности и метод шифрования вы не выбрали, необходимо установить пароль. Он же ключ WPA, Wireless Password, ключ безопасности сети Wi-Fi и т. д.

Длина пароля от 8 до 32 символов. Можно использовать буквы латинского алфавита и цифры. Так же специальные знаки: — @ $ # ! и т. д. Без пробелов! Пароль чувствительный к регистру! Это значит, что «z» и «Z» это разные символы.

Не советую ставить простые пароли. Лучше создать надежный пароль, который точно никто не сможет подобрать, даже если хорошо постарается.

Вряд ли получится запомнить такой сложный пароль. Хорошо бы его где-то записать. Не редко пароль от Wi-Fi просто забывают. Что делать в таких ситуациях, я писал в статье: как узнать свой пароль от Wi-Fi.

Так же не забудьте установить хороший пароль, который будет защищать веб-интерфейс вашего маршрутизатора. Как это сделать, я писал здесь: как на роутере поменять пароль с admin на другой.

Если вам нужно еще больше защиты, то можно использовать привязку по MAC-адресу. Правда, не вижу в этом необходимости. WPA2 — Personal в паре с AES и сложным паролем – вполне достаточно.

А как вы защищаете свою Wi-Fi сеть? Напишите в комментариях. Ну и вопросы задавайте

Защита беспроводных сетей, WPA: теория и практика (часть первая)

Тема безопасности беспроводных сетей по-прежнему остается актуальной, хотя уже достаточно давно существуют надежные (на сегодняшний момент, конечно же) методы защиты этих сетей. Разумеется, речь идет о технологии WPA (Wi-Fi Protected Access).

Большинство существующего на данный момент Wi-Fi оборудования имеет поддержку данной технологии, но, к сожалению, до сих пор в нашей лаборатории попадаются экземпляры, не знающие о WPA. Это более чем странно — заканчивается 2005 год, а некоторые производители до сих пор считают, что технология WEP спасет пользователей беспроводной сети от утечки информации. WEP уже давно устарела. На смену этой технологии пришел WPA, а также на горизонте виднеется новый стандарт 802.11i (некоторые производители преподносят его, как WPA2).

Технология WPA, призванная временно (в ожидании перехода к 802.11i) закрыть бреши WEP, состоит из нескольких компонентов:

- протокол 802.1x — универсальный протокол для аутентификации, авторизации и учета (AAA)

- протокол EAP — расширяемый протокол аутентификации (Extensible Authentication Protocol)

- протокол TKIP — протокол временнОй целостности ключей, другой вариант перевода — протокол целостности ключей во времени (Temporal Key Integrity Protocol)

- MIC — криптографическая проверка целостности пакетов (Message Integrity Code)

- протокол RADIUS

За шифрование данных в WPA отвечает протокол TKIP, который, хотя и использует тот же алгоритм шифрования — RC4 — что и в WEP, но в отличие от последнего, использует динамические ключи (то есть ключи часто меняются). Он применяет более длинный вектор инициализации и использует криптографическую контрольную сумму (MIC) для подтверждения целостности пакетов (последняя является функцией от адреса источника и назначения, а также поля данных).

RADIUS-протокол предназначен для работы в связке с сервером аутентификации, в качестве которого обычно выступает RADIUS-сервер. В этом случае беспроводные точки доступа работают в enterprise-режиме.

Если в сети отсутствует RADIUS-сервер, то роль сервера аутентификации выполняет сама точка доступа — так называемый режим WPA-PSK (pre-shared key, общий ключ). В этом режиме в настройках всех точек доступа заранее прописывается общий ключ. Он же прописывается и на клиентских беспроводных устройствах. Такой метод защиты тоже довольно секьюрен (относительно WEP), очень не удобен с точки зрения управления. PSK-ключ требуется прописывать на всех беспроводных устройствах, пользователи беспроводных устройств его могут видеть. Если потребуется заблокировать доступ какому-то клиенту в сеть, придется заново прописывать новый PSK на всех устройствах сети и так далее. Другими словами, режим WPA-PSK подходит для домашней сети и, возможно, небольшого офиса, но не более того.

В этой серии статей будет рассмотрена работа WPA совместно с внешним RADIUS-сервером. Но прежде чем перейти к ней, немного подробнее остановимся на механизмах работы WPA. А перед этим рассмотрим технологию WPA2.

Технология WPA являлась временной мерой до ввода в эксплуатацию стандарта 802.11i. Часть производителей до официального принятия этого стандарта ввели в обращение технологию WPA2, в которой в той или иной степени используются технологии из 802.11i. Такие как использование протокола CCMP (Counter Mode with Cipher Block Chaining Message Authentication Code Protocol), взамен TKIP, в качестве алгоритма шифрования там применяется усовершенствованный стандарт шифрования AES (Advanced Encryption Standard). А для управления и распределения ключей по-прежнему применяется протокол 802.1x.

Как уже было сказано выше, протокол 802.1x может выполнять несколько функций. В данном случае нас интересуют функции аутентификации пользователя и распределение ключей шифрования. Необходимо отметить, что аутентификация происходит «на уровне порта» — то есть пока пользователь не будет аутентифицирован, ему разрешено посылать/принимать пакеты, касающиеся только процесса его аутентификации (учетных данных) и не более того. И только после успешной аутентификации порт устройства (будь то точка доступа или умный коммутатор) будет открыт и пользователь получит доступ к ресурсам сети.

Функции аутентификации возлагаются на протокол EAP, который сам по себе является лишь каркасом для методов аутентификации. Вся прелесть протокола в том, что его очень просто реализовать на аутентификаторе (точке доступа), так как ей не требуется знать никаких специфичных особенностей различных методов аутентификации. Аутентификатор служит лишь передаточным звеном между клиентом и сервером аутентификации. Методов же аутентификации, которых существует довольно много:

- EAP-SIM, EAP-AKA — используются в сетях GSM мобильной связи

- LEAP — пропреоретарный метод от Cisco systems

- EAP-MD5 — простейший метод, аналогичный CHAP (не стойкий)

- EAP-MSCHAP V2 — метод аутентификации на основе логина/пароля пользователя в MS-сетях

- EAP-TLS — аутентификация на основе цифровых сертификатов

- EAP-SecureID — метод на основе однократных паролей

Кроме вышеперечисленных, следует отметить следующие два метода, EAP-TTLS и EAP-PEAP. В отличие от предыдущих, эти два метода перед непосредственной аутентификацией пользователя сначала образуют TLS-туннель между клиентом и сервером аутентификации. А уже внутри этого туннеля осуществляется сама аутентификация, с использованием как стандартного EAP (MD5, TLS), или старых не-EAP методов (PAP, CHAP, MS-CHAP, MS-CHAP v2), последние работают только с EAP-TTLS (PEAP используется только совместно с EAP методами). Предварительное туннелирование повышает безопасность аутентификации, защищая от атак типа «man-in-middle», «session hihacking» или атаки по словарю.

На рис.1 показана структура EAP кадра. Протокол PPP засветился там потому, что изначально EAP планировался к использованию поверх PPP туннелей. Но так как использование этого протокола только для аутентификации по локальной сети — излишняя избыточность, EAP-сообщения упаковываются в «EAP over LAN» (EAPOL) пакеты, которые и используются для обмена информацией между клиентом и аутентификатором (точкой доступа).

Схема аутентификации состоит из трех компонентов:

- Supplicant — софт, запущенный на клиентской машине, пытающейся подключиться к сети

- Authenticator — узел доступа, аутентификатор (беспроводная точка доступа или проводной коммутатор с поддержкой протокола 802.1x)

- Authentication Server — сервер аутентификации (обычно это RADIUS-сервер)

Теперь рассмотрим сам процесс аутентификации. Он состоит из следующих стадий:

- Клиент может послать запрос на аутентификацию (EAP-start message) в сторону точки доступа

- Точка доступа (Аутентификатор) в ответ посылает клиенту запрос на идентификацию клиента (EAP-request/identity message). Аутентификатор может послать EAP-request самостоятельно, если увидит, что какой-либо из его портов перешел в активное состояние.

- Клиент в ответ высылает EAP-response packet с нужными данными, который точка доступа (аутентификатор) перенаправляет в сторону Radius-сервера (сервера аутентификации).

- Сервер аутентификации посылает аутентификатору (точке доступа) challenge-пакет (запрос информации о подлинности клиента). Аутентификатор пересылает его клиенту.

- Далее происходит процесс взаимной идентификации сервера и клиента. Количество стадий пересылки пакетов туда-сюда варьируется в зависимости от метода EAP, но для беспроводных сетей приемлема лишь «strong» аутентификация с взаимной аутентификацией клиента и сервера (EAP-TLS, EAP-TTLS, EAP-PEAP) и предварительным шифрованием канала связи.

- На следующий стадии, сервер аутентификации, получив от клиента необходимую информацию, разрешает (accept) или запрещает (reject) тому доступ, с пересылкой данного сообщения аутентификатору. Аутентификатор (точка доступа) открывает порт для Supplicant-а, если со стороны RADIUS-сервера пришел положительный ответ (Accept).

- Порт открывается, аутентификатор пересылает клиенту сообщение об успешном завершении процесса, и клиент получает доступ в сеть.

- После отключения клиента, порт на точке доступа опять переходит в состояние «закрыт».

Описанный процесс проиллюстрирован на рис.3 (там показан один из простейших методов EAP):

Как видно из рисунка, для коммуникации между клиентом (supplicant) и точкой доступа (authenticator) используются пакеты EAPOL. Протокол RADIUS используется для обмена информацией между аутентификатором (точкой доступа) и RADIUS-сервером (сервером аутентификации). При транзитной пересылке информации между клиентом и сервером аутентификации пакеты EAP переупаковываются из одного формата в другой на аутентификаторе.

Детальное рассмотрение алгоритмов шифрования, а также методы генерации сессионных ключей шифрования, пожалуй, выходят за рамки данного материала, поэтому рассмотрю их лишь вкратце.

Первоначальная аутентификация производится на основе общих данных, о которых знают и клиент, и сервер аутентификации (как то логин/пароль, сертификат и т.д.) — на этом этапе генерируется Master Key. Используя Master Key, сервер аутентификации и клиент генерируют Pairwise Master Key (парный мастер ключ), который передается аутентификатору со стороны сервера аутентификации. А уже на основе Pairwise Master Key и генерируются все остальные динамические ключи, которым и закрывается передаваемый трафик. Необходимо отметить, что сам Pairwise Master Key тоже подлежит динамической смене.

Теперь перейдем от сухой теории к реальности, а именно реализации WPA в Windows XP. Нормальная поддержка WPA (с поддержкой AES) появилась, только начиная с windows service pack 2.

В закладке аутентификация доступны методы

- MD5-Challenge — самый примитивный и слабый, рассматривать не будем;

- PEAP (Protected EAP) позволяет производить аутентификацию на основе сертификатов или логина/пароля. Он нам интересен в первую очередь возможностью аутентификации пользователя, используя логин/пароль. При этом нам не требуется настраивать инфраструктуру открытых ключей (PKI). Достаточно подключить RADIUS-сервер к какой-либо базе (обычный файл, mysql, ldap) с хранящимися пользователями и производить аутентификацию пользователей по ней.

- Smart Card or Other Certificate — обычный EAP-TLS. Требует настроенной PKI, использует сертификаты для аутентификации клиентов. Более гибок (разумеется, после настройки PKI), чем аутентификация по логину/паролю. А также является единственным способом получить работающую связку беспроводных пользователей, работающих в Windows-домене.

Во второй части статьи будет рассмотрена настройка Windows-клиентов (Windows XP SP2), RADIUS-сервера (FreeRadius), и PKI на основе OpenSSL. Последние два компонента работают в операционной системе Gentoo Linux.

Ключ безопасности сети Wi-Fi — что это, где его взять и как изменить

При подключении к защищенной вай-фай сети система обязательно потребует ввести пароль безопасности. Чтобы иметь возможность выходить в интернет из-под запароленного подключения, необходимо знать, что такое ключ сети Wi-Fi и где его взять.

Ключ безопасности необходим каждому устройству для входа в вай-фай сеть

Ключ безопасности необходим каждому устройству для входа в вай-фай сеть

- Что такое ключ безопасности сети Wi-Fi

- Какие бывают способы защиты и виды шифрования

- Как узнать ключ безопасности

- С помощью роутера

- С помощью компьютера

- На телефоне

- На корпусе маршрутизатора

- Дополнительные способы

- Как изменить ключ безопасности

- Asus

- TP-Link

- D-Link

- ZYXEL

- Порядок действий при сбросе до заводских настроек

- Как создать сложный пароль

Что такое ключ безопасности сети Wi-Fi

Важная составляющая системы защиты беспроводного подключения и передаваемых данных — ключ безопасности сети Wi-Fi, что это такое разобраться несложно.

По сути это пароль для входа в сеть через конкретную точку доступа. Он может быть прописан в маршрутизаторе по умолчанию, либо же задан пользователем вручную.

Какие бывают способы защиты и виды шифрования

Для защиты данных, которые передаются по сети, вся информация шифруется на выходе, и обратно переводится в понятный для человека вид, когда доходит до целевого устройства. В настройках любого маршрутизатора можно выбрать протокол шифрования, подходящий для пользователя.

Протоколы шифрования данных отличаются между собой по степени защиты

Протоколы шифрования данных отличаются между собой по степени защиты

Виды методов защиты беспроводных сетей:

- WEP (Wired Equivalent Privacy) — самый первый метод проверки подлинности, который появился еще в 90х годах прошлого века. В настоящее время он практически не используется, и некоторые современные устройства уже могут его и не поддерживать. Уязвимость протокола в том, что через определенные интервалы времени защита ненадолго прерывается и в течение этих «пауз» подобрать пароль к сети на современном оборудовании не составит труда. К тому же, WEP передает части ключа доступа одновременно с пакетами данных и при помощи специального программного обеспечения их легко перехватить.

- WPA (Wi-Fi Protected Access) — более надежный протокол безопасности, который совместим со всеми современными операционными системами и типами устройств.

- WPA2 — усовершенствованная версия WPA, которая поддерживает более современные типы шифрования и позволяет пользователю задавать пароль для своей сети любой длины и сложности. На данный момент, это самый совершенный способ защиты вай-фай подключения.

- WPS (возможность подключения к Wi-Fi одним нажатием кнопки на корпусе маршрутизатора) — самая современная технология, которая не требует от пользователя запоминать пароль сети. Однако ее уязвимость в том, что ключ безопасности при этом состоит всего из 8 знаков, и если злоумышленникам станет известно хотя бы 4 из них, то полностью подобрать секретную комбинацию они смогут менее, чем за сутки.

Обратите внимание! Для защиты корпоративных или иных сетей, через которые передается важная информация, использовать протокол WPS не рекомендуется.

Как узнать ключ безопасности

Поскольку надежные вай-фай пароли состоят из случайных комбинаций символов, то зачастую может случиться так, что сам владелец сети забудет ее ключ безопасности. Если имеется возможность доступа к маршрутизатору или подключенному к данной точке доступа смартфону или ноутбуку, то узнать заветную комбинацию не составит труда.

С помощью роутера

Посмотреть пароль, сохраненный на роутере, можно только если под рукой имеется устройство, подключенное к этой же Wi-Fi сети. Для этого необходимо:

- набрать в адресной строке браузера ip-адрес устройства;

- ввести логин и пароль от маршрутизатора в соответствующие поля и зайти в меню настроек;

- открыть разделы «Сеть», затем — «Безопасность» (названия пунктов могут отличаться в зависимости от модели роутера);

- нажать кнопку или активировать галочку «Показать пароль» (Display key).

Обратите внимание! Ip-адрес маршрутизатора и данные для входа можно узнать в инструкции к устройству, либо из наклейки на корпусе.

С помощью компьютера

Узнать пароль через компьютер или ноутбук с ОС Виндовс, в котором активировано автоматическое подключение к данной точке доступа можно за несколько шагов:

- Кликнуть правой кнопкой мыши на значок подключения и выбрать строку «Открыть параметры сети и интернет».

- Перейти в раздел «Настройка параметров адаптера».

- Правым кликом по значку своего подключения активировать контекстное меню и перейти в раздел «Свойства».

- Во вкладке «Безопасность» активировать галочку «Отображать вводимые знаки».

Просмотр ключа безопасности, сохраненного в Windows

Просмотр ключа безопасности, сохраненного в Windows

На телефоне

Найти забытый код через мобильное устройство можно только при помощи телефона или планшета под управлением Андроид, с полными правами доступа, для этого:

- переходят по пути data/misc/wifi;

- находят папку wpa_supplicant.conf;

- открывают ее при помощи текстового документа или браузера;

- в строке PSK будет находиться искомый пароль.

На корпусе маршрутизатора

Если владелец сети не менял код доступа, то узнать его можно в инструкции к маршрутизатору или посмотрев наклейку на задней стороне корпуса устройства.

Дополнительные способы

Узнать заветную комбинацию при помощи компьютера реально, даже если устройство на данный момент не подключено к «забытой» вай-фай сети, для этого можно воспользоваться специальным программным обеспечением, например, WirelessKeyView.

Как изменить ключ безопасности

Чтобы поменять пароль на любом маршрутизаторе, необходимо зайти через браузер в меню его настроек (по умолчанию ip-адрес обычно 192.168.1.1 либо 192.168.0.1) и ввести логин/пароль для доступа: admin/admin (если пользователь не менял данные). Далее ход процесса будет немного отличаться в зависимости от модели роутера.

Вход в меню настроек модема

Вход в меню настроек модема

Важно! Поскольку пара admin/admin известна практически всем, и позволяет зайти на любой маршрутизатор, рекомендуется поменять данные для входа и обязательно записать их в надежном месте в бумажном виде.

Путь смены пароля для роутеров Asus: «Состояние системы» / «Метод проверки подлинности» / «Ключ WPA-PSK».

TP-Link

Чтобы поменять ключ доступа на устройствах TP-Link, необходимо в настройках открыть System Tools/Password.

D-Link

После входа в настройки роутера D-Link рекомендуется поменять язык интерфейса на русский, чтобы не запутаться в пунктах меню.

Далее следует пройти путь: «Расширенные настройки»/«Система»/«Пароль администратора».

ZYXEL

В настройках модемов ZyXEL для смены пароля необходимо перейти на вкладку «Сеть Wi-Fi» и указать новую комбинацию в строке «Ключ сети».

Важно! Перед тем как подтвердить замену пароля кнопкой «Применить» (Save), необходимо проверить его и записать (желательно на бумаге).

Порядок действий при сбросе до заводских настроек

Сбросить пароль до заводских настроек можно двумя методами:

- Аппаратным — нажатием и 10-секундным удерживанием кнопки Reset на устройстве (чаще всего это можно сделать разогнутой крепкой или тонкой спицей). Перед началом процедуры рекомендуется отключить от модема все кабели, кроме питания.

- Программный сброс возможен только в случае, если имеется возможность зайти в интерфейс роутера. Найти кнопку для восстановления исходных данных можно в разделе «Заводские настройки» (Factory Defaults).

Обратите внимание! После сброса придется заново настраивать и подключать интернет.

Как создать сложный пароль

Пользователь, который знает, что такое ключ сети Wi-Fi должен понимать, что безопасность подключения и передаваемой информации полностью зависит от сложности ее пароля. Надежный код должен обязательно состоять из прописных и строчных букв, цифр и спецсимволов, расположенных в случайном порядке.

При этом шифр не должен содержать логических слов или предложений, либо простых последовательностей (например, 111111 или qwerty). Такую комбинацию можно придумать самостоятельно, либо получить при помощи специальных онлайн-генераторов.

Правильно подобранный пароль не позволит злоумышленникам проникнуть в сеть

Правильно подобранный пароль не позволит злоумышленникам проникнуть в сеть

Обратите внимание! Не стоит использовать в качестве пароля личные данные, такие, как даты, фамилии или номера телефонов.

Зная, что такое ключ безопасности сети вай-фай, как его определить на пользовательском устройстве и изменить на более защищенный (и применив данную информацию на практике), можно не сомневаться в том, что никто посторонний не получит доступа к личной сети и передаваемым через нее данным.