Перенаправитель не смог определить тип подключения

Перенаправитель не смог определить тип подключения

![]()

На машинах в домене периодически в журнале событий появляются следующие сообщения:

1.

—————————————————————————————————

Тип события: Предупреждение

Источник события: LSASRV

Категория события: SPNEGO (согласователь)

Код события: 40961

Дата: 22.11.2005

Время: 14:53:30

Пользователь: Н/Д

Компьютер: comp1

Описание:

Системе безопасности не удалось установить безопасное подключение к серверу cifs/comp2.domain.local. Отсутствуют доступные протоколы проверки подлинности.

Тип события: Предупреждение

Источник события: MRxSmb

Категория события: Отсутствует

Код события: 3019

Дата: 22.11.2005

Время: 14:19:50

Пользователь: Н/Д

Компьютер: comp1

Описание:

Перенаправитель не смог определить тип подключения.

Данные:

0000: 00 00 00 00 04 00 4e 00 . N.

0008: 00 00 00 00 cb 0b 00 80 . Ë..

0010: 00 00 00 00 84 01 00 c0 . ..À

0018: 00 00 00 00 00 00 00 00 .

0020: 00 00 00 00 00 00 00 00 .

—————————————————————————————————

Чтобы это значило.

![]()

![]()

Performing initial setup:

Done gathering initial info.

Doing initial required tests

Testing server: Default-First-SiteDC3

Starting test: Connectivity

. DC3 passed test Connectivity

Doing primary tests

Testing server: Default-First-SiteDC3

Starting test: Replications

. DC3 passed test Replications

Starting test: NCSecDesc

. DC3 passed test NCSecDesc

Starting test: NetLogons

. DC3 passed test NetLogons

Starting test: Advertising

. DC3 passed test Advertising

Starting test: KnowsOfRoleHolders

. DC3 passed test KnowsOfRoleHolders

Starting test: RidManager

. DC3 passed test RidManager

Starting test: MachineAccount

. DC3 passed test MachineAccount

Starting test: Services

. DC3 passed test Services

Starting test: ObjectsReplicated

. DC3 passed test ObjectsReplicated

Starting test: frssysvol

. DC3 passed test frssysvol

Starting test: frsevent

. DC3 passed test frsevent

Starting test: kccevent

. DC3 passed test kccevent

Starting test: systemlog

. DC3 passed test systemlog

Starting test: VerifyReferences

. DC3 passed test VerifyReferences

Running partition tests on : TAPI3Directory

Starting test: CrossRefValidation

. TAPI3Directory passed test CrossRefValidation

Starting test: CheckSDRefDom

. TAPI3Directory passed test CheckSDRefDom

Running partition tests on : ForestDnsZones

Starting test: CrossRefValidation

. ForestDnsZones passed test CrossRefValidation

Starting test: CheckSDRefDom

. ForestDnsZones passed test CheckSDRefDom

Running partition tests on : DomainDnsZones

Starting test: CrossRefValidation

. DomainDnsZones passed test CrossRefValidation

Starting test: CheckSDRefDom

. DomainDnsZones passed test CheckSDRefDom

Running partition tests on : Schema

Starting test: CrossRefValidation

. Schema passed test CrossRefValidation

Starting test: CheckSDRefDom

. Schema passed test CheckSDRefDom

Running partition tests on : Configuration

Starting test: CrossRefValidation

. Configuration passed test CrossRefValidation

Starting test: CheckSDRefDom

. Configuration passed test CheckSDRefDom

Running partition tests on : Europe

Starting test: CrossRefValidation

. Europe passed test CrossRefValidation

Starting test: CheckSDRefDom

. Europe passed test CheckSDRefDom

Computer Name: DC3

DNS Host Name: dc3.domain.local

System info : Windows 2000 Server (Build 3790)

Processor : x86 Family 15 Model 2 Stepping 9, GenuineIntel

List of installed hotfixes :

Q147222

Netcard queries test . . . . . . . : Passed

Per interface results:

Adapter : Local Area Connection 2

Netcard queries test . . . : Passed

Host Name. . . . . . . . . : dc3

IP Address . . . . . . . . : 192.168.0.168

Subnet Mask. . . . . . . . : 255.255.255.0

Default Gateway. . . . . . : 192.168.0.1

Dns Servers. . . . . . . . : 192.168.0.168

AutoConfiguration results. . . . . . : Passed

Default gateway test . . . : Passed

NetBT name test. . . . . . : Passed

[WARNING] At least one of the ‘WorkStation Service’, ‘Messenge

r Service’, ‘WINS’ names is missing.

WINS service test. . . . . : Skipped

There are no WINS servers configured for this interface.

Domain membership test . . . . . . : Passed

NetBT transports test. . . . . . . : Passed

List of NetBt transports currently configured:

NetBT_Tcpip_

1 NetBt transport currently configured.

Autonet address test . . . . . . . : Passed

IP loopback ping test. . . . . . . : Passed

Default gateway test . . . . . . . : Passed

NetBT name test. . . . . . . . . . : Passed

[WARNING] You don’t have a single interface with the ‘WorkStation Servi

ce’, ‘Messenger Service’, ‘WINS’ names defined.

Winsock test . . . . . . . . . . . : Passed

DNS test . . . . . . . . . . . . . : Passed

PASS — All the DNS entries for DC are registered on DNS server ‘192.168.0.16

8′.

Redir and Browser test . . . . . . : Passed

List of NetBt transports currently bound to the Redir

NetBT_Tcpip_

The redir is bound to 1 NetBt transport.

List of NetBt transports currently bound to the browser

NetBT_Tcpip_

The browser is bound to 1 NetBt transport.

DC discovery test. . . . . . . . . : Passed

DC list test . . . . . . . . . . . : Passed

Trust relationship test. . . . . . : Skipped

Kerberos test. . . . . . . . . . . : Passed

LDAP test. . . . . . . . . . . . . : Passed

Bindings test. . . . . . . . . . . : Passed

WAN configuration test . . . . . . : Skipped

No active remote access connections.

Modem diagnostics test . . . . . . : Passed

Код статьи : 315244

Последний просмотр : 19 марта 2004 г.

Редакция : 1.0

Проблема

При подключении сетевого диска к местному общему ресурсу в системном журнале событий появляется следующее сообщение:

Код события: 3019

Источник: MRxSmb

Описание: Перенаправитель не смог определить тип подключения

Причина

Такое сообщение появляется, когда NetBIOS через TCP/IP (NetBT) запрашивает у целевого устройства (в этом случае у адаптера замыкания на себя) скорость сети. Адаптер замыкания на себя не проводит согласования скорости и поэтому в системном журнале событий появляется сообщение об ошибке.

Такое поведение характерно только для протокола TCP/IP (только этот протокол использует адаптер замыкания на себя).

Статус

Данное поведение является подтвержденной ошибкой продуктов Microsoft, перечисленных в начале данной статьи.

Дополнительная информация

Сообщение носит исключительно информационный характер и может быть проигнорировано.

Компьютер теряет сеть

#1 vasiareg

#2 АлексВБ

Всем привет. Есть меня такая проблема. На работе настроена доменная сеть. В сети есть пару компьютеров, которые время от времени теряют сеть(почти) при этом пинг проходит нормально и интернет работает, но зайти на любой компьютер не получается. Это происходит при включенном компе. После перезагрузки нормальная работа сети восстанавливается. Как от этого избавиться? И может ли давать такой эффект вирус?

#3 vasiareg

#4 vasiareg

Дополнение к выше сказанному. Теряется не вся сеть а только на некоторые компьютеры. Через просмотр событий системы во время очередного сбоя выдаются предупреждения:

1. Система безопасности обнаружила попытку атаки для понижения роли сервера cifs/Avk-manager. Полученный от протокола проверки подлинности Kerberos код ошибки: «Отсутствуют серверы, которые могли бы обработать запрос на вход в сеть.

(0xc000005e)».

2. Системе безопасности не удалось установить безопасное подключение к серверу cifs/Avk-manager. Отсутствуют доступные протоколы проверки подлинности.

3. Перенаправитель не смог определить тип подключения.

#5 АлексВБ

В сети 17 компов один из них сервер win2003, остальные XP SP2 все лицензионные. Интернет работает, пинг по IP идет по имени нет. При этом при попытки зайти на какой-то комп выдается окно с вводом имени и пароля, причем под паролем админа получилось зайти только 1 раз, остальный не пускал. После того как принял имя и пароль админа все заработало.

#6 АлексВБ

Дополнение к выше сказанному. Теряется не вся сеть а только на некоторые компьютеры. Через просмотр событий системы во время очередного сбоя выдаются предупреждения:

1. Система безопасности обнаружила попытку атаки для понижения роли сервера cifs/Avk-manager. Полученный от протокола проверки подлинности Kerberos код ошибки: «Отсутствуют серверы, которые могли бы обработать запрос на вход в сеть.

(0xc000005e)».

2. Системе безопасности не удалось установить безопасное подключение к серверу cifs/Avk-manager. Отсутствуют доступные протоколы проверки подлинности.

3. Перенаправитель не смог определить тип подключения.

#7 АлексВБ

Дополнение к выше сказанному. Теряется не вся сеть а только на некоторые компьютеры. Через просмотр событий системы во время очередного сбоя выдаются предупреждения:

1. Система безопасности обнаружила попытку атаки для понижения роли сервера cifs/Avk-manager. Полученный от протокола проверки подлинности Kerberos код ошибки: «Отсутствуют серверы, которые могли бы обработать запрос на вход в сеть.

(0xc000005e)».

2. Системе безопасности не удалось установить безопасное подключение к серверу cifs/Avk-manager. Отсутствуют доступные протоколы проверки подлинности.

3. Перенаправитель не смог определить тип подключения.

Ошибка 3019

- ☢☢☢☢☢

- Группа: Пользователи

- Сообщений: 3 087

- рядовой пользователь

- Группа: Пользователи

- Сообщений: 560

birdie (Jun 21 2005, 23:33) :

- _

- Группа: Пользователи

- Сообщений: 16 777

sql8 (Jun 21 2005, 15:55) :

Гм. А в чем проблема то?

Проблема

При подключении сетевого диска к местному общему ресурсу в системном журнале событий появляется следующее сообщение:

Код события: 3019

Источник: MRxSmb

Описание: Перенаправитель не смог определить тип подключения

Вверху страницы Вверху страницы

Причина

Такое сообщение появляется, когда NetBIOS через TCP/IP (NetBT) запрашивает у целевого устройства (в этом случае у адаптера замыкания на себя) скорость сети. Адаптер замыкания на себя не проводит согласования скорости и поэтому в системном журнале событий появляется сообщение об ошибке.

Такое поведение характерно только для протокола TCP/IP (только этот протокол использует адаптер замыкания на себя).

Вверху страницы Вверху страницы

Статус

Данное поведение является подтвержденной ошибкой продуктов Microsoft, перечисленных в начале данной статьи.

Вверху страницы Вверху страницы

Дополнительная информация

Сообщение носит исключительно информационный характер и может быть проигнорировано.

Событие регистрируется при первом получении доступа к подключенному диску и создании нового сеанса с сервером. Кроме того, оно появляется при создании сетевого подключения к общему ресурсу на локальном компьютере. Таким образом, оно появляется только в следующих ситуациях.

• При первом получении доступа к подключенному диску после входа в систему.

• При первом получении доступа к подключенному диску после выхода компьютера из спящего режима.

• При первом получении доступа к локальному сетевому ресурсу общего использования, после того как компьютер был автоматически отключен от подключенного диска (с помощью функции автоматического отключения).

Настройка проброса сетевых портов (порт форвардинга) в Windows

Во всех версиях Windows вы можете настроить перенаправление/проброс сетевых портов (порт форвардинг) без использования сторонних инструментов. С помощью правила форвардинга вы можете перенаправить входящее TCP соединение (IPv4 или IPv6) с локального TCP порта на любой другой номер порта или даже на порт удаленного компьютера. Причем не обязательно, чтобы в Windows был сервис, слушающий данный TCP порт. Перенаправление портов в Windows чаще всего используется для обхода файерволов или чтобы спрятать внутренний сервер или службу от внешней сети (NAT/PAT).

В Linux перенаправление портов настраивается довольно просто с помощью iptables. На серверных системах Windows Server для настройки перенаправления портов, как правило используется служба маршрутизации и удаленного доступа (RRAS). Однако есть более простой способ настройки проброса портов, который одинаково хорошо работает в любой версии Windows.

- Как включить перенаправления портов в Windows 10 с помощью netsh portproxy?

- Управление правилами проброса портов в Windows

- Настройка перенаправления портов в Hyper-V Server

Как включить перенаправления портов в Windows 10 с помощью netsh portproxy?

Настройка перенаправления портов в Windows выполняется из командой строки через режим Portproxy команды Netsh. Синтаксис команды следующий:

netsh interface portproxy add v4tov4 listenaddress=localaddress listenport=localport connectaddress=destaddress connectport=destport

где,

- listenaddress – локальный IP адрес, на котором ожидается соединение (полезно, если у вас несколько сетевых карт или несколько IP адресов на одном интерфейсе);

- listenport – номер локального TCP порта, подключение к которому будет перенаправляться (на этом порту ожидается входящее соединение);

- connectaddress – локальный или удаленный IP-адрес или DNS-имя, на который нужно перенаправить сетевое подключение;

- connectport – номер TCP порта, на который нужно перенаправить трафик с порта listenport.

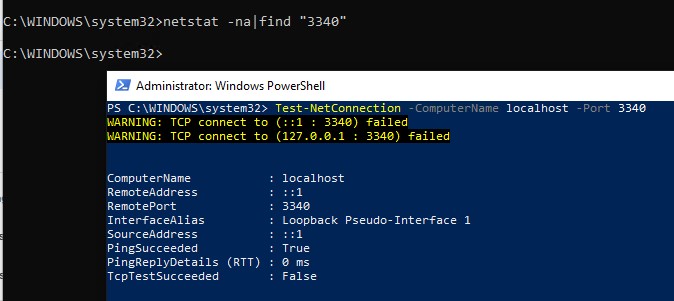

Допустим наша задача, заставить службу RDP отвечать на нестандартном порту, например 3340 (этот порт, конечно, можно изменить в настройках самой службы, но мы используем именно RDP для упрощения демонстрации техники перенаправления и проброса портов). Для этого нам нужно перенаправить входящий трафик на TCP порт 3340 на другой локальный порт – 3389 (это номер стандартного порта RDP).

netstat -na|find «3340»

Либо вы можете проверить что порт не слушается локально с помощью PowerShell командлета Test-NetConnection:

Test-NetConnection -ComputerName localhost -Port 3340

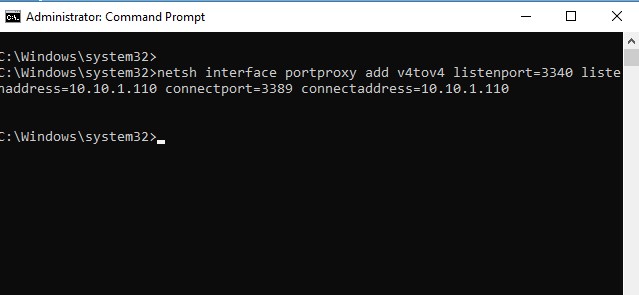

Чтобы создать правило перенаправления порта, запустите командную строку с правами администратора и выполните команду:

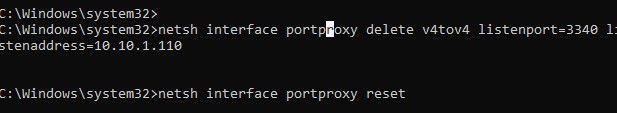

netsh interface portproxy add v4tov4 listenport=3340 listenaddress=10.10.1.110 connectport=3389 connectaddress=10.10.1.110

Где 10.10.1.110 – текущий IP адрес данного компьютера

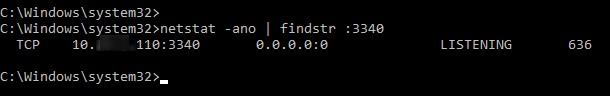

Теперь с помощью утилиты netstat проверьте, что в Windows теперь слушается локальный порт 3340:

netstat -ano | findstr :3340

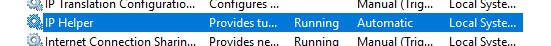

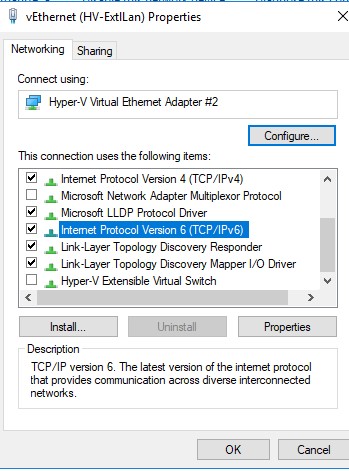

А на сетевом интерфейсе, для которого создается правило перенаправления портов должна быть включена поддержка IPv6.

Это обязательные условия для корректной работы порт-форвардинга. Без службы IP Helper и без включенной поддержки IPv6 механизм перенаправления не работает.

В Windows Server 2003 / XP для работы перенаправления дополнительно нужно включить параметр реестра IPEnableRouter = 1 в ветке HKEY_LOCAL_MACHINESYSTEMControlSet001ServicesTcpipParameters.

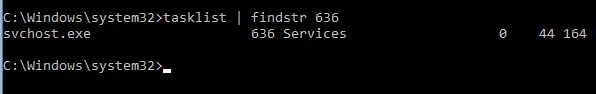

Вы можете определить процесс, который слушает указанный локальный порт с помощью его PID (в нашем примере PID – 636):

tasklist | findstr 636

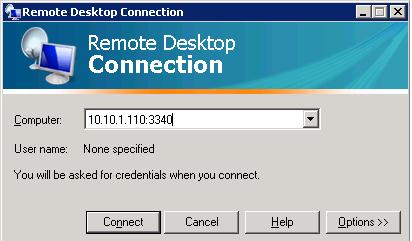

Теперь попробуем подключиться на данный порт с удаленного компьютера при помощи любого RDP клиента. В качестве rdp-порта нужно указать 3340 (номер порта указывается после двоеточия после адреса rdp-сервера), например, 10.10.1.110:3340

RDP подключение должно успешно установиться.

Если нужно перенаправить входящее TCP соединение на удаленный компьютер, используете такую команду:

netsh interface portproxy add v4tov4 listenport=3389 listenaddress=0.0.0.0 connectport=3389 connectaddress=192.168.1.100

Это правило перенаправит весь входящий RDP трафик (с локального порта TCP 3389) с этого компьютера на удаленный компьютер с IP-адресом 192.168.1.100.

Управление правилами проброса портов в Windows

netsh advfirewall firewall add rule name=”RDP_3340” protocol=TCP dir=in localip=10.10.1.110 localport=3340 action=allow

Или с помощью командлета PowerShell New-NetFirewallRule:

New-NetFirewallRule -DisplayName «RDP_3340» -Direction Inbound -Protocol TCP –LocalPort 3340 -Action Allow

При создании входящего правила файервола через графический интерфейс для порта 3340 не нужно ассоциировать никакую программу, т.к. данный порт слушается исключительно сетевым драйвером.

Можно создать любое количество правил перенаправления локальных портов Windows. Все правила netsh interface portproxy являются постоянными и сохраняются в системе после перезагрузки Windows.

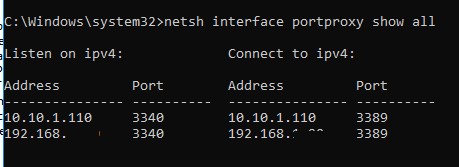

Чтобы вывести на экран список всех активных правил перенаправления TCP портов в Windows, выполните команду:

netsh interface portproxy show all

В нашем случае присутствует только одно правило форвардинга с локального порта 3340 на 3389:

Чтобы удалить все имеющиеся правила перенаправления и полностью очистить таблицу с правилами порт-форвардинга:

netsh interface portproxy reset

Для настройки перенаправления UDP трафика можно использовать Windows Server с ролью RRAS и NAT. Вы можете настроить перенаправление портов между интерфейсами компьютера с помощью графической оснастки (rrasmgmt.msc) или командой:

netsh routing ip nat add portmapping Ethernet udp 0.0.0.0 53 192.168.1.54 53

Еще одной неявной возможностью portproxy является возможность создать видимость локальной работы любого удаленного сетевого сервиса.

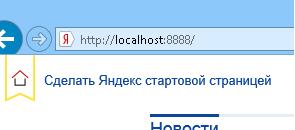

Например, создадим такое перенаправление с локального порта 8888 на удаленный адрес 213.180.204.3:

netsh interface portproxy add v4tov4 listenport=8888 connectport=80 connectaddress= 213.180.204.3 protocol=tcp

Теперь, если в браузере перейди по адресу http://localhost:8888/ , откроется стартовая страница Yandex. Т.е. несмотря на то, что браузер обращается к локальному компьютеру, в нем открывается страница с внешнего веб-сервера.

Перенаправление портов также можно использовать, чтобы пробросить порт с внешнего IP адреса сетевой карты на порт виртуальной машины, запущенной на этом же компьютере. В Hyper-V такой проброс порта можно настроить на виртуальном коммутатор (см. ниже).

Windows не умеет пробрасывать диапазон TCP портов. Если вам нужно пробросить несколько портов, придется вручную создавать несколько правил перенаправления. Проще всего сформировать список команд netsh interface portproxy add с разными портами в блокноте и затем вставить в командную строку для выполнения.

Настройка перенаправления портов в Hyper-V Server

При использовании на вашем компьютере роли Hyper-V (может быть установлена как на Windows 10, так и на Windows Server или в виде бесплатного Windows Hyper-V Server), вы можете настроит проброс портов DNAT с помощью PowerShell. Допустим, вы хотите перенаправить все https запросы, которые получает ваш хост Hyper-V на IP адрес запущенной на хосте виртуальной машины. Для этого используется команды Hyper-V StaticMapping.

Сначала нужно создать виртуальный коммутатор с NAT:

New-VMSwitch -Name «NAT» -SwitchType NAT -NATSubnetAddress 192.168.0.0/24

Затем нужно подключить нужную ВМ в указанный коммутатор и включить правило трансляции адресов для всех виртуальных машин, подключенных через данный виртуальный коммутатор Hyper-V:

New-NetNat -Name Web_NAT -InternalIPInterfaceAddressPrefix 192.168.0.0/24

Add-NetNatStaticMapping -ExternalIPAddress «0.0.0.0/24» -ExternalPort 443 -Protocol TCP -InternalIPAddress «192.168.0.2» -InternalPort 443 -NatName Web_NAT

После выполнения этих команд весь HTTPS трафик, который приходит на 443 порт гипервизора будет переправлен на серый IP адрес виртуальной машины.

Перенаправитель не смог определить тип подключения

It almost sounds like there’s a delay in verifying that the mapped drive exists. You may be hitting on a timeout problem with these systems.

Check and see if you have any powersave settings on your NIC’s that may be causing them to drop the connection until it’s renewed.

Check out this address http://support.microsoft.com/default.aspx?kbid=314067 it is a microsoft knowledge base article that will run down the options for you to check the IP Settings (Time outs, latency, etc. ).

![]()

* Microsoft Windows XP Home Edition

* Microsoft Windows XP Professional

два:

думаешь я этого не читал?

копипасты не нужны. надо реальные действия, которые проделывались для убирания этого мусора.

![]()

| надо реальные действия, которые проделывались для убирания этого мусора. |

![]()

есть у них какой то патч отключающий вывод этих сообщений.

щас пообедаю гляну на флешке

![]()

![]()

есть у них какой то патч отключающий вывод этих сообщений.

щас пообедаю гляну на флешке

![]()

![]()

![]()

![]()

хотфикс для XP homeprof, для 2003 них нету.

я про это

может ТСа спасет фильтр? толькоашо посмотрел, фильтр там *****ный.

![]()

жаль с фиксом не получилось

еще варианты есть, как побороть эту заразу?

![]()

![]()

![]()

| а ты попробуй так сервент кинуть. сразу со стойкой |

![]()

не забивай себе голову хней.

помни, лучшее враг хорошего.

выучи что нибудь полезное.

![]()

| выучи что нибудь полезное. |

![]()

а если больше забивать нечем?

![]()

| например? добавлено |

а ты типа гуру и всё знаешь?

ты ж линух начал учить — вот и учи.

а.. я думаю ты линух взял дебиан или убунту — и там у тебя всё работает)) с ним ты ничего не запомнишь))

рекомендую тебе сократить флуд на ХФ и начать флудить тут или тут поверь пользы тебе будет однозначно больше.

![]()

заняться больше нечем?

а ты типа гуру и всё знаешь?

ты ж линух начал учить — вот и учи.

а.. я думаю ты линух взял дебиан или убунту — и там у тебя всё работает)) с ним ты ничего не запомнишь))

да, я начал линух учить. и дальше продолжаю, не переживай.

к твоему сведению, уже крутятся 3 сервера под fc8. 1 под гентой. у каждого свое назначение. на каждом все работает как часы.

и о ужас! там даже не стоят иксы!! как же я ими разруливаю то?

я к тому, шо прекращай пургу гнать.

Какой тип соединения указать при настройке роутера? Узнаем нужную информацию, которая пригодится в процессе настройки

Перед тем, как приступить к настройке маршрутизатора, желательно узнать необходимую информацию. Нам нужно узнать, какую технологию соединения с интернетом использует наш интернет-провайдер, нужно иметь необходимые параметры, которые нужно будет задать в настройках роутера (в зависимости от технологии соединения) . Если, например провайдер использует соединение по технологии Динамический IP, то вам не нужно никаких дополнительных параметров. Достаточно, в настройках роутера выбрать Динамический IP, и интернет заработает.

Так же, нужно узнать, делает ли провайдер привязку по MAC адресу. Если делает, то после подключения кабеля к роутеру, интернет не будет работать даже после правильной настройки, ведь у провайдера не прописан MAC адрес роутера.

Так же, нужно узнать, делает ли провайдер привязку по MAC адресу. Если делает, то после подключения кабеля к роутеру, интернет не будет работать даже после правильной настройки, ведь у провайдера не прописан MAC адрес роутера.

Сейчас мы по порядку во всем разберемся.

Самое главное, это понять, что задача роутера, это подключится к интернету и раздавать его на ваши устройства. Он устанавливает соединение с вашим провайдером точно так же, как и компьютер. Для того, что бы настройка маршрутизатора прошла гладко и без проблем, нужно правильно указать тип соединения (WAN Connection Type) , и задать нужные параметры.

Что будет, если неправильно выбрать тип соединения?

Это самая популярная проблема при настройке роутеров. Интернет работать не будет. Беспроводная сеть появится, но, после подключения к ней, на ваших устройствах интернета не будет. На компьютерах, например, будет статус соединения «Без доступа к интернету». По кабелю, от маршрутизатора, интернет так же не будет работать.

Тут все понятно, роутер не установил соединения с вашим провайдером, так как неправильно заданы параметры.

Тут все понятно, роутер не установил соединения с вашим провайдером, так как неправильно заданы параметры.

Как узнать технологию соединения, которую использует мой провайдер?

В России, Украине, и наверное в других странах СНГ, чаще всего провайдеры используют такие технологии: Динамический IP, Статический IP, PPPoE, PPTP, L2TP.

- Динамический IP – самая нормальная технология:) . Очень много интернет провайдеров используют именно ее. Просто подключаем кабель к роутеру и интернет уже работает, ничего настраивать не нужно. Только нужно указать технологию Dynamic IP. Но, как правило, в настройках роутера она установлена по умолчанию.

- Статический IP – не очень популярная технология. Что бы настроить такое подключение на роутере, вы должны знать IP адрес, который вам должен выдать интернет провайдер.

- PPPoE – популярная технология (в России) , которая требует создания специального высокоскоростного соединения. Если ваш провайдер работает по технологии PPPoE, то на компьютере у вас скорее всего было создано такое соединение. В настройках маршрутизатора нужно будет выбрать PPPoE, указать логин и пароль, которые вам выдает провайдер. Так же, возможно, нужно будет задать статический IP адрес.

- PPTP и L2TP – похожие протоколы, при настройке которых нужно так же указывать имя и логин. А так же, адрес сервера и по необходимости – статический IP. Если интернет был раньше подключен к компьютеру, то на компьютере так де было специальное подключение, которое вы запускали.

Написал уже много, а на главный вопрос, так и не ответил.

Как узнать? Позвоните в поддержку провайдера и спросите. Зайдите на сайт провайдера и найдите там инструкции по настройке оборудования. Или посмотрите в документах, которые вы получили при подключении.

Если будете звонить в поддержку, то спросите еще, делает ли провайдер привязку по MAC адресу, и какое значение MTU, лучше указать в настройках маршрутизатора.

Если вы уже знаете технологию соединения, то вы так же должны знать необходимые параметры. Если у вас Динамический IP, то как я уже писал выше, никаких параметров не нужно, но если у вас например Статический IP, PPPoE, PPTP, или L2TP, то вы должны знать логин, пароль, статический IP (если нужно) , адрес сервера. Или только определенные параметры (все зависит от соединения) .

Как правило, эта информация указана в договоре по подключению к интернету.

Есть ли привязка по MAC адресу?

Очень многие провайдеры, привязывают интернет к MAC адресу определенного сетевого устройства. Каждая сетевая карта компьютера, или роутер, имеют свой MAC адрес, и этот адрес прописывается у провайдера.

Если ваш интернет провайдер делает такую привязку, то даже после правильной настройки роутера, интернет работать не будет. Так как скорее всего, у провайдера прописан MAC адрес вашего компьютера, не маршрутизатора.

Что делать в такой ситуации?

Узнать, делается ли привязка по MAC-адресу. Если нет, то никаких дополнительных настроек делать не нужно. Если есть привязка, то в настройках роутера, нужно клонировать MAC адрес. Нужно, что бы на роутере был такой же MAC, как и на компьютере, к которому привязан интернет. В статьях по настройке определенных роутеров, я стараюсь писать, как это сделать.

Есть еще один вариант: посмотреть MAC-адрес роутера (как правило, он находится на наклейке на самом роутере) , позвонить в поддержку интернет-провайдера, и сказать им новый MAC, к которому нужно привязать интернет.

Залог успешной настройки Wi-Fi роутера:

- Правильно указать тип соединения, и правильно задать необходимые параметры (это настройки на вкладке «WAN», «Интернет», «Internet» – на разных роутерах по-разному) , которые выдаете интернет провайдер.

- Клонировать MAC-адрес, или прописать MAC-адрес роутера, если провайдер делает привязку.

Это два основные правила. Уделите особое внимание этим двум пунктам, и у вас все получится. Главное, что роутер уже будет раздавать интернет, а там настроить Wi-Fi сеть, установить пароль, и другие функции, вы уже сможете по инструкции для определенного производителя, или модели. Эти инструкции вы можете найти у нас на сайте, или в интернете.