Dual stack ipv4 ipv6 что это?

IPv4/IPv6 Dual Stack на коммутаторах SNR

Введение

В прошлой статье мы поговорили про теоретическую часть протокола IPv6, а также познакомились с его базовыми настройками на коммутаторах доступа SNR. Теперь мы затронем более практические для операторов вещи — DHCPv6 и Dual Stack. Не секрет, что никто не предоставляет абонентам только IPv6-адрес, это всегда идет в связке с IPv4-адресом. Об этом и поговорим.

Описание стенда Dual Stack

На тестовом стенде мы разберем настройки коммутаторов SNR для авторизации IPv6-абонентов с использованием опций 37 (remote-id), 38 (subscriber-id), безопасность и конфигурацию DHCP-сервера для выдачи IPv6-адресов.

Еще раз отметим, что все управляемые коммутаторы доступа SNR, от FastEthernet-моделей, таких как SNR-S2962-24T, до гигабитных коммутаторов с 10G-аплинками (SNR-S2989G-24TX), поддерживают одинаковый функционал и имеют одинаковые настройки в части IPv6.

Наш стенд будет представлять из себя:

- Домашний Wi-Fi-маршрутизатор (CPE).

- Коммутатора доступа (SNR-S2985G-24TC).

- Коммутатор агрегации третьего уровня (SNR-S2995G-24FX).

- DHCPv4/v6-сервер (ISC-DHCP).

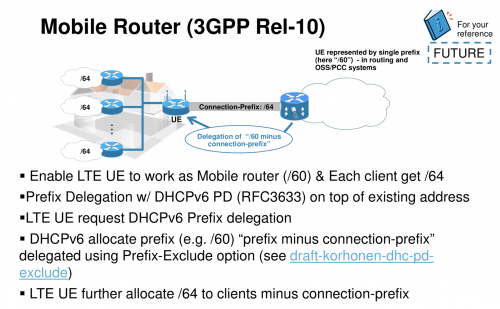

Рассмотрим стенд Dual Stack. Коммутатор доступа SNR-S2985G-24TС будет использоваться для подключения абонентов, как через домашний Wi-Fi-маршрутизатор, методом Prefix Delegation, так и напрямую. Для выделения IPv6-префикса и IPv6-адресов будут использоваться опции 37 (remote-id) и 38 (subscriber-id). Для выделения IPv4-адресов будем использовать классическую опцию 82.

Для защиты от нелегитимных DHCP-серверов и подмены IP-адреса, в случае с IPv4 будет использоваться DHCP snooping binding. Коммутаторы SNR имеют несколько механизмов защиты протокола IPv6. Например, Security RA блокирует RA-сообщения от недоверенных портов. ND Security позволяет влиять на автоматическое изучение ND-записей (аналог ARP Security). В нашем примере будет использоваться SAVI (Source Address Validation Improvement), который включает в себя ND Snooping, DHCPv6 Snooping и RA Snooping. Мы будем защищаться от нелегитимных DHCP-серверов и источников RA-сообщений с помощью trust-портов. Выдаваемые IPv6-адреса и префиксы будут привязываться к binding-таблице. Мы также будем задавать максимальное количество адресов на порт.

Коммутатор агрегации SNR-2995G-24FX, в качестве IPv6-роутера, будет рассылать RA-сообщения с M-флагом в своем сегменте сети, чтобы клиенты могли знать, каким образом формировать их IPv6-адрес. Также, на SNR-2995G-24FX будут присутствовать L3-интерфейсы в клиентских VLAN, с которых он будет осуществлять релей в VLAN DHCP-сервера.

Сервер ISC-DHCP будет выделять адреса и префиксы согласно классам.

Настройка и проверка стенда

Далее будут приведены минимально необходимые конфигурации с пояснениями некоторых настроек. Некоторые из них были описаны в прошлой статье.

ip dhcp snooping enable

ip dhcp snooping vlan 100;200

ip dhcp snooping binding enable

!

ip dhcp snooping information enable

ip dhcp snooping information option subscriber-id format hex

!

savi enable

savi ipv6 dhcp-slaac enable

savi check binding probe mode

!

ipv6 dhcp snooping vlan 100;200

ipv6 dhcp snooping remote-id option #включаем добавление опции 37

ipv6 dhcp snooping subscriber-id option #включаем добавление опции 38

ipv6 dhcp snooping mode relay #задаем отправку опций в RELAY-FORWARD сообщениях

!

vlan 1;100;200

!

Interface Ethernet1/0/1

switchport access vlan 100

ip dhcp snooping binding user-control

ip dhcp snooping binding user-control max-user 10

savi ipv6 check source ip-address mac-address #включаем проверку IP и MAC адресов

savi ipv6 binding num 10

!

Interface Ethernet1/0/2

switchport access vlan 200

ip dhcp snooping binding user-control

ip dhcp snooping binding user-control max-user 10

savi ipv6 check source ip-address mac-address

savi ipv6 binding num 10

!

Interface Ethernet1/0/24

switchport mode trunk

switchport trunk allowed vlan 100;200

ip dhcp snooping trust

ipv6 dhcp snooping trust #назначаем trust-порт для DHCPv6 пакетов

ipv6 nd snooping trust #назначаем trust-порт для ND-RA пакетов

service dhcp

!

ip forward-protocol udp bootps

!

service dhcpv6

!

vlan 1;10;100;200

!

Interface Ethernet1/0/1

switchport mode trunk

switchport trunk allowed vlan 100;200

!

Interface Ethernet1/0/12

switchport mode trunk

switchport trunk allowed vlan 10

!

interface Vlan10

ipv6 address 2001:db8:10:1::1/64

ip address 192.168.10.1 255.255.255.0

!

interface Vlan100

ipv6 address 2001:db8:100:1::1/64

no ipv6 nd suppress-ra #разрешаем рассылать RA-сообщения с этого L3-интерфейса

ipv6 nd min-ra-interval 60 #задаем минимальный интервал рассылки RA

ipv6 nd max-ra-interval 120 #задаем максимальный интервал рассылки RA

ipv6 nd managed-config-flag #задаем M-флаг

ipv6 nd prefix 2001:db8:100:1::/64 2592000 604800 no-autoconfig #отключаем A-флаг в RA-сообщениях

ip address 192.168.100.1 255.255.255.0

ip helper-address 192.168.10.3

ipv6 dhcp relay destination 2001:db8:10:1::3

!

interface Vlan200

ipv6 address 2001:db8:200:1::1/64

no ipv6 nd suppress-ra

ipv6 nd min-ra-interval 60

ipv6 nd max-ra-interval 120

ipv6 nd managed-config-flag

ipv6 nd prefix 2001:db8:200:1::/64 2592000 604800 no-autoconfig

ip address 192.168.200.1 255.255.255.0

ip helper-address 192.168.10.3

ipv6 dhcp relay destination 2001:db8:10:1::3

На нашем стенде мы будем запускать два экземпляра сервера ISC-DHCP — DHCPv4 и DHCPv6. По этой причине и файлов конфигураций будет два. Конфигурационный файл для DHCPv4 уже был описан в статье.

default-lease-time 120;

max-lease-time 240;

if exists agent.remote-id

» Switch port: «, binary-to-ascii(10, 8, «.», option agent.circuit-id)

));

>

class «sw1-1» <

match if binary-to-ascii(16, 8, «:», suffix(option agent.remote-id ,6))=»f8:f0:82:78:5:ba»

and

binary-to-ascii(10, 8,»», suffix(option agent.circuit-id, 1))=»1″;

>

class «sw1-2» <

match if binary-to-ascii(16, 8, «:», suffix(option agent.remote-id ,6))=»f8:f0:82:78:5:ba»

and

binary-to-ascii(10, 8,»», suffix(option agent.circuit-id, 1))=»2″;

>

shared-network test <

subnet 192.168.10.0 netmask 255.255.255.0 <>

subnet 192.168.100.0 netmask 255.255.255.0 <

option subnet-mask 255.255.255.0;

option routers 192.168.100.253;

authoritative;

default-lease-time 120;

max-lease-time 240;

pool

>

subnet 192.168.200.0 netmask 255.255.255.0 <

option subnet-mask 255.255.255.0;

option routers 192.168.200.253;

authoritative;

default-lease-time 120;

max-lease-time 240;

pool

>

>

Приступим к конфигурационному файлу для DHCPv6, здесь уже появляются новые элементы, требующие пояснений.

default-lease-time 120;

max-lease-time 240;

#Делаем наглядный разделитель с перечислением распознанных опций, например:

#Remote-ID: f8-f0-82-78-05-ba | Subscriber-ID: vlan200+Ethernet1/0/2

log(info, (concat(

«Remote-ID: «, (substring(v6relay(1, option dhcp6.remote-id), 4, 17)),

» | Subscriber-ID: «, v6relay(1, option dhcp6.subscriber-id)

)));

#Создаем класс «sw1-1», который сверяет DHCPv6-RELAY опции 37 и 38.

class «sw1-1» <

match if(

(substring (v6relay(1, option dhcp6.remote-id), 4, 17) = «f8-f0-82-78-05-ba») and

(v6relay(1, option dhcp6.subscriber-id) = «vlan100+Ethernet1/0/1»)

);

>

class «sw1-2» <

match if(

(substring (v6relay(1, option dhcp6.remote-id), 4, 17) = «f8-f0-82-78-05-ba») and

(v6relay(1, option dhcp6.subscriber-id) = «vlan200+Ethernet1/0/2»)

);

>

subnet6 2001:db8:100:1::/64 <

pool6 <

#Задаем диапазон префиксов, выдаваемых CPE.

prefix6 2001:db8:80:: 2001:db8:90:: /56;

range6 2001:db8:100:1::100 2001:db8:100:1::130;

option dhcp6.name-servers 2001:db8:10:1::88;

option dhcp6.domain-search «domain.example»;

allow members of «sw1-1»;

>

>

subnet6 2001:db8:200:1::/64 <

pool6 <

range6 2001:db8:200:1::100 2001:db8:200:1::130;

option dhcp6.name-servers 2001:db8:10:1::88;

option dhcp6.domain-search «domain.example»;

allow members of «sw1-2»;

>

>

subnet6 2001:db8:10:1::/64 <>

Для каждого протокола будем запускать отдельный экземпляр ISC-DHCP с соответствующим файлом конфигурации:

/usr/sbin/dhcpd -4 -d -cf /etc/dhcp/dhcpd4.conf enp8s0.10

/usr/sbin/dhcpd -6 -d -cf /etc/dhcp/dhcpd6.conf enp8s0.10

Проверим, корректно ли отрабатывают технологии DHCP Snooping и SAVI на одном коммутаторе доступа одновременно:

ip dhcp snooping static binding count:0, dynamic binding count:2

MAC IP address Interface Vlan ID Flag

—————————————————————————-

6c-3b-6b-da-5a-d8 192.168.100.100 Ethernet1/0/1 100 DOL

f0-de-f1-19-d5-eb 192.168.100.101 Ethernet1/0/2 200 DOL

—————————————————————————-

SNR-S2985G-24T-UPS#sh savi ipv6 check source binding

Static binding count: 0

Dynamic binding count: 4

Binding count: 2

MAC IP VLAN Port Type State Expires

—————————————————————————————————————

6c-3b-6b-da-5a-d8 fe80::6e3b:6bff:feda:5ad8 100 Ethernet1/0/1 slaac BOUND 14008

6c-3b-6b-da-5a-d8 2001:db8:90::/56 100 Ethernet1/0/1 dhcp BOUND 83

f0-de-f1-19-d5-eb fe80::f2de:f1ff:fe19:d5eb 200 Ethernet1/0/2 slaac BOUND 5

f0-de-f1-19-d5-eb 2001:db8:100:1::130 200 Ethernet1/0/2 dhcp BOUND 94

—————————————————————————————————————

Для порта Ethernet1/0/1 в VLAN 100 видим выданный CPE префикс. Для порта Ethernet1/0/2 в VLAN 200 — IPv6-адрес, полученный stateful методом.

Посмотрим как выглядят полученные сетевые реквизиты на одном из клиентов:

]$ ip add show enp3s0

2: enp3s0:

mtu 1500 qdisc fq_codel state UP group default qlen 1000

link/ether f0:de:f1:19:d5:eb brd ff:ff:ff:ff:ff:ff

inet 192.168.200.101/24 brd 192.168.200.255 scope global dynamic noprefixroute enp3s0

valid_lft 170sec preferred_lft 170sec

inet6 2001:db8:200:1::130/128 scope global dynamic noprefixroute

valid_lft 76sec preferred_lft 31sec

inet6 fe80::f2de:f1ff:fe19:d5eb/64 scope link noprefixroute

valid_lft forever preferred_lft forever

Проверим информацию о маршрутах:

]$ ip -4 route

default via 192.168.200.1 dev enp3s0 proto dhcp metric 20100

192.168.200.0/24 dev enp3s0 proto kernel scope link src 192.168.200.101 metric 100

[root@manjaro

]$ ip -6 route

::1 dev lo proto kernel metric 256 pref medium

2001:db8:200:1::130 dev enp3s0 proto kernel metric 100 pref medium

2001:db8:200:1::/64 dev enp3s0 proto ra metric 100 pref medium

fe80::/64 dev enp3s0 proto kernel metric 100 pref medium

default via fe80::faf0:82ff:fe7a:2afb dev enp3s0 proto ra metric 20100 pref medium

Как и было описано в первой статье, шлюзом по умолчанию для IPv6-хоста является link-local адрес маршрутизатора, от которого было получено RA-сообщение.

Заключение

Подведем итог. Мы рассмотрели один из сценариев настройки Dual Stack на коммутаторах SNR, делается это довольно просто. На тестовом стенде проверили работоспособность одновременного использования IPv4, IPv6 и связанных с ними технологий. Если статья вызовет достаточный интерес, то можно будет ожидать третью часть про настройку IPv6-маршрутизации на коммутаторах агрегации и ядра SNR.

По всем вопросам, в том числе предоставления скидок, вы можете обратиться к вашему менеджеру. Напоминаем, что у нас есть Telegram-канал, а также обновленная база знаний.

Доступ к IPv6 МТС что это за услуга

В МТС стала доступной возможность подключиться к IPv6. Это можно было сделать ранее только в пределах города Москвы. Сегодня же подключить услугу могут и регионы Москвы, а главное — совершенно бесплатно. Благодаря ей абоненты могут пользоваться услугами интернета в двух адресациях — IPv4 и IPv6. Подробнее про доступ к IPv6 в МТС и в чём суть данной услуги, читайте далее.

- Что такое IPv6?

- Цель подключения IPv6 МТС

- Настройка и подключение услуги

- Как проверить действующий IP

Что такое IPv6?

IPv6 — это новый интернет протокол, который решает проблему предыдущей IPv4 версии. Дело в том, что адреса предыдущего протокола закончились, так как он использовал длину адреса всего в 32 бита. Версия способна подключить ограниченное количество пользователей к сети — всего около 4.3 млрд. По состоянию на 2016 год большинство организаций по всему миру объявили о нехватке уникальных адресов. Новая версия IPv6 использует 128-битную длину адреса и полностью устраняет проблему нехватки.

При этом его использование дает еще и скрытые возможности пользователю. Такие как доступ к заблокированным ресурсам (если они его поддерживают), он работает на всех устройствах без исключения. Но есть и ограничения. Услуга не доступна на тарифах, где отключен мобильный интернет, а также на тарифах фиксированной связи. Само мобильное устройство пользователя должно поддерживать ее.

Цель подключения IPv6 МТС

Многие задаются вопросом, для чего нужен доступ к услуге IPv6 МТС и в чём сущность услуги? При помощи нового протокола интернета, абоненты могут использовать сразу два IP-адреса — IPv6 и IPv4. Таким образом у них появляется возможность заходить на ресурсы, на которых они были заблокированы (т.е. их IP-адрес). Необходимо лишь перейти на другой адрес — и ресурс снова доступен. При помощи услуги можно получить доступ к опасным сайтам, на которые с IPv4 попасть не представляется возможным.

Услуга доступа к IPv6 МТС повышает безопасность при подключении к интернету путем фильтрации портов, которые потенциально опасны. Но нельзя надеяться только на возможности этой услуги, оператор рекомендует использовать дополнительные методы защиты, такие как Антивирусы и файерволы.

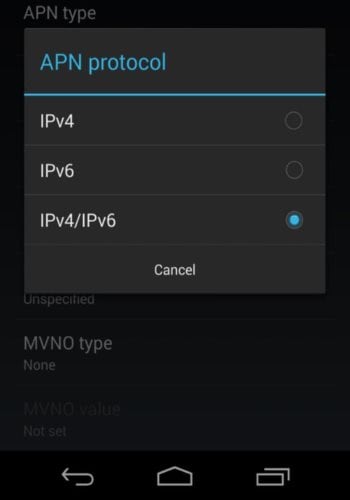

Настройка и подключение услуги

Прежде, чем подключать IPv6 в МТС, убедитесь наверняка, что ваше устройство поддерживает ее. Изначально необходимо настроить точку доступа вашего устройства. Для этого укажите internet.mts.ru в настройках и установите протокол APN — IPv4/IPv6. Большинство современных девайсов уже имеют по умолчанию такие настройки. Если нужен конкретный протокол, то задайте нужный здесь же в настройках, выбрав один из предложенных вариантов.

Необходимо понимать, что, выбрав IPv4, вы будете использовать только его. IPv6 будет недоступен.

Далее нужно активировать услугу от МТС IPv6. Сделать это можно несколькими способами.

- Через личный кабинет. Зайдите на сайт mts.ru, авторизуйтесь и перейдите на страницу «Тарифы и услуги».

- Наведите курсор мыши снова на вкладку «Тарифы и услуги» и выберите в графе «Мобильная связь» — «Каталог услуг».

- Опустите страницу вниз и нажмите «Показать еще» до тех пор, пока не найдете нужную услугу. Для упрощения задачи, введите в строке поиска по сайту вверху страницы нужный запрос.

- На странице под описанием услуги находится кнопка «Подключить», нажмите ее и следуйте подсказкам.

Можно использовать для подключения доступа к IPv6 в МТС USSD-запрос.

- Для этого наберите на клавиатуре своего смартфона следующую комбинацию: *111*1428*1# .

- Чтобы отключить услугу, воспользуйтесь другой комбинацией: *111*1428*2# .

- После отправления команды вы будете уведомлены сообщением о текущем статусе услуги.

Существует еще один способ подключения — при помощи SMS. Для активации услуги IPv6 отправьте сообщение с текстом 1 на короткий номер 1428. Для отключения, нужно отослать в тексте сообщения цифру 2 на тот же номер.

Когда услуга в МТС будет подключена, возможно нужно будет перезагрузить свое устройство для активации режима Dual-Stack IPv4/IPv6. В этом случае сеть будет перезагружена. При подключении, с вашего счета не должны сниматься средства. Всем известно, что эта услуга доступа к IPv6 МТС является бесплатной.

Как проверить действующий IP

После подключения услуги IPv6 МТС нет возможности проверить действующий IP-адрес встроенными средствами. Но вам могут помочь специальные сервисы, которые определяют ваш действующий адрес, DNS сервер, интернет-провайдера и другую информацию. Для всех устройств и версий Windows и Android подойдут следующие 2 сайта: test-ipv6.com, ipv6-test.com. При посещении ресурсов нет необходимости открывать разделы или нажимать кнопки. Информация на них отображается автоматически. Перед пользователем появится таблица, где можно ознакомиться с деталями.

Для устройств Apple есть отдельный ресурс, который отображает текущий IP. Здесь при посещении вы также получите подробную информацию по вашему подключению. Посещать эти сайты необходимо после того, как услуга «Доступ к IPv6» МТС уже активирована.

Dual stack ipv4 ipv6 что это?

Устройства на базе iOS в настройках не нуждаются начиная с версии 11.3

Поддерживаются устройства начиная с iPhone 5S, iPad Air2, iPad mini 4.

Более старые устройства поддержку уже не получат.

ВНИМАНИЕ!

Бывает такое, что на устройствах Apple из списка поддерживаемых и с версией старше 11.3 поддержка IPv6 не появляется. В этом случае идем в Настройки в раздел «Сотовые данные» (не пишу путь, потому, что он в 12.0 поменялся). Листаем вниз до конца и нажимаем кнопку «Сбрость настройки». После перезагрузки аппарата (это если наверняка), должна появиться поддержка IPv4v6.

- No-IP — Использование IPv6 в сети сотового оператора МТС. (Пост Phonetastic #74996502)

- ClouDNS, FreeDNS — Использование IPv6 в сети сотового оператора МТС. (Пост DoctorZlo #74998839)

- dynv6.com — Использование IPv6 в сети сотового оператора МТС. (Пост fronik #77251068)

Инструкция по использованию сервиса dynv6.com — спасибо Phonetastic

В теме нет куратора. В случае выявления нарушения, нажимаем кнопку

Топик-стартер — Phonetastic

Сообщение отредактировал [email protected] — 09.07.20, 12:12

Изначально сам вопрос я начал изучать в другой, не совсем профильной теме и мне было рекомендовано открыть новую тему. Что и делаю.

Уверен, многим будет очень интересно узнать как с практической стороны уже работает новая услуга у МТС «Доступ к IPv6». Услуга реально просто офигенно полезная!

Возможно я буду одним из первых, кто в этом всём почти разобрался и напишет тут об этом:

1) для того чтобы Ваше устройство (телефон, планшет, компьютер, ноутбук, нетбук и т.д.) получило IPv6 адрес в сети МТС, ваш модем (сотовый роутер) обязательно должен в текущей момент работать только в 4G сети с включенным для выбранного профиля доступа в интернет режимом IPv4v6 (смотрите настройки Вашего модема, роутера). в 3G сети у МТС, по крайней мере пока, IPv6 адреса не выдаются!

2) если Вы всё сделали правильно, то от МТС в текущем соединении будут выданы помимо «серого» IP адреса (за NAT) в IPv4 еще и три адреса в формате IPv6. тот адрес, который из этих трёх (в Windows он будет назван в свойствах соединения как временный IPv6 адрес) чекается любым сайтом для проверки доступности IPv6 — он и будет «белым» динамическим IPv6 адресом, по которому ваше устройство всеми открытыми портами будет видно снаружи с вытекающими последствиями! если ваше устройство не защищено аппаратно или программно от попыток взлома через уязвимости на разных открытых портах в системе, Вы абсолютно реально рискуете получить что угодно в систему. будьте осторожны!

3) с момента как Вы получили «белый» динамический адрес у МТС, Вы уже можете сразу из любой сети также работающей в IPv6 получать прямой доступ к сервисам на вашем устройстве, либо Вы можете получать такой доступ с другого устройства МТС с также полученным Ipv6 адресом. для удобства, чтобы не мучаться и не обращаться по длинному и неудобному IPv6 адресу, можно за пару минут привязать его к одном из кучи бесплатных сервисов динамического DNS (noip, dyndns и т.п.). эти сервисы давно могут «подвязывать» домены к IPv6 адресам.

4) самое главное и важное! в большинстве случаев, абоненты различных сотовых операторов все ещё работают в сетях только с адресами в формате IPv4. для таких абонентов (почти всех по сути!) нет легкой штатной возможности обращаться из своей IPv4 сети к адресам IPv6 у МТС!

чтобы такая возможность появилась, при том, что у большинства не просто IPv4 адреса, а «серые» адреса за NAT провайдера, придется дополнительно мудрить с организацией туннельного брокера -то есть некоего сервиса-«транслятора» из IPv4 сети в сеть IPv6. причем самого сложного туннельного брокера, работающего из под NAT Вашего провайдера. иными словами, в такой ситуации «вкусность» от возможности халявного доступа по IPv6 от МТС почти теряется.

От себя буду очень благодарен, если кто-либо хотя бы в QMS подскажет, как под Windows можно не очень сложно настроить туннельно-брокерный доступ из IPv4 в IPv6 при жестком условии, что от своих провайдеров я получаю только серый IPv4 адрес за его NAT.

Также будет крайне интересно знать, удавалось ли уже кому то из под IPv6 от МТС обратиться на другое устройство, также работающее под МТС в IPv6? Ну и, как вариант — из под другой сети с IPv6?

IPv6: что это и зачем

IPv6: что это и зачем

Многие слышали про последнюю версию протокола IP — IPv6, которая должна заменить IPv4. Однако зачем нужна эта замена? Разбираемся в вопросе, попутно рассматривая разницу между обеими версиями и преимущества новой.

Зачем менять IPv4 на что-то другое?

Потому что адресов IPv4 уже не хватает.

IP-уровень стека протоколов TCP/IP — наиболее важная часть всей архитектуры Интернета. Тем не менее вскоре после запуска IPv4 стали очевидны его ограничения в плане масштабируемости и возможностей. IPv4 для работы необходимо несколько надстроек вроде ICMP и ARP. К середине 1990-х разработали замену IPv4 — IPv6. Требований к Интернету становилось всё больше, а IPv6 отвечал им лучше, чем предыдущая версия.

Каковы самые очевидные отличия IPv4 и IPv6?

128 бит в IPv6-адресе представляют собой восемь 16-битных шестнадцатеричных блоков, разделённых двоеточиями. Например, 2dfc:0:0:0:0217:cbff:fe8c:0. Традиционной формой записи IPv4 адреса является запись в виде четырёх десятичных чисел (от 0 до 255), разделённых точками. Через дробь указывается длина маски подсети. Например, 192.168.0.0/16.

В IPv4 для мультивещания зарезервирована подсеть 224.0.0.0/4. IPv6 для этой цели использует встроенное адресное пространство FF00::/8;

IPv4 использует широковещательные адреса для передачи широковещательных пакетов, IPv6 — многоадресные группы;

IPv4 использует 0.0.0.0 в качестве неопределённого адреса, а 127.0.0.1 для создания адреса обратной связи (loopback). В IPv6 используются :: и ::1 соответственно;

IPv4 использует глобально уникальные публичные адреса для трафика и «частные» адреса, IPv6 — глобально уникальные юникаст-адреса и локальные адреса (FD00::/8).

Чем IPv6 лучше?

Преимущества IPv6 перед IPv4:

Более эффективная маршрутизация без фрагментации пакетов;

Встроенная технология Quality of Service (QoS), которая определяет чувствительные к задержке пакеты;

Устранение NAT для расширения адресного пространства с 32 до 128 бит;

Встроенная поддержка IPsec (использование IPsec опционально);

Автоконфигурация адресов для упрощения администрирования сети;

Улучшенная структура заголовка с меньшими затратами на обработку.

IPv6 более безопасен, чем IPv4?

Нет, в теории они одинаково безопасны.

После запуска IPv6 появилась встроенная возможность шифровать интернет-трафик с помощью распространённого (но не настолько, как SSL) стандарта шифрования IPSec, который не даёт прочитать содержимое трафика при его перехвате. Однако шифрование и расшифровка данных требует оборудования, которое стоит денег. К тому же IPSec можно реализовать и на IPv4, что в теории означает, что IPv4 и IPv6 одинаково безопасны.

Некоторые эксперты утверждают, что пока переход не завершён, пользователи шестой версии находятся в большей опасности, чем пользователи четвёртой. Провайдеры могут использовать IPv6-туннели для предоставления пользователям IPv4 доступа к IPv6-контенту. Злоумышленники могут использовать эти туннели для проведения своих атак.

Ещё одна потенциальная проблема связана с автоконфигурацией — новой функцией IPv6. Она позволяет устройствам самостоятельно назначать себе IP-адрес на основе MAC-адреса, что может быть использовано сторонними лицами для отслеживания определённых пользователей. Тем не менее на устройствах под управлением популярных операционных систем уже установлены расширения конфиденциальности, поэтому для большинства людей это не будет проблемой.

IPv6 быстрее IPv4?

Скорость интернета с IPv6 не будет сильно отличаться от скорости с IPv4. С одной стороны, работа IPv6 должна быть быстрее из-за более простого формата. Однако во время перехода некоторые методы вроде IPv6-туннелей будут создавать дополнительную задержку при преобразовании запросов в IPv4 и наоборот.

Так почему бы просто не перейти на IPv6?

Основная причина — стоимость. Для обновления всех серверов, маршрутизаторов и коммутаторов, которые всё это время зависели только от IPv4, требуется уйма денег и времени.

Кроме того, чтобы справиться с нехваткой адресов, провайдеры назначают пользователям динамический адрес, который может меняться при подключении к другой сети. После отключения от сети устройства освобождают свой адрес, делая его доступным для других устройств. По сути вы арендуете, но не владеете адресом. Это сильно замедляет переход с IPv4 на IPv6.

Но это не значит, что IPv6 не распространяется. Напротив, он используется параллельно с IPv4. Как сообщает Google, около 14% его пользователей используют IPv6. А по заявлениям провайдера Comcast, в Соединённых Штатах уже половина пользователей используют IPv6.

Резюмируем

Нельзя сказать, что IPv6 быстрее и безопаснее, но у него есть ряд преимуществ вроде более эффективной маршрутизации без фрагментации пакетов, встроенной поддержки IPsec и автоконфигурации адресов. А из-за ограниченности адресного пространства IPv4 переход на него неизбежен.

Как добиться сосуществования IPv4 и IPv6: dual stack или MPLS tunnel

Charlene

В настоящее время, когда доступные адреса IPv4 (Internet Protocol Version 4) почти исчерпаны, отсутствие IP-адресов стало насущной проблемой во всем мире. Хотя IPv6 (Internet Protocol Version 6) с более длинным заголовком появился несколько лет назад, он позволяет использовать больше IP-адресов для будущего использования, но его применение и продвижение не легки, и может пройти долгий путь. Можно ли использовать IPv4 и IPv6 одновременно? Чтобы ответить на эти вопросы, мы представим некоторые методы сосуществования IPv4 и IPv6, а именно dual stack и MPLS (Multi-Protocol Label Switching) tunnel.

Зачем нужны сосуществование IPv4 и IPv6?

Обычно основной причиной использования IPv4 и IPv6 является совместимость. Фактически, IPv4 и IPv6 несовместимы друг с другом, а это означает, что устройства не могут взаимодействовать напрямую. Сегодня IPv4 по-прежнему доминирует в IP-сети, в то время как IPv6 имеет лишь небольшой диапазон развертывания и коммерческого использования. Таким образом, отсутствие реальной обратной совместимости с IPv4 может быть критическим отказом для широкого применения IPv6, и полное преобразование в IPv6 является путь прочь. Internet Service Providers (ISP, поставщик интернет-услуг) должны предоставлять своим клиентам услуги IPv4 и IPv6, что также создает проблемы для пользователей.

Как добиться сосуществования IPv4 и IPv6?

Сосуществование IPv4-IPv6 может быть достигнуто с помощью трех технологий. Одним из них является стек с двумя протоколами, где ваше сетевое оборудование работает как по IPv4, так и по IPv6. Вторым является tunnel, что означает, что пакеты IPv6 инкапсулированы в пакеты IPv4. Последний метод называется преобразованием сетевых адресов (NAT), и устройство использует этот метод для преобразования пакетов IPv6 в пакеты IPv4 и наоборот. Поскольку NAT в основном используется ISPs, здесь представлены первые две технологии.

Сосуществование IPv4 и IPv6 через dual stack

Dual stack является наиболее простой и прямой стратегией для достижения сосуществования IPv4 и IPv6. С этим решением каждое сетевое устройство, включая использование коммутаторов IPv4 или IPv6, в сети ISP будет настроено со способностью запуска IPv4 и IPv6 одновременно. Обычно для связи IPv4 используется стек протоколов IPv4, а для связи IPv6 — стек протоколов IPv6. Использование IPv4 или IPv6 основано на ответе на запросы системы доменных имен (DNS), но в целом стек протокола IPv6 будет иметь приоритет над IPv4. Поскольку dual stack позволяет хосту одновременно получать доступ к существующему контенту IPv4 и IPv6, это очень гибкая стратегия сосуществования. Но имейте в виду, что если вы собираетесь использовать все сетевые устройства с двумя стеками, предварительным условием является то, что интерфейсам необходимы как IPv6, так и IPv4-адрес. Это означает, что IPv6 должен быть доступен на всех устройствах и требуется достаточное адресное пространство IPv4.

Рисунок 1. Сосуществование IPv4 и IPv6 через dual stack.

Преимущества & недостатки dual stack

Dual stack — относительно экономичная и простая технология перехода на IPv6. Это исключает необходимость трансляции между двумя стеками протоколов, что обеспечивает высокую эффективность обработки и отсутствие потери информации. Хотя перевод является действительным механизмом, он также вносит сложности в эксплуатацию и снижает производительность. Другое преимущество состоит в том, что, как только служба работает на IPv6, вы можете просто прервать IPv4, что упростит для IP-сетей полное преобразование в IPv6 в будущем. Однако dual stack не является долгосрочным решением, поскольку он требует как IPv4, так и IPv6, но доступные адреса IPv4 ограничены.

Сосуществование IPv4 и IPv6 через MPLS tunnel

Tunnel также является типичным механизмом, часто используемым при переходе IPv4/IPv6, что означает инкапсуляцию одного типа трафика протокола в пакеты другого протокола для передачи. Существует множество методов tunnel, в том числе 6to4 (IPv6 over IPv4 Tunnel), ISATAP (Intra Sita Automatic Tunnel Addressing Protocol), Teredo, 6PE (IPv6 Provider Edge), 6VPE (IPv6 VPN Provider Edge) и MPLS. MPLS используется поставщиками услуг в своих сетях IPv4 для увеличения скорости пересылки. По сравнению с традиционным методом IP-маршрутизации MPLS анализирует только заголовки IP-пакетов на границе сети, а не на каждом прыжке при пересылке данных, что экономит время обработки. MPLS Tunnel подключается к сети IPv6 через тракт переключения меток (LSP) в сети IPv4. По сравнению с другими методами tunnel. он обеспечивает лучшую производительность и оптимизированную маршрутизацию по сравнению с другими методами tunnel. MPLS tunnel может быть реализованы многими способами, среди которых 6PE на MPLS является распространенным способом. 6PE позволяет IPv6 работать на ядре MPLS, которое использует только IPv4, на котором мы используем PE-маршрутизаторы dual stack.

Рисунок 2: Сосуществование IPv4 и IPv6 через MPLS tunnel.

Преимущества & недостатки MPLS tunnel

6PE через MPLS может быть удобным методом tunnel. Его основное преимущество — отсутствие влияния на основные устройства MPLS, поэтому существующая базовая сеть может быть полностью использована без необходимости обновления или перестройки, что может сэкономить затраты и конфигурацию. Интерфейс на устройстве 6PE, подключенном к устройству CE (Customer Edge), может быть сконфигурирован для пересылки трафика IPv6, трафика IPv4 или обоих в зависимости от требований клиента. Эти устройства PE в базовой сети не знают, что они обмениваются пакетами IPv6. Однако MPLS tunnel необходимо инкапсулировать и декапсулировать, что снижает эффективность пересылки. Это увеличивает вычислительную сложность входа и выхода, что не способствует крупномасштабным приложениям. Более того, из-за предстоящего исчерпания адресов IPv4, также упомянутых в двойном стеке, этот метод tunnel может столкнуться с аналогичными трудностями в будущем.

Советы по сосуществованию IPv4 и IPv6

Даже если существует множество стратегий сосуществования IPv4 и IPv6, вы всегда должны помнить, что это сосуществование является лишь переходом в определенный период времени, и развертывание IPv6 может быть долгосрочной стратегией. С другой стороны, IPv4 в настоящее время доминирует в IP-сетях, что может продолжаться долго из-за трудностей в продвижении IPv6. Поэтому лучше всего выбрать подходящий метод, который будет легче решать проблемы совместимости, что поможет упростить настройку сети и сэкономить средства.

Заключение

Dual stack является прямым способом достижения высокой производительности, но стоимость может быть высокой. Хотя MPLS tunnel может в полной мере использовать исходную сеть, он также приносит вычислительную сложность. Мы советуем выбрать стратегию сосуществования IPv4 и IPv6, которая соответствует характеристикам вашей сети в зависимости от таких факторов, как масштабируемость, безопасность, производительность сети, стоимость, технические трудности и простота развертывания.