Вредоносное по что это такое?

Распространенные типы вредоносного ПО

Владимир Безмалый

Количество и разнообразие вредоносных программ достаточно, чтобы вскружить голову. В этом сообщении будут рассмотрены распространенные типы вредоносных программ и дано краткое описание каждого из них.

Что такое вредоносное ПО?

Malware – программное обеспечение, которое может быть использовано для компрометации компьютера, кражи данных, контроля доступа, или причинения вреда компьютеру. Вредоносное ПО – это широкий термин, обозначающий множество вредоносных программ. В этом посте будут определены несколько наиболее распространенных типов вредоносных программ; рекламное ПО, боты, ошибки, руткиты, шпионское ПО, троянские кони, вирусы и черви.

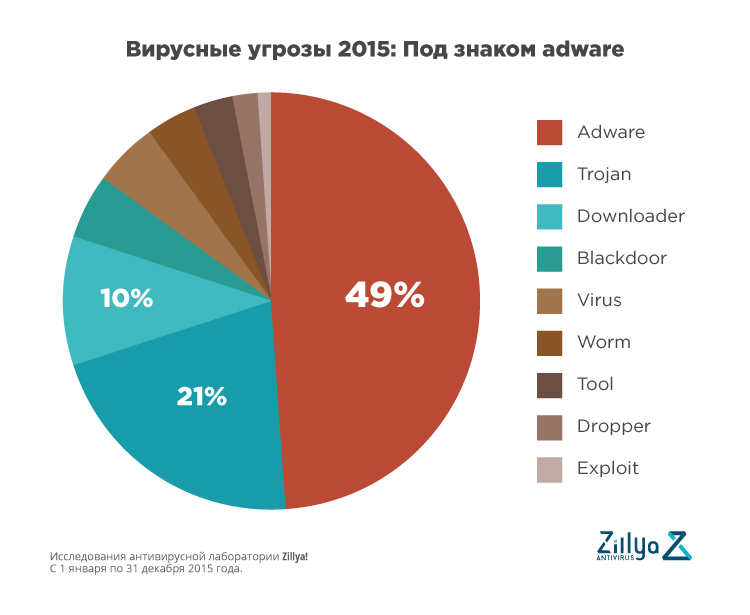

Adware

Adware или advertising-supported software (рекламное ПО) – это тип вредоносного ПО, которое автоматически доставляет рекламные объявления. Распространенные примеры рекламного ПО включают всплывающие окна с рекламой на веб-сайтах и рекламные объявления, отображаемые программным обеспечением. Часто программное обеспечение и приложения предлагают «бесплатные» версии, которые поставляются вместе с рекламным ПО. Большинство рекламного ПО спонсируется или создается рекламодателями и служит инструментом получения дохода. Хотя некоторое рекламное ПО предназначено исключительно для доставки рекламы, нередко рекламное ПО поставляется в комплекте со шпионским ПО (см. ниже), способным отслеживать активность пользователей и красть информацию. Из-за дополнительных возможностей шпионского ПО пакеты рекламного/шпионского ПО значительно опаснее, чем сами по себе рекламные программы.

Bot (бот)

Боты – это программы, созданные для автоматического выполнения определенных операций. Хотя некоторые боты создаются для относительно безобидных целей (видеоигры, интернет-аукционы, онлайн-конкурсы и т. д.), становится все более распространенным злонамеренное использование ботов. Ботов можно использовать в ботнетах (коллекциях компьютеров, которые будут контролироваться третьими сторонами) для DDoS-атак, в качестве спам-ботов, отображающих рекламу на веб-сайтах, в качестве веб-пауков, которые очищают данные сервера, и для распространения вредоносных программ, замаскированных под популярные элементы поиска на сайтах загрузки. Веб-сайты могут защищать от ботов с помощью тестов CAPTCHA, которые проверяют пользователей как людей.

Bug

В контексте программного обеспечения баг (ошибка) – это недостаток, приводящий к нежелательному результату. Эти недостатки обычно являются результатом человеческой ошибки и обычно присутствуют в исходном коде или компиляторах программы. Незначительные баги лишь незначительно влияют на поведение программы и, как следствие, могут сохраняться в течение долгого времени, прежде чем будут обнаружены. Более серьезные баги могут вызвать сбой или зависание. Ошибки безопасности являются наиболее серьезным типом ошибок и могут позволить злоумышленникам обойти проверку подлинности пользователя, переопределить права доступа или украсть данные. Баги можно предотвратить с помощью инструментов обучения разработчиков, контроля качества и анализа кода.

Ransomware (программы-вымогатели)

Программы-вымогатели – это разновидность вредоносного ПО, которое, по сути, удерживает компьютерную систему в плену, требуя выкупа. Вредоносная программа ограничивает доступ пользователя к компьютеру, либо шифруя файлы на жестком диске, либо блокируя систему и отображая сообщения, которые предназначены для того, чтобы заставить пользователя заплатить создателю вредоносного ПО за снятие ограничений и восстановление доступа к своему компьютеру. Программа-вымогатель обычно распространяется как обычный компьютерный червь (см. ниже), попадая на компьютер через загруженный файл или через какую-либо другую уязвимость в сетевой службе.

Rootkit (Руткит)

Руткит представляет собой тип вредоносного программного обеспечения для удаленного доступа или управления компьютером без обнаружения пользователей или программ безопасности.

После установки руткита злоумышленник, стоящий за руткитом, может удаленно запускать файлы, получать доступ / красть информацию, изменять конфигурации системы, изменять программное обеспечение (особенно любое программное обеспечение безопасности, которое может обнаруживать руткит), устанавливать скрытые вредоносные программы или управлять компьютером как частью ботнета. Предотвращение, обнаружение и удаление руткитов может быть затруднено из-за их скрытой работы. Поскольку руткит постоянно скрывает свое присутствие, обычные продукты безопасности неэффективны для обнаружения и удаления руткитов. В результате для обнаружения руткитов используются ручные методы, такие как мониторинг поведения компьютера на предмет нерегулярной активности, сканирование сигнатур и анализ дампа хранилища. Организации и пользователи могут защитить себя от руткитов, регулярно исправляя уязвимости в программном обеспечении, приложениях и операционных системах, обновляя описания вирусов, избегая подозрительных загрузок и выполняя сканирование со статическим анализом.

Spyware (Шпионское ПО)

Шпионское ПО – это тип вредоносного ПО, которое отслеживает действия пользователей без их ведома. Эти возможности шпионажа могут включать в себя мониторинг активности, сбор нажатий клавиш , сбор данных (информация об учетной записи, логины, финансовые данные) и многое другое. Шпионское ПО также часто имеет дополнительные возможности, от изменения настроек безопасности программного обеспечения или браузеров до вмешательства в сетевые соединения. Шпионское ПО распространяется, используя уязвимости программного обеспечения, связывая себя с законным ПО или троянами.

Trojan Horse (Троянский конь)

Троянский конь, широко известный как «троян», представляет собой тип вредоносного ПО, которое маскируется под обычный файл или программу, чтобы обманом заставить пользователей загрузить и установить вредоносное ПО. Троянец может предоставить злоумышленнику удаленный доступ к зараженному компьютеру. Как только злоумышленник получает доступ к зараженному компьютеру, он может украсть данные (логины, финансовые данные, даже электронные деньги), установить больше вредоносных программ, изменить файлы, контролировать активность пользователей (просмотр экрана, ведение кейлоггеров и т. компьютер в ботнетах и анонимизирует интернет-активность злоумышленника.

Virus (Вирус)

Вирус – это разновидность вредоносного ПО, которое способно копировать себя и распространяться на другие компьютеры. Вирусы часто распространяются на другие компьютеры, присоединяясь к различным программам и выполняя код, когда пользователь запускает одну из этих зараженных программ. Вирусы также могут распространяться через файлы сценариев, документы и уязвимости межсайтового сценария в веб-приложениях. Вирусы можно использовать для кражи информации, нанесения вреда хост-компьютерам и сетям, создания бот-сетей, кражи денег, отображения рекламы и многого другого.

Worm (Червь)

Компьютерные черви – один из самых распространенных видов вредоносного ПО. Они распространяются по компьютерным сетям, используя уязвимости операционной системы. Черви обычно наносят вред своим хост-сетям, потребляя пропускную способность и перегружая веб-серверы. Компьютерные черви также могут содержать «полезные данные», которые повреждают хост-компьютеры. Полезные нагрузки — это фрагменты кода, написанные для выполнения действий на пораженных компьютерах, помимо простого распространения червя. Полезные нагрузки обычно предназначены для кражи данных, удаления файлов или создания ботнетов. Компьютерные черви можно классифицировать как тип компьютерных вирусов, но есть несколько характеристик, которые отличают компьютерных червей от обычных вирусов. Основное отличие состоит в том, что компьютерные черви обладают способностью к самовоспроизведению и независимому распространению, в то время как вирусы распространяются через человеческую деятельность (запуск программы, открытие файла и т. д.). Черви часто распространяются путем массовой рассылки писем с зараженными вложениями в контакты пользователей.

Симптомы вредоносного ПО

Хотя эти типы вредоносных программ сильно различаются по способам распространения и заражения компьютеров, все они могут вызывать схожие симптомы. Компьютеры, зараженные вредоносным ПО, могут проявлять любые из следующих симптомов:

- Повышенная загрузка ЦП

- Медленная скорость компьютера или веб-браузера

- Проблемы с подключением к сети

- Зависание или сбой

- Измененные или удаленные файлы

- Появление странных файлов, программ или значков на рабочем столе

- Работающие, выключающиеся или реконфигурируемые программы (вредоносные программы часто перенастраивают или отключают антивирусные программы и брандмауэры)

- Странное поведение компьютера

- Электронные письма/сообщения отправляются автоматически и без ведома пользователя (друг получает от вас странное электронное письмо, которое вы не отправляли)

Предотвращение и удаление вредоносного ПО

Существует несколько общих рекомендаций, которым должны следовать организации и отдельные пользователи для предотвращения заражения вредоносными программами. Некоторые случаи вредоносного ПО требуют специальных методов профилактики и лечения, но выполнение этих рекомендаций значительно повысит защиту пользователя от широкого спектра вредоносных программ:

- Установите и запустите антивирусное программное обеспечение и брандмауэр. При выборе программного обеспечения выберите программу, которая предлагает инструменты для обнаружения, помещения в карантин и удаления нескольких типов вредоносных программ. Как минимум, антивирусное ПО должно защищать от вирусов, шпионского, рекламного ПО, троянов и червей. Сочетание антивирусного программного обеспечения и брандмауэра гарантирует, что все входящие и существующие данные будут сканироваться на наличие вредоносных программ и что вредоносное ПО может быть безопасно удалено после обнаружения.

- Обновляйте программное обеспечение и операционные системы с помощью текущих исправлений уязвимостей. Эти патчи часто выпускаются для исправления ошибок или других недостатков безопасности, которые могут быть использованы злоумышленниками.

- Будьте бдительны при загрузке файлов, программ, вложений и т. д. Загрузки, которые кажутся странными или происходят из незнакомого источника, часто содержат вредоносное ПО.

Спам

Спам – это электронная рассылка массовых нежелательных сообщений. Наиболее распространенным средством распространения спама является электронная почта, но спамеры нередко используют мгновенные сообщения, текстовые сообщения, блоги, веб-форумы, поисковые системы и социальные сети. Хотя спам на самом деле не является разновидностью вредоносного ПО, вредоносные программы очень часто распространяются через спам. Это происходит, когда компьютеры, зараженные вирусами, червями или другими вредоносными программами, используются для распространения спам-сообщений, содержащих еще больше вредоносных программ. Пользователи могут предотвратить рассылку спама, избегая незнакомых писем и сохраняя свои адреса электронной почты как можно более конфиденциальными.

Вредоносное по что это такое?

Многие слышали слово «вирус», так как это слово чаще всего используется для определения того, что мы инфицированы. Но на самом деле вирус также распространяется на компьютерах, ноутбуках, смартфонах и т. д.

В наше время существует множество компьютерных вирусов, поэтому мы решили объяснить, что означает каждый из терминов. В данной статье мы расскажем, что такое вирус, вредоносное ПО, шпионское и рекламное ПО.

Вирус

Вирус – это, по сути, вредоносное ПО, которое изменяет нормальное функционирование нашего компьютера без нашего ведома. Вирусы атакуют как важные системные файлы, так и данные, хранящиеся на наших компьютерах.

Распространение вируса

Самый классический способ распространения вируса – через флешку. Когда мы подключаем нашу USB-память к компьютеру с вирусом и переносим ее на другой компьютер, вполне возможно, что мы заразили наш USB-накопитель этим вирусом.

Это означает, что когда мы подключаем зараженный USB-накопитель к нашему исправному компьютеру, у нас также есть высокая вероятность того, что этот вирус проникнет в наш ПК. И так будет и дальше, если мы продолжим подключать этот флэш-накопитель к другим исправным компьютерам, не удалив вирус.

Решение от вирусов

В настоящее время существуют антивирусные программы, которые защищают нас от вирусов и предотвращают заражение ими. Конечно, ни один антивирус не является надежным на 100%, и может оказаться, что среди такого количества вирусов что-то в конечном итоге ускользнет, и наш компьютер заразится.

Вредоносное ПО

Вредоносное ПО – программное обеспечение, способное повредить наш компьютер. Оно включает вирусы, черви, рекламное ПО, шпионское ПО, трояны, руткиты и многое другое. Вот почему обычно это один из наиболее употребляемых терминов, когда наш ПК заражен, поскольку вредоносное ПО объединяет большинство вирусов.

Типы вредоносного ПО

Есть много типов вредоносного ПО, поэтому мы предлагаем ознакомиться с ними:

- Инфекционное вредоносное ПО: сюда входят вирусы и черви.

- Вредоносное ПО для получения прибыли: шпионское ПО, угонщики, рекламное ПО, дозвонщики, ботнеты и кейлоггеры. Каждый получает определенный тип информации, с которой впоследствии можно получить выгоду.

- Скрытые вредоносные программы: лазейки, руткиты и трояны.

- Другие типы вредоносных программ: вредоносное ПО, программы-вымогатели и нежелательные программы.

Советы по защите от вредоносных программ

- Обновите вашу операционную систему и другое программное обеспечение, установленное на компьютере.

- Установите и обновите хороший антивирус с защитой в реальном времени, чтобы избежать заражения вредоносным ПО.

- Будьте осторожны с USB-накопителями и другими съемными носителями, которые вы подключаете к компьютеру, так как они могут быть заражены.

Шпионское ПО

Шпионское ПО – это тип вредоносного ПО. Оно собирает информацию с нашего компьютера и отправляет ее другим без нашего разрешения.

Распространение шпионского ПО

Это программное обеспечение устанавливается на компьютер и снижает его производительность до самых крайних случаев. В отличие от вирусов, шпионское ПО не распространяется на другие компьютеры.

В основном мы заражаемся этим типом вредоносного ПО, когда посещаем веб-страницы, которые загружают вредоносные данные на наш компьютер без разрешения с помощью вируса.

Симптомы заражения шпионским ПО

Вот некоторые из симптомов, по которым мы можем определить, что наш компьютер инфицирован вирусами:

- Общее замедление работы компьютера, из-за которого он работает намного медленнее и даже дает сбои.

- Появление рекламных окон в любой момент.

- Медленный просмотр контента в браузере и бары, которые мы можем удалить.

Рекламное ПО

Рекламное ПО также является разновидностью вредоносного ПО и состоит из программы, которая показывает нам рекламу каждый раз, когда мы посещаем веб-сайт. В отличие от трех предыдущих угроз, рекламное ПО не всегда опасно.

Распространение рекламного ПО

Рекламное ПО в основном распространяется через якобы бесплатные программы, которые скрывают в своих условиях возможность показывать нам рекламу. Обычно это происходит, когда мы много раз нажимаем кнопку «Далее» при установке программы, при этом не читаем соглашение и не понимаем с чем соглашаемся.

Как удалить вредоносную программу

Количество вирусов в нашей БД:

978

- Вредоносная программа база данных

- Эволюция вредоносного ПО

- Пути проникновения вредоносного ПО в компьютер

- Симптомы атак вредоносных программ

- Примеры вредоносного ПО

- Опции удаления вредоносных программ

- Вопросы/Ответы и служба поддержки

Вредоносное программное обеспечение является абстрактным термином, который описывает широкий спектр вредоносных программ. Он включает в себя трояны, черви, руткиты, вымогатели, угрозы ПК и даже потенциально нежелательные программы (ПНП). Вредоносные программы, как правило, устанавливаются на систему без ведома пользователя или одобрения использования уязвимостей в системе безопасности. Эксперты по безопасности призывают людей рассмотреть возможность установки авторитетного приложения для защиты своих компьютеров и избегания вредоносных атак.

Вредоносное программное обеспечение используется для запуска несанкционированных действий на компьютере и помогает генерировать доход своим владельцам. Оно может быть разработано для того, чтобы украсть персональную информацию, такую как логины и банковские данные, или оно может попытаться зашифровать драгоценные файлы на компьютере и заставить владельца платить выкуп в обмен на ключ дешифрования. Тем не менее, некоторые версии вредоносных программ (рекламное ПО, браузер угонщики и подобные) используются только для показа рекламного контента на компьютерах пользователей, и получают прибыль за нажатие на определенное объявления. Почти каждая вредоносная угроза имеет способность блокировать легитимное средство безопасности. В дополнение к этому, они могут также обновляться, загружать дополнительное вредоносное ПО или делать дырки в безопасности на уязвимой системе ПК.

Эволюция вредоносного ПО

Первый пример вредоносной программы появился в 1986 году, когда два брата из Пакистана выпустили программу, известную как мозг (Brain). Это считается первым вирусом, который был совместим с IBM. Он распространялся через дискеты и вызывал только надоедливые сообщения на уязвимой системе ПК.

Следующая серьезная угроза появилась только в 1992 году. Она называлась Микеланджело (Michelangelo) и была очень похожа на вирусы наших дней. По различным данным почти 20 тысяч пользователей ПК сообщили о потере данных из-за вируса Микеланджело.

С начала 2000-х годов, эксперты в области безопасности начали замечать серьезный рост вредоносных программ. Современные вирусы, такие как черви и трояны, начали распространяться вокруг. Зараженные компьютеры были подключены к ботнетам и превращались в огромные машины дохода.

В настоящее время, авторы вредоносных программ становятся все более и более серьезными и выпускают более современные версии вирусов. Было сообщено, что начиная с 2005 года количество вредоносных программ увеличилось с 1 миллиона до 96 миллионов различных версий. Впечатляет, не так ли?

Пути проникновения вредоносного ПО в компьютер

Вредоносное ПО может распространяться разными способами. Здесь самые популярные из них:

- Незаконные и зараженные веб-сайты. Запрещенные сайты всегда считались основным участником в распространении вредоносного ПО. Большинство таких сайтов наполнены порнографическим контентом, но вы также можете заразиться после игрового сайта, торента или даже законного сайта новостей, который был взломан злоумышленниками.

- Зараженные электронные письма и вложения: Как правило, эта вредоносная схема распространения зависит от ботнетов, которые используются для отправки сообщений электронных писем для получателей. Эти поддельные письма должны убедить людей в том, чтобы они нажали на вредоносную ссылку или загрузили в систему зараженный исполняемый файл. В настоящее время хакеры увечили количество поддельных сообщений, потому что люди вряд ли смогут проверить их достоверность перед загрузкой.

- Вредоносные программы. Вредоносные программы могут распространяться через вредоносные объявления и ссылки, и по сути они активно эксплуатируются в настоящее время. Эти ссылки и объявления могут замаскировать себя как обновления для необходимого программного обеспечения, информация о снижении цен и предложения принять участие в опросе. Как только жертва нажимает на такую ссылки или рекламу, вредоносное ПО входит в систему и вызывает нежелательную активность.

- Другие вредоносные программы. Различные типы вредоносных программ могут быть использованы для загрузки дополнительных угроз, чтобы заразить систему компьютера. Если ваш компьютер заражен вымогателем или поддельным антишпионским ПО, вы можете обнаружить, что другой вирус такой, как рекламная программа или браузер угонщик, был установлен на вашем компьютере без вашего разрешения.

Симптомы атак вредоносных программ

Одним из наиболее главных признаков, показывающих, что ваш компьютер заражен вредоносным ПО это поддельные уведомления безопасности и вводящие в заблуждение предупреждающие сообщения на рабочем столе компьютера. В этом случае вы можете быть инфицированы одной из этих угроз:

Первая группа угроз пытается убедить пользователей поверить, что они имеют дело с авторитетным средством безопасности, которое пытается предупредить их о вирусах. На самом деле, все эти предупреждения используются только, чтобы напугать пользователей в покупке поддельного антишпионского ПО. Вторая группа вредоносных программ показывает простое предупреждение, которое утверждает, что пользователю нужно заплатить штраф за незаконную деятельность в интернете. Кроме того, вымогатель также может шифровать ваши важные файлы, а затем просить за них выкуп.

Если вы страдаете перенаправлением веб-браузера или чрезмерным количеством рекламы, то вы имеете дело с таким вредоносным ПО:

Эти вредоносные программы полагаются на доход за клик, так что их главная цель состоит в том, чтобы захватить веб-браузер и отображать различные виды всплывающих окон с рекламой. После нажатия на них, пользователь перенаправляется на рекламные сайты. Большинство таких программ не являются вредоносными, но они раздражают своих жертв нежелательным, а иногда даже вредным содержанием.

Системные замедления, проблемы со стабильностью, проблемы связанные с производительностью и блокированные приложения безопасности могут быть замечены после проникновения вредоносных программ. К сожалению, эти симптомы вряд ли смогут помочь вам определить тип вашей вредоносной программы, потому что это может быть почти каждый вирус:

Каждая из этих вредоносных программ, способна использовать значительное количество ресурсов компьютера. Кроме того, такие программы могут легко блокировать легальное программное обеспечение безопасности и таким образом они пытаются предотвратить свое удаление. Имейте в виду, что игнорирование этих симптомов может привести вас к таким дополнительным проблемам, как кража личных данных или идентификация вашей банковской или другой информации. И наконец, сохраняя вредоносное ПО на системе, вы можете сделать компьютер уязвимым к другим угрозам в будущем.

Примеры вредоносного ПО

PC Optimizer Pro. Эта программа может быть также добавлена к категории «поддельных инструментов оптимизации ПК», потому что она утверждает, что способна улучшить производительность компьютера, хотя не имеет ничего общего с этим. Ее деятельность основана на бесполезных системных сканированиях, которые сообщают о вымышленных записях реестра, плохих файлах и других компонентах системы, которые предположительно, замедляют производительность компьютера. После того, как она убеждает своих жертв удалить эти “вредные” данные со своих компьютеров, оптимизатор ПК перенаправляет их на свою страницу покупки. Конечно, вы никогда не должны платить за его лицензионную версию, потому что не увидите каких-либо улучшений после его загрузки на ваш компьютер.

COM surrogate вирус. Это особенно опасный пример вредоносного программного обеспечения, который был также отнесен к категории “Троянов”. Когда он попадает внутрь системы, он может легко изменить настройки компьютера, следить за вашими действиями или украсть ваши важные данные. Он также может загружать другие угрозы без вашего согласия и знания. Этот вирус активно распространяется с помощью поддельных FLASH или FLV PLAYER обновлений, поэтому считается, что есть тысячи компьютеров, которые уже были заражены COM Surrogate.

DNS Unblocker. Независимо от того, что большинство вредоносных программ рекламного типа вряд ли смогут инициировать серьезные проблемы на вашем компьютере, вам следует избегать DNS Unblocker. Прежде всего, он может вызвать чрезмерное количество рекламы, объявлений и другого подобного коммерческого содержания на каждом из ваших любимых веб-сайтов. Во-вторых, он может использовать эту рекламу для перенаправления на вредоносные веб-сайты. Наконец, он может собирать информацию о вашей интернет активности, а затем поделиться этими данными с партнерами.

Опции удаления вредоносных программ

Самый надежный способ удалить вредоносные программы – использовать надежный антивирусный инструмент. Только автоматическое удаления может помочь вам определить каждую версию и удалить каждый вредоносный компонент. Кроме того, вы можете иметь дело с серьезным типом вредоносного программного обеспечения, который может блокировать ваше средство безопасности. Если наш рекомендуемый инструмент не в состоянии исправить ваш компьютер, вы должны выполнить эти альтернативные шаги:

- Повторите установку антишпионского ПО. Затем переименуйте исполняемый файл и запустите его;

- Перезапустите компьютер в безопасном режиме и повторите установку средства безопасности;

- Установите альтернативную антивирусную программу;

- Используйте программу SpyHunter или HelpDesk;

- Свяжитесь с 2spyware сервисом через раздел “Ask Us”.

Вредоносные программы (malware)

Название «вредоносные программы» соотносится с англоязычным термином «malware», образованным от двух слов: «malicious» («злонамеренный») и «software» («программное обеспечение»). Существуют и другие, более редкие варианты — «badware», «computer contaminant», «crimeware». В лексиконе некоторых специалистов встречаются жаргонные названия «вредонос», «зловред», «малварь». В обиходе все вредоносные программы часто называют компьютерными вирусами, хотя это терминологически некорректно.

К вредоносным программам относят любое программное обеспечение, несанкционированно проникающее в компьютерную технику. Подобные приложения наносят прямой или косвенный ущерб — например, нарушают работу компьютера или похищают личные данные пользователя.

Вредители создаются для реализации двух основных групп целей. Одна из них сводится к получению выгоды от внедрения в компьютер жертвы. Например, злоумышленник добивается возможности управлять компьютером, крадет секретную информацию, осуществляет вымогательство. Вторая группа целей не связана с материальной выгодой. Написание вредоносного кода может быть проявлением желания автора, создавшего программу, утвердиться в своих умениях, обычным хулиганством или шуткой.

Согласно статье 273 Уголовного Кодекса РФ, вредоносными объектами следует считать компьютерные программы или иную информацию, которые заведомо предназначены для несанкционированного уничтожения, блокирования, модификации, копирования данных либо для нейтрализации средств их защиты.

Корпорация Microsoft считает, что вредоносная программа — это любое ПО, разработанное с целью нанесения урона отдельному компьютеру или целой сети, серверу. Совершенно не важно, является ли такое ПО вирусом, трояном или разновидностью программы-шпиона.

Классификация вредоносных программ

Ниже перечислены основные виды вредоносных программ.

- Агенты ботнетов. Ботнетом называется группа зараженных компьютеров, получающих команды от злоумышленника; за прием и исполнение этих команд отвечает соответствующая вредоносная программа. Такая сеть может насчитывать от нескольких единиц до миллионов компьютеров, она также называется зомби-сетью.

- Эксплойты — хакерские утилиты, предназначенные для эксплуатации уязвимостей в программном обеспечении.

- Бекдоры — программы для удаленного подключения к компьютеру и управления им.

- Компьютерные вирусы. Вирусом принято называть программу, которая внедряет свой код в другие приложения («заражает» их), так что при каждом запуске инфицированного объекта этот код исполняется.

- Руткиты — средства скрытия вредоносной деятельности (например, другие приложения не смогут обнаружить файлы, принадлежащие нежелательному ПО).

- Сетевые черви — вредоносные программы с самой разной функциональной нагрузкой, которые способны самостоятельно распространяться по компьютерным сетям.

- «Троянские кони» («трояны») — широкий класс вредоносных объектов разнообразного назначения, которые обычно не имеют собственного механизма распространения (т.е. не могут заражать файлы или размножать свои копии через сеть). Название произошло от ранней тактики их проникновения — под видом легитимной программы или в качестве скрытого дополнения к ней.

В особую группу можно выделить вымогатели и шифровальщики (ransomware). Сценарий работы таких вредоносных программ состоит в том, что они каким-либо способом блокируют доступ пользователя к его данным и требуют выкуп за разблокировку.

Объекты воздействия

Атаки вредоносных программ распространяются практически на всех пользователей интернета. Цель воздействия зависит от типа злоумышленника: хулиган, мелкий вор или киберпреступник. Соответствующим образом различаются и последствия: одна инфекция просто мешает нормально работать с компьютером, другая — приводит к финансовым убыткам, третья — заканчивается утечкой сведений, составляющих коммерческую тайну.

В последние годы от вредоносных программ часто страдают различные компании и организации — в первую очередь из-за своей платежеспособности. Типовой атакой является шифрование, например, бухгалтерской базы данных и последующее требование заплатить за восстановление этой критически важной для бизнеса информации. Атакам эксплойтов, троянов и червей подвергаются серверы веб-сайтов, откуда злоумышленники воруют информацию о клиентах и пользователях, включая данные банковских карт, что грозит потерей финансов, баз данных, другой корпоративной информации.

Объектами внедрения вредоносных программ являются и обычные пользователи Сети. Интерес представляют личные данные, информация о банковских счетах, электронная почта, пароли доступа к социальным сетям. Довольно часто целью инфекций становятся геймеры, имеющие большое количество игровой валюты и редкие артефакты.

Источник угрозы

Самые опасные и сложные вредоносные программы создаются на заказ государственными спецслужбами или связанными с ними группами киберпреступников. Такие объекты имеют ярко выраженную специфику и направлены на конкретную жертву или группу жертв. Целью их работы могут быть сбор и кража секретных данных либо прямое вредительство.

Однако большинство вредоносных программ создается рядовыми злоумышленниками, не связанными с организованной киберпреступностью или спецслужбами. Внедрив свои разработки на компьютер жертвы, они могут красть данные для доступа к счетам в банках, выполнять с зараженного устройства сетевые атаки, вымогать выкупы, размещать рекламу сомнительной продукции или рассылать спам. Источником распространения вредителей являются мелкие преступники, похищающие логины, пароли и другую личную информацию (например, аккаунты участников онлайн-игр) с целью несанкционированного использования или продажи.

Внедрять вредоносные программы могут исследователи, находящиеся в процессе изобретения иных способов заражения, противодействия антивирусным продуктам. Цель деятельности этих программистов состоит не в получении выгоды, а в изучении компьютерной среды и проверке своих идей.

Анализ риска

Пользователи персональных компьютеров порой не считают вредоносные программы серьезной угрозой, хотя часто становятся жертвами кражи учетных данных либо блокировки компьютера с требованием выкупа. Бизнес, наоборот, говорит об инфекциях как о существенной угрозе своей деятельности.

Распространение получают вредоносные программы, попадающие в устройства интернета вещей. Так, компания из Британии создала вирус-вымогатель для термостата, подключенного к Wi-Fi. Получив контроль над оборудованием, он способен опустить температуру до критической отметки и требовать денег. Подробнее о новой вредоносной программе можно прочитать в статье «Вирусы-вымогатели добрались до термостатов » .

Нет абсолютной защиты от инфекций, но снизить риск реализации угрозы можно. Для этого необходимо устанавливать новые версии операционных систем, следить за обновлением всех программ, использовать антивирусные решения от надежных производителей, не допускать к ПК посторонних лиц, не открывать подозрительные ссылки, письма и файлы, выполнять ряд других предохранительных мер.

Блог компании ArtisMedia

Вредоносное программное обеспечение (malware) заражает компьютеры и мобильные устройства пользователей все более быстрыми темпами. Многие рассматривают вредоносное ПО, вирусы, шпионские и рекламные приложения, червей, троянов как одно и то же. Хотя все эти программы наносят вред, они не одинаковы. Каждая из них ведет себя по-разному.

Угрозы, определяемые методом размножения

При создании антивирусных программ всегда учитывается метод проникновения malware на компьютеры пользователей. С учетом этого вредоносное ПО обычно подпадает под одну из следующих категорий.

Вирус (Virus) является самой известной формой malware. Часто термин «компьютерный вирус» используется взаимозаменяемо с термином «вредоносное ПО». На самом деле эти понятия не имеют одинакового значения. Термин «malware » означает любое вредоносное программное обеспечение, включая компьютерный вирус.

Отличительной чертой вируса является то, что он способен копировать себя и распространяться путем присоединения к файлам других, обычно используемых, легитимных программ. Такие связанные файлы будут действовать как транспортный механизм. Например, если вирус присоединится к музыкальному файлу, то всякий раз, при копировании этого файла на диск, карту памяти или USB-накопитель, а также при передаче файла через интернет, вирус будет копироваться и передаваться с ним.

Лучший способ избежать заражения – установить надежную антивирусную

программу и периодически обновлять ее. Большинство антивирусов могут работать в

фоновом режиме, выявляя вирусы в момент их попадания на компьютер

пользователя.

Черви (Worms) – это компьютерные программы, способные к самовоспроизведению. Обычно распространяются через Интернет, чаще всего через электронную почту. Различие между червями и вирусами заключается в методах их работы: вирус присоединяется к другой программе, червь является независимым процессом.

Компьютерные черви используют сеть для отправки копий самих себя на другие ПК. Worms создают фоновый процесс, не зависящий от доступа пользователя к определенному файлу. Они заражают сеть, а не только отдельный компьютер. Такая стратегия является механизмом размножения Worms. Поскольку черви часто используют уязвимость сети, их действие можно частично предотвратить с помощью постоянно включенного брандмауэра.

Электронная почта – основной источник заражения. Заразив один ПК, червь получает доступ к списку адресов электронной почты и рассылает свои копии, распространяясь дальше по сети. Такое вредоносное ПО всегда спрятано в виде вложений e-mail. Поэтому не следует загружать содержимое неизвестных писем, даже если их источник выглядит убедительно.

Троян (Trojan) – вредоносное ПО, попадающее на компьютер под видом полезного приложения. Trojan устанавливается на ПК вместе с нужной программой через мастер установки. Основное различие между вирусами, червями и троянами заключается в том, что трояны не реплицируют себя — они устанавливаются самим пользователем.

Обычно трояны используются для кражи конфиденциальных данных, сбора информации, рассылки спама, создания помех, нарушения общей работоспособности ПК, использования возможностей компьютера в сомнительных целях.

Лучший способ избежать троянов – дважды подумать, прежде чем загружать новое приложение. Особенно тогда, когда система защиты выдает предупреждение об опасности заражения.

Drive-by download – вид вредоносного ПО, автоматически загружаемого на компьютер пользователя при посещении ненадежных веб-сайтов. Drive-by состоит из небольших фрагментов кода, которые часто остаются незамеченными слабыми средствами защиты. После внедрения зараженный код использует уязвимости операционных систем, веб-браузеров и подключаемых к ним модулей, таких как Java, Adobe Reader, Adobe Flash.

Результаты отчетов Microsoft Security Intelligence Report (SIR) подтверждают, что подвиги Drive-by стали главной угрозой веб-безопасности. Чтобы свести к минимуму риск заражения, необходимо установить надежный антивирус с возможностью сканирования html-кода веб-страниц, постоянно обновлять ОС, рабочий веб-браузер, а также избегать посещения незнакомых веб-сайтов, которые могут содержать вредоносный код.

Угрозы, определяемые действием (вредоносной нагрузкой)

Описанные выше вирусы, черви, трояны определяются способом их распространения. Но существуют другие вредоносные программы, которые определяются своим поведением на зараженном компьютере. К этому типу относятся: Spyware, Adware, Scareware, Rootkit, Ransomware. В одних случаях такие программы пытаются воспроизвести себя без вреда для кого-либо, в других случаях способны создать угрозу безопасности.

Шпионское ПО (Spyware) – это любое программное обеспечение, которое собирает конфиденциальную информацию с ПК и отправляет ее удаленным пользователям. Источниками Spyware обычно становятся приложения, загружаемые из интернета.

Spyware предназначены для кражи личных данных, изучения паролей и номеров кредитных карт, отслеживания привычек просмотра. Они могут изменить домашнюю страницу браузера, установить нежелательные или вредоносные файлы из Интернета.

Поскольку шпионские приложения чаше всего предназначены для зарабатывания денег за чужой счет, они обычно не наносят сильного вреда компьютеру. При обнаружении Spyware, можно запустить по очереди приложения MalwareBytes, SuperAntiSpyware и тщательно очистить свой ПК.

Рекламное ПО (Adware) предназначено для отображения рекламы, работает через настройки браузера или сети. Не наносит вред устройствам, но может замедлить их работу. Рекламные программы часто являются основным источником дохода для разработчиков.

Процесс работы Adware может быть реализован путем перенаправления веб-посещений на ненужные страницы. Другой метод заключается в перехвате настроек браузера для добавления ненужных панелей инструментов, изменения поисковой системы по умолчанию, смены адреса домашней страницы.

Scareware – это относительно новый тип атаки, использующий поддельные антивирусные приложения. В лучшем случае такое ПО не предлагает никакой реальной защиты, в худшем – включает активно вредные элементы. После установки Scareware пользователи начинают получать сообщения о заражении их устройств сотнями вирусов с требованиями денег за регистрацию или приобретение новой лицензии для очистки от заражения.

Избегать Scareware становится все труднее, так как методы их распространения становятся все более изощренными. При заражении устройства нужно использовать защиту MalwareBytes и SuperAntiSpyware.

Руткит (Rootkit) – набор программного обеспечения, используемый для получения административного (корневого) доступа к работе ОС с целью ее полного контроля. Создан для защиты других вредоносных приложений на устройстве пользователя. Попадают на компьютер несколькими способами, наиболее популярными из которых являются фишинг, атаки социальной инженерии.

Руткиты глубоко скрываются в операционной системе, чтобы избежать обнаружения.

Могут маскировать запущенные вредоносные программы под обычные, управлять событиями, собирать данные.

Обнаружение Rootkit на компьютере может быть затруднено, так как этот вид вредоносных программ предназначен для ведения работы в фоновом режиме. Удаление руткитов является сложным процессом, часто требует использования специализированных инструментов. Иногда единственным способом избавиться от них является переустановка операционной системы.

Вымогатели (Ransomware) – это программы, шифрующие всю информацию на компьютере, а затем требующие оплату для ее расшифровки. Теоретически, современные антивирусы должны работать с вымогателями так же, как с любыми другими видами вредоносных программ. Однако, поскольку последствия пропуска атаки с использованием Ransomware очень страшны, следует запускать отдельные утилиты защиты.